Przegląd

Niniejsza polityka zapewnia ustrukturyzowane podejście do identyfikacji, oceny i zarządzania ryzykami związanymi z zależnością od kluczowych dostawców, zapewniając zgodność z wiodącymi regulacjami i najlepszymi praktykami oraz wzmacniając odporność łańcucha dostaw.

Ogranicza pojedyncze punkty awarii

Systematycznie identyfikuje i ogranicza zależność od kluczowych dostawców, minimalizując zakłócenia operacyjne.

Zgodna z najnowszymi regulacjami

Zapewnia zgodność z NIS2, DORA, ISO/IEC 27001:2022 oraz branżowymi przepisami dotyczącymi łańcucha dostaw.

Proaktywne monitorowanie ryzyka

Wdraża ciągłe monitorowanie oraz coroczne przeglądy ryzyk zależności od dostawców i działań ograniczających.

Środki awaryjne i dywersyfikacja

Wymaga planów awaryjnych i strategii dywersyfikacji dla wszystkich dostawców o wysokim poziomie zależności.

Czytaj pełny przegląd

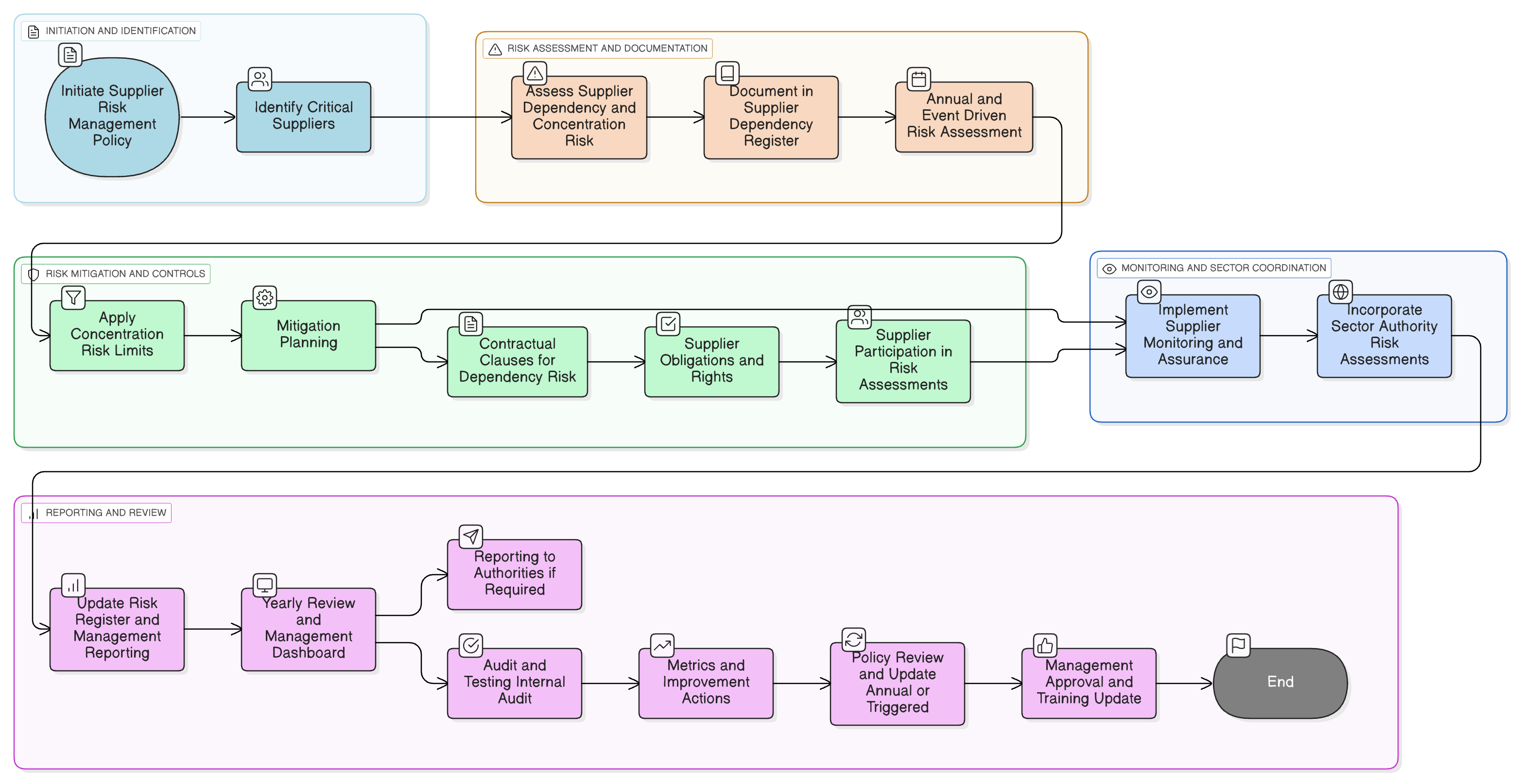

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Rejestr zależności od dostawców i kryteria ryzyka

Limity ryzyka koncentracji i ograniczanie ryzyka

Uwzględnianie ryzyka specyficznego dla sektora (NIS2 art. 22)

Monitorowanie i zapewnienie dostawców

Coroczne przeglądy i postanowienia audytowe

Klauzule umowne dotyczące ryzyka zależności

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Art. 28Art. 32(1)(d)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu

Doprecyzowuje własność decyzji dotyczących ryzyka dostawców.

Polityka bezpieczeństwa informacji

Przypisuje rozliczalność za ład bezpieczeństwa w zakresie zależności od dostawców.

Polityka zarządzania ryzykiem

Uwzględnia ryzyko koncentracji w rejestrach ryzyk na poziomie przedsiębiorstwa.

Polityka bezpieczeństwa stron trzecich i dostawców

Bazowe bezpieczeństwo; P41 dodaje zabezpieczenia zależności/koncentracji.

Polityka korzystania z chmury obliczeniowej

Stosuje kryteria zależności do przyjmowania usług chmurowych oraz planów wyjścia.

Polityka rozwoju w outsourcingu

Obejmuje ryzyka zależności w zewnętrznej inżynierii.

Polityka ciągłości działania i odtwarzania po awarii

Planuje scenariusze awarii dostawcy/zastąpienia.

Polityka zgodności prawnej i regulacyjnej

Zapewnia, że umowy/obowiązki odzwierciedlają zabezpieczenia zależności.

O politykach Clarysec - Polityka zarządzania ryzykiem zależności od dostawców

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych słów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym do Dyrektora ds. bezpieczeństwa informacji (CISO), zespołu ds. bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Rozliczalność oparta na rolach

Przypisuje zadania dotyczące ryzyka dostawców do konkretnych funkcji przedsiębiorstwa, zapewniając jasną własność oraz integralność procesu end-to-end.

Wykonalny rejestr zależności

Utrzymuje szczegółowy rejestr wszystkich kluczowych dostawców, śledząc zależności, działania ograniczające oraz postęp redukcji ryzyka.

Zintegrowana zewnętrzna analiza ryzyka

Szybko uwzględnia branżowe lub wydane przez organy wytyczne dotyczące ryzyka łańcucha dostaw w strategii i zabezpieczeniach dostawców.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →