Overzicht

Dit beleid biedt een gestructureerde aanpak om risico’s te identificeren, te beoordelen en te beheren die verband houden met afhankelijkheid van kritieke leveranciers, en waarborgt naleving van toonaangevende regelgeving en beste praktijken terwijl de veerkracht van de toeleveringsketen wordt versterkt.

Beperkt single points of failure

Identificeert en vermindert systematisch de afhankelijkheid van kritieke leveranciers, waardoor operationele verstoringen worden geminimaliseerd.

Afgestemd op de nieuwste regelgeving

Waarborgt naleving van NIS2, DORA, ISO/IEC 27001:2022 en sectorspecifieke wetgeving voor de toeleveringsketen.

Proactieve risicomonitoring

Implementeert continue monitoring en jaarlijkse beoordelingen van leveranciersafhankelijkheidsrisico’s en mitigerende maatregelen.

Contingency- en diversificatiemaatregelen

Vereist contingencyplannen en diversificatiestrategieën voor alle leveranciers met een hoge afhankelijkheid.

Volledig overzicht lezen

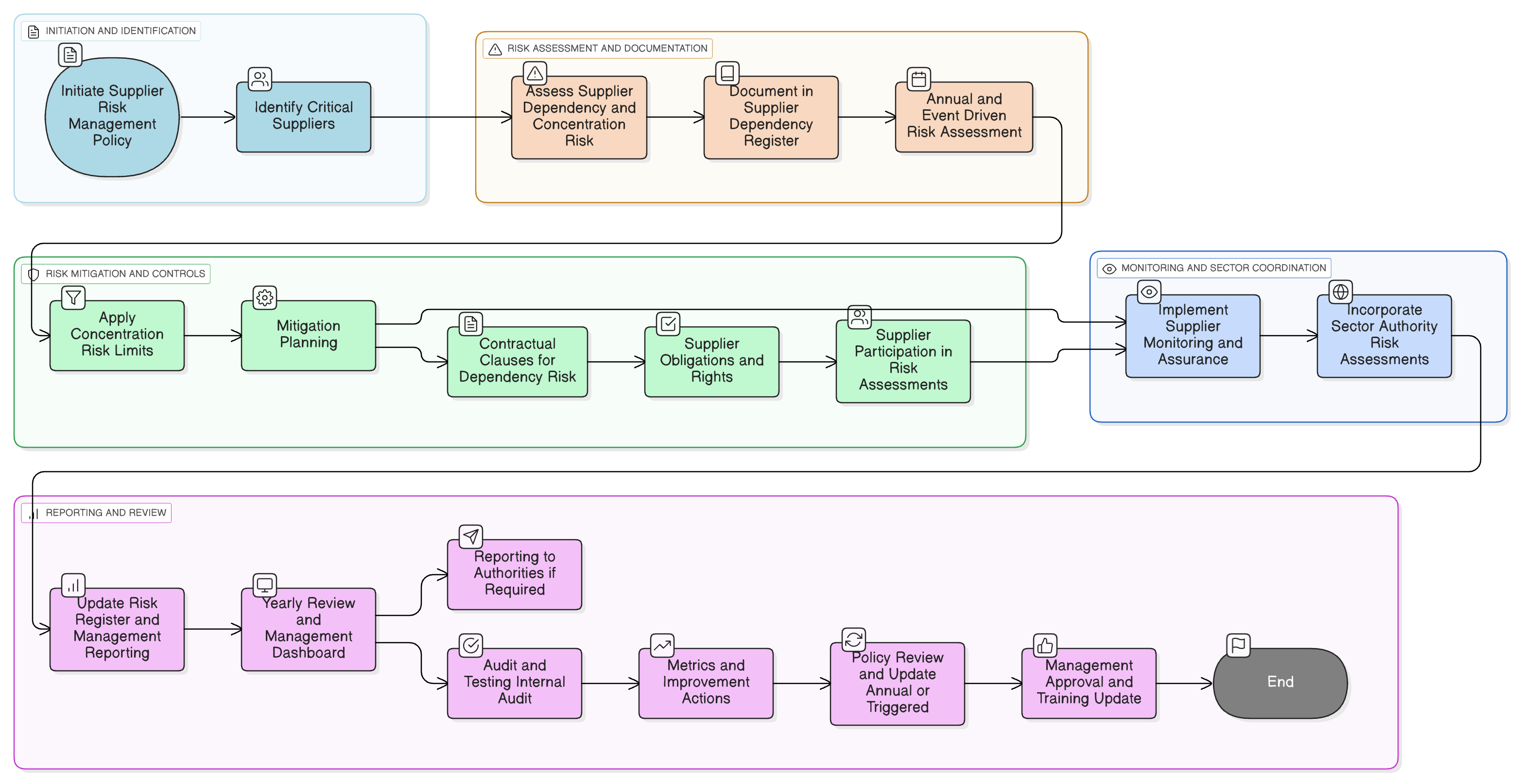

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Leveranciersafhankelijkheidsregister en risicocriteria

Limieten voor concentratierisico en risicobeperking

Incorporatie van sectorspecifieke risico’s (NIS2 artikel 22)

Monitoring en leveranciersassurance

Jaarlijkse beoordelingen en auditbepalingen

Contractuele clausules voor leveranciersafhankelijkheidsrisico

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Art. 28Art. 32(1)(d)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake governance-rollen en -verantwoordelijkheden

Verduidelijkt eigenaarschap voor beslissingen over leveranciersrisico.

P01 Informatiebeveiligingsbeleid

Wijst verantwoordingsplicht toe voor governance van leveranciersafhankelijkheid.

Risicobeheerbeleid

Verankert concentratierisico in risicoregister(s) op ondernemingsniveau.

Beleid inzake beveiliging van derde partijen en leveranciers

Baseline-beveiliging; P41 voegt beheersmaatregelen voor afhankelijkheid/concentratie toe.

Cloud Usage Policy

Past afhankelijkheidscriteria toe op adoptie van clouddiensten en exitplannen.

Beleid inzake uitbestede ontwikkeling

Behandelt afhankelijkheidsrisico’s in externe engineering.

Beleid inzake bedrijfscontinuïteit en disaster recovery

Plant voor scenario’s van leveranciersuitval/substitutie.

Beleid inzake juridische en regelgevende naleving

Zorgt dat contracten/verplichtingen beheersmaatregelen voor afhankelijkheid weerspiegelen.

Over Clarysec-beleidsdocumenten - Beleid inzake risicobeheer van leveranciersafhankelijkheid

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT Security en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het van een statisch document verandert in een dynamisch, uitvoerbaar kader.

Rolspecifieke verantwoordingsplicht

Wijst leveranciersrisicotaken toe aan specifieke ondernemingsfuncties, met duidelijk eigenaarschap en end-to-end procesintegriteit.

Uitvoerbaar afhankelijkheidsregister

Onderhoudt een gedetailleerd register van alle kritieke leveranciers en volgt afhankelijkheden, mitigerende maatregelen en voortgang van risicoreductie.

Geïntegreerde externe risico-informatie

Integreert snel sectorbrede of door autoriteiten uitgegeven richtsnoeren voor toeleveringsketenrisico in strategie en leveranciersbeheersmaatregelen.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →