Aperçu

Cette politique fournit une approche structurée pour identifier, évaluer et gérer les risques liés à la dépendance à des fournisseurs critiques, en assurant la conformité avec les principales réglementations et les bonnes pratiques tout en renforçant la résilience de la chaîne d’approvisionnement.

Atténue les points uniques de défaillance

Identifie systématiquement et réduit la dépendance aux fournisseurs critiques, en minimisant les perturbations opérationnelles.

Alignée sur les dernières réglementations

Assure la conformité avec NIS2, DORA, ISO/IEC 27001:2022 et les lois sectorielles relatives à la chaîne d’approvisionnement.

Suivi proactif des risques

Met en œuvre une surveillance continue et des revues annuelles des risques de dépendance aux fournisseurs et des mesures d’atténuation.

Mesures de contingence et de diversification

Exige des plans de contingence et des stratégies de diversification pour tous les fournisseurs à forte dépendance.

Lire l'aperçu complet

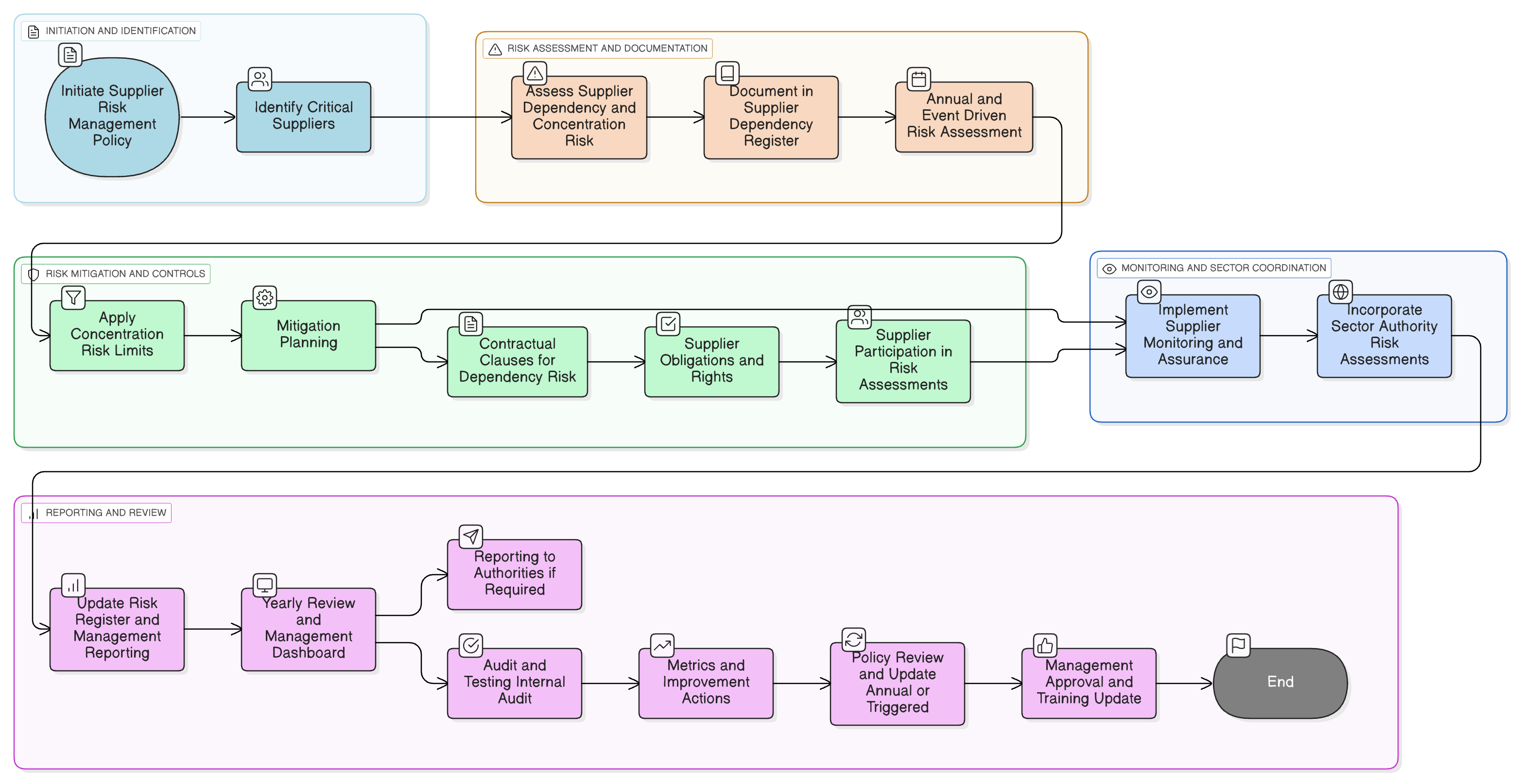

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Registre des dépendances aux fournisseurs et critères de risque

Limites de risque de concentration et atténuation

Intégration des risques sectoriels (article 22 de NIS2)

Surveillance et assurance des fournisseurs

Revues annuelles et dispositions d’audit

Clauses contractuelles relatives au risque de dépendance

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Art. 28Art. 32(1)(d)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique sur les rôles et responsabilités de gouvernance

Clarifie la propriété des décisions relatives aux risques fournisseurs.

P01 Politique de sécurité de l'information

Attribue la responsabilité de la gouvernance des dépendances aux fournisseurs.

Politique de gestion des risques

Intègre le risque de concentration dans les registres des risques de l’entreprise.

Politique de sécurité des fournisseurs

Sécurité de base ; P41 ajoute des contrôles de dépendance/concentration.

Politique d’utilisation de l’informatique en nuage

Applique des critères de dépendance à l’adoption des services cloud et aux plans de sortie.

Politique de développement externalisé

Couvre les risques de dépendance dans l’ingénierie externe.

Politique de continuité d’activité et de reprise après sinistre

Planifie des scénarios de panne/substitution de fournisseur.

Politique de conformité juridique et réglementaire

Garantit que les contrats/obligations reflètent les contrôles de dépendance.

À propos des politiques Clarysec - Politique de gestion des risques de dépendance aux fournisseurs

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’épine dorsale opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), la sécurité informatique et les comités pertinents, garantissant une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (par ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Responsabilité basée sur les rôles

Attribue les tâches de risque fournisseur à des fonctions spécifiques de l’entreprise, garantissant une propriété claire et l’intégrité du processus de bout en bout.

Registre des dépendances actionnable

Maintient un registre détaillé de tous les fournisseurs critiques, en suivant les dépendances, les mesures d’atténuation et l’avancement de la réduction du risque.

Renseignement externe sur les risques intégré

Intègre rapidement les orientations de risque de chaîne d’approvisionnement à l’échelle du secteur ou émises par les autorités dans la stratégie et les contrôles fournisseurs.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →