Przegląd

Polityka korzystania z chmury obliczeniowej ustanawia obowiązkowe wymagania dotyczące bezpiecznego, zgodnego korzystania ze wszystkich usług chmurowych, definiując role, środki kontrolne i zarządzanie dla każdego środowiska.

Kompleksowe bezpieczeństwo chmury obliczeniowej

Wymaga środków kontroli opartych na ryzyku, ochrony danych oraz ciągłej zgodności we wszystkich modelach i u wszystkich dostawców usług chmurowych.

Scentralizowane zarządzanie

Obejmuje rejestr usług chmurowych oraz jasną rozliczalność za wybór dostawcy, cykl życia i zarządzanie wyjątkami od polityki.

Ścisła kontrola dostępu

Wymusza uwierzytelnianie wieloskładnikowe, kontrolę dostępu opartą na rolach (RBAC), SSO oraz zasadę najmniejszych uprawnień dla wszystkich kont administracyjnych i kont uprzywilejowanych w chmurze obliczeniowej.

Czytaj pełny przegląd

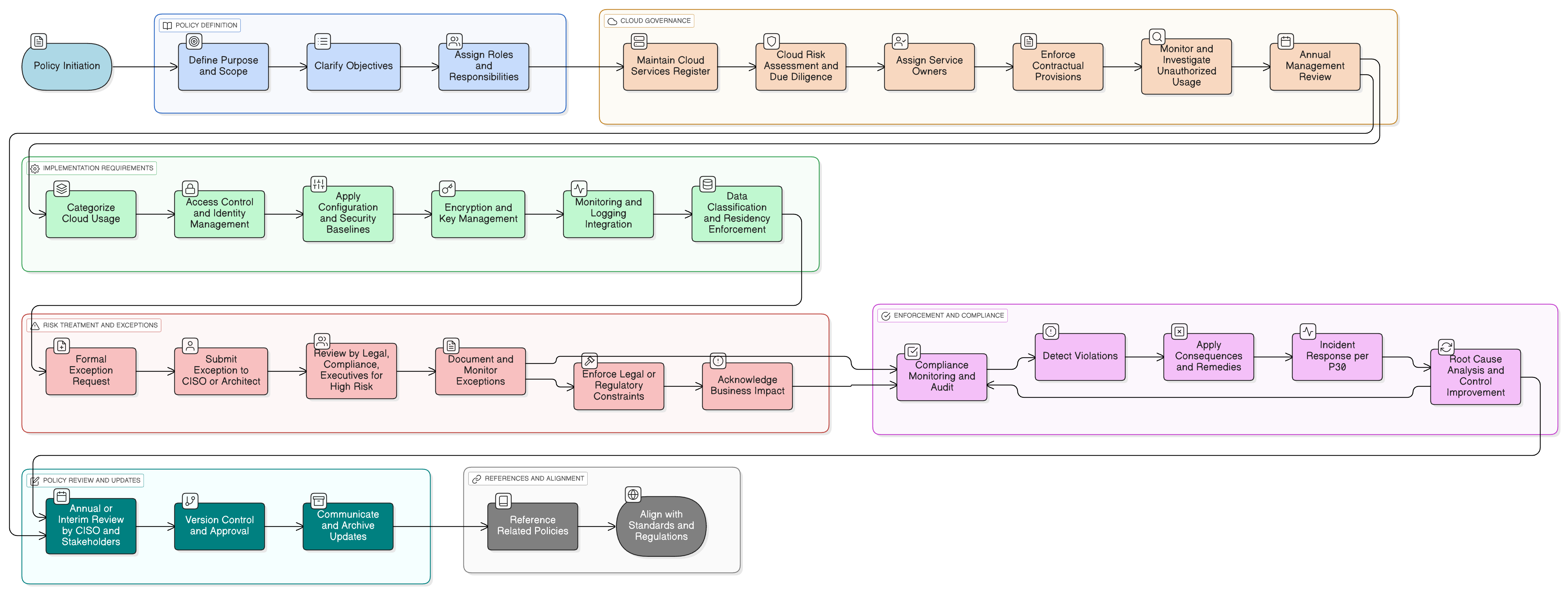

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

due diligence dostawców chmury obliczeniowej

Kontrola dostępu i wymagania dotyczące uwierzytelniania wieloskładnikowego

Scentralizowany rejestr usług chmurowych

Kontrole konfiguracji i rezydencji danych

Integracja reagowania na incydenty

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka monitorowania audytu i zgodności

Wspiera gotowość do audytu oraz ciągłe zapewnienie, że środki kontrolne chmury obliczeniowej są egzekwowane i monitorowane.

Polityka bezpieczeństwa informacji

Ustanawia nadrzędne zasady regulujące bezpieczne działanie systemów i usług, które ta polityka egzekwuje w kontekście chmury obliczeniowej.

Polityka zarządzania zmianami

Wszystkie zmiany konfiguracji chmury obliczeniowej muszą podlegać procedurom kontroli zmian określonym w P05 Polityce zarządzania zmianą.

Polityka klasyfikacji i etykietowania danych

Określa sposób oceny danych przed transferem do chmury obliczeniowej oraz sposób stosowania środków kontrolnych, takich jak szyfrowanie i rezydencja.

Polityka środków kontroli kryptograficznych

Zapewnia standardy dla szyfrowania, zarządzania kluczami oraz użycia algorytmów kryptograficznych, bezpośrednio stosowane w konfiguracjach usług chmurowych.

Polityka rejestrowania i monitorowania

Określa wymagania dotyczące zbierania, przechowywania i analizy rejestrów zdarzeń, które muszą być egzekwowane w środowiskach chmury obliczeniowej.

Polityka reagowania na incydenty (P30)

Definiuje eskalację, powstrzymanie oraz działania naprawcze dla zdarzeń bezpieczeństwa związanych z chmurą obliczeniową.

O politykach Clarysec - Polityka korzystania z chmury obliczeniowej

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych słów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając ją z dokumentu statycznego w dynamiczne, wykonalne ramy.

Zabezpieczenia umowne dla dostawców

Wymaga prawa do audytu, rezydencji danych, terminów powiadamiania o naruszeniach oraz ciągłości usług we wszystkich umowach z zewnętrznymi dostawcami chmury obliczeniowej.

Dostosowane przypisanie ról

Określa odpowiedzialności dla dyrektora ds. bezpieczeństwa informacji (CISO), architekta bezpieczeństwa chmury obliczeniowej, prawa i zgodności oraz właścicieli usług w zakresie cyklu życia i zarządzania zgodnością.

Automatyczne wykrywanie shadow IT

Wymaga aktywnego monitorowania sieci, DNS oraz rejestrów zdarzeń w celu identyfikacji i reagowania na nieautoryzowane korzystanie z chmury obliczeniowej.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →