Przegląd

Polityka czystego biurka i czystego ekranu określa rygorystyczne wymagania i środki kontroli w celu zabezpieczenia informacji wrażliwych we wszystkich fizycznych i hybrydowych środowiskach pracy, zapewniając zgodność regulacyjną i dyscyplinę organizacyjną.

Obowiązkowe bezpieczeństwo przestrzeni pracy

Wymusza bezpieczne postępowanie z dokumentami, ekranami i urządzeniami, aby zapobiegać nieuprawnionemu dostępowi lub utracie danych.

Zgodność regulacyjna

Wspiera ISO/IEC 27001, GDPR, NIS2, COBIT i inne, dzięki weryfikowalnym środkom kontroli czystego biurka i czystego ekranu.

Dotyczy: całego personelu

Obejmuje pracowników, odwiedzających, wykonawców oraz pracowników zdalnych we wszystkich środowiskach fizycznych i środowiskach hybrydowych.

Kontrole techniczne i fizyczne

Wymaga blokad ekranu, bezpiecznego przechowywania oraz regularnej walidacji kontroli dla solidnej obrony przed naruszeniami.

Czytaj pełny przegląd

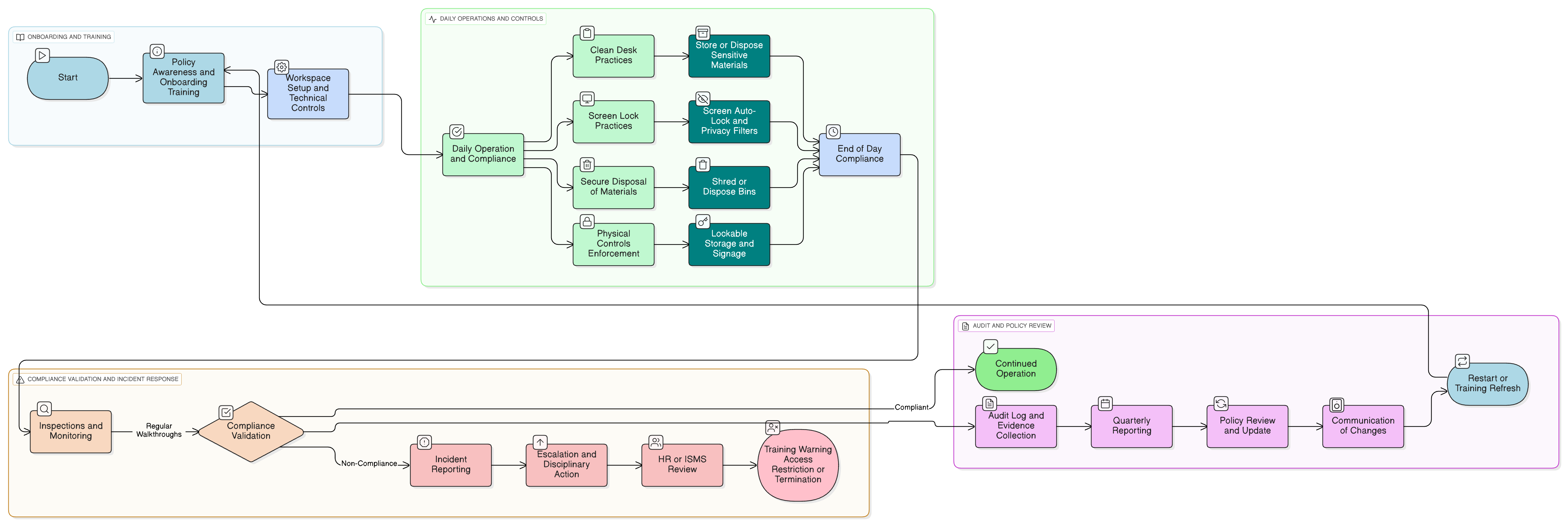

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Rejestr ról i odpowiedzialności

Fizyczne i techniczne kontrole przestrzeni pracy

Wymagania czystego ekranu

Praca zdalna i postępowanie przez strony trzecie

Audyt, egzekwowanie i zarządzanie wyjątkami

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka bezpieczeństwa informacji

Ustanawia zachowania użytkowników i oczekiwania dotyczące bezpieczeństwa fizycznego stanowiące podstawę tej polityki.

Polityka dopuszczalnego użytkowania

Dotyczy rozliczalności użytkowników za ochronę danych i systemów, w tym w środowiskach fizycznych.

Polityka zarządzania ryzykiem

Uwzględnia ryzyka fizycznej przestrzeni pracy jako element analizy ryzyka informacji w skali całego przedsiębiorstwa.

Polityka zarządzania aktywami

Wspiera śledzenie oraz bezpieczne postępowanie z urządzeniami i nośnikami pozostawianymi na biurkach.

Polityka klasyfikacji danych i etykietowania

Łączy egzekwowanie czystego biurka z dokumentami fizycznymi oznaczonymi jako poufne lub użytek wewnętrzny.

Polityka retencji danych i utylizacji

Określa praktyki retencji dokumentów fizycznych, niszczenia oraz obsługi pojemników.

Polityka rejestrowania i monitorowania

Może być wykorzystywana do monitorowania statusu blokady stacji roboczych, czasu bezczynności lub obrazu z kamer w przestrzeni pracy, tam gdzie jest to dozwolone.

O politykach Clarysec - Polityka czystego biurka i czystego ekranu

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych słów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów bezpieczeństwa IT oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontroli oraz bezpieczne dostosowanie bez wpływu na integralność dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Rozliczalność oparta na rolach

Określa jasną odpowiedzialność dla kierownictwa, menedżerów, IT, zarządzania obiektami i aktywami oraz całego personelu, wspierając zgodność i skuteczne egzekwowanie.

Gotowe na pracę hybrydową i zdalną

Rozszerza wymagania i weryfikację na biura domowe, hot-desking i współdzielone przestrzenie pracy, zapewniając bezpieczne dane wszędzie.

Inspekcje i ścieżka audytu

Regularne obchody i śledzenie naruszeń umożliwiają walidację w czasie rzeczywistym, zapewniając gotowość do audytów wewnętrznych i zewnętrznych.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →