Aperçu

La Politique de bureau propre et d’écran verrouillé définit des exigences et des contrôles stricts pour sécuriser les informations sensibles dans tous les environnements de travail physiques et hybrides, en assurant la conformité réglementaire et la discipline organisationnelle.

Sécurité obligatoire de l’espace de travail

Impose un traitement sécurisé des documents, des écrans et des équipements afin d’empêcher tout accès non autorisé ou toute perte de données.

Conformité réglementaire

Soutient ISO/IEC 27001, GDPR, NIS2, COBIT, et plus encore grâce à des contrôles de bureau propre et d’écran verrouillé vérifiables.

S’applique à l'ensemble du personnel

Couvre les employés, les visiteurs, les contractants et les travailleurs à distance dans tous les environnements physiques et hybrides.

Contrôles techniques et contrôles physiques

Rend obligatoires les verrouillages d’écran, le stockage sécurisé et la validation régulière des contrôles afin d’assurer une défense en profondeur robuste contre les violations à notifier.

Lire l'aperçu complet

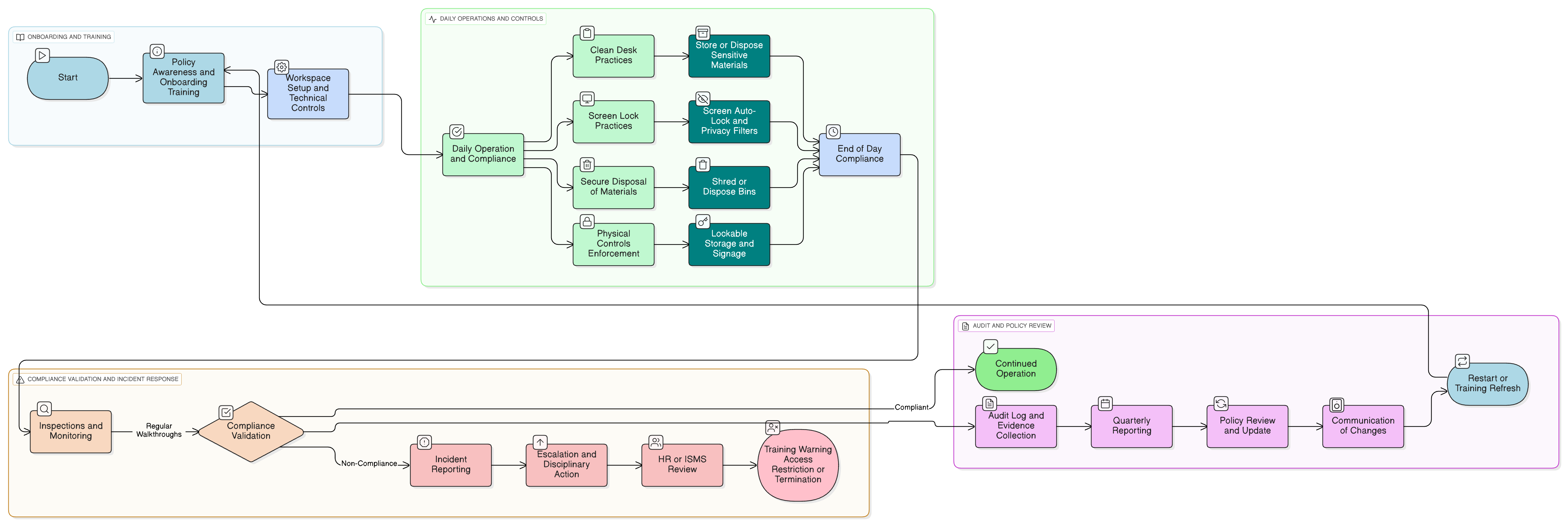

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Registre des rôles et responsabilités

Contrôles physiques et contrôles techniques de l’espace de travail

Exigences d’écran verrouillé

Télétravail et traitement par des tiers

Audit, mise en application et gestion des exceptions

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

P01 Politique de sécurité de l'information

Établit les attentes en matière de comportement des utilisateurs et de sécurité physique, fondamentales pour cette politique.

Politique d'utilisation acceptable

Traite de la responsabilité des utilisateurs pour protéger les données et les systèmes, y compris dans les environnements physiques.

Cadre de gestion des risques

Intègre les risques liés aux espaces de travail physiques dans l’analyse des risques de sécurité de l’information à l’échelle de l’entreprise.

Gestion des installations et des actifs

Soutient le suivi et le traitement sécurisé des équipements et supports laissés sur les bureaux.

Politique de classification et de traitement de l’information

Fait le lien avec la mise en application du bureau propre pour les documents physiques étiquetés confidentiels ou usage interne.

Politique de conservation des données

Guide la conservation des documents physiques, le déchiquetage et les pratiques de gestion des bacs.

Politique de journalisation et de surveillance

Peut être utilisée pour surveiller l’état de verrouillage des postes de travail, le temps d’inactivité ou les flux de caméras d’espace de travail lorsque cela est autorisé.

À propos des politiques Clarysec - Politique de bureau propre et d’écran verrouillé

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’épine dorsale opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (CISO), les équipes informatiques et de sécurité de l'information et les comités pertinents, garantissant une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Responsabilité fondée sur les rôles

Définit clairement la responsabilité des dirigeants, des responsables, de l’informatique, de la Gestion des installations et des actifs et de l'ensemble du personnel, favorisant la conformité et une mise en application efficace.

Prêt pour l’hybride et le télétravail

Étend les exigences et la vérification aux bureaux à domicile, au hot-desking et aux espaces de travail partagés, garantissant des données sécurisées partout.

Inspection et piste d’audit

Des tournées régulières et le suivi des infractions permettent une validation en temps réel, assurant la préparation aux audits internes et externes.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →