Panoramica

La Politica della scrivania pulita e dello schermo pulito definisce requisiti e controlli rigorosi per mettere in sicurezza le informazioni sensibili in tutti gli ambienti di lavoro fisici e ibridi, garantendo conformità normativa e disciplina organizzativa.

Sicurezza obbligatoria dello spazio di lavoro

Impone il trattamento sicuro di documenti, schermi e dispositivi per prevenire accessi non autorizzati o perdite di dati.

Conformità normativa

Supporta ISO/IEC 27001, GDPR, NIS2, COBIT e altro con controlli verificabili di scrivania pulita e schermo pulito.

Si applica a tutto il personale

Copre dipendenti, visitatori, contraenti e lavoratori da remoto in tutti gli ambienti fisici e ibridi.

Controlli tecnologici e fisici

Rende obbligatori blocchi schermo, archiviazione sicura e convalida regolare della politica per una difesa robusta contro le violazioni.

Leggi panoramica completa

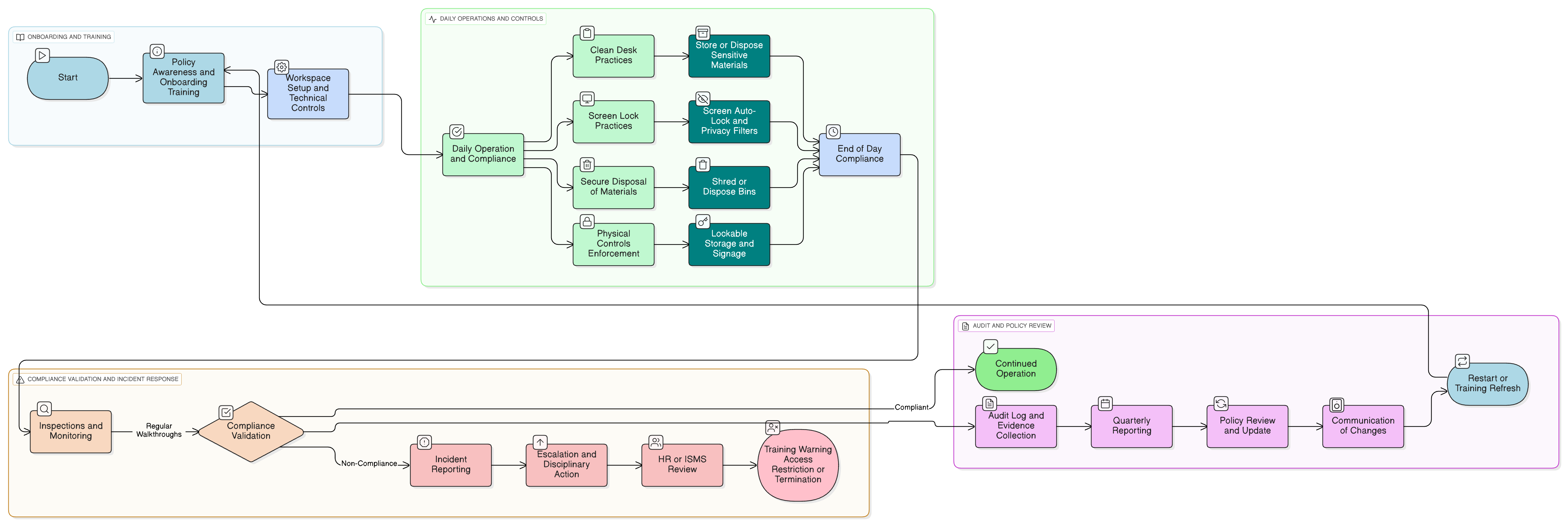

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Registro dei ruoli e delle responsabilità

Controlli fisici e tecnologici dello spazio di lavoro

Requisiti di schermo pulito

Lavoro da remoto e trattamento da parte di terze parti

Audit, applicazione e gestione delle eccezioni

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica per la sicurezza delle informazioni

Stabilisce aspettative sul comportamento degli utenti e sulla sicurezza fisica, fondamentali per questa politica.

Politica di utilizzo accettabile

Affronta l’accountability degli utenti nella protezione di dati e sistemi, inclusi gli ambienti fisici.

Politica di gestione del rischio

Integra i rischi degli spazi di lavoro fisici nell’analisi del rischio informativo a livello aziendale.

Politica di gestione degli asset

Supporta il tracciamento e il trattamento sicuro di dispositivi e supporti lasciati sulle scrivanie.

Politica di classificazione ed etichettatura dei dati

Collega l’applicazione della scrivania pulita ai documenti fisici etichettati riservati o uso interno.

Politica di conservazione e smaltimento dei dati

Guida le pratiche di conservazione dei documenti fisici, triturazione e gestione dei contenitori.

Politica di registrazione e monitoraggio

Può essere utilizzata per monitorare lo stato di blocco delle postazioni di lavoro, il tempo di inattività o i feed delle telecamere degli spazi di lavoro, ove consentito.

Informazioni sulle Policy Clarysec - Politica della scrivania pulita e dello schermo pulito

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, accountability e una struttura che cresca con la tua organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza delle informazioni e i comitati pertinenti, garantendo un’accountability chiara. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a framework dinamico e attuabile.

Accountability basata sui ruoli

Definisce responsabilità chiare per dirigenza, responsabili, IT, strutture e tutto il personale, favorendo conformità e applicazione efficace.

Pronta per ambienti ibridi e da remoto

Estende requisiti e verifiche a home office, hot-desking e spazi di lavoro condivisi, garantendo dati sicuri ovunque.

Ispezione e traccia di audit

Walkthrough regolari e tracciamento delle infrazioni consentono convalida in tempo reale, garantendo preparazione per audit interni ed esterni.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →