Übersicht

Die Clean-Desk- und Clear-Screen-Richtlinie definiert strenge Anforderungen und Kontrollen zur Sicherung sensibler Informationen in allen physischen und hybriden Arbeitsumgebungen und stellt regulatorische Compliance sowie organisatorische Disziplin sicher.

Verbindliche Arbeitsplatzsicherheit

Erzwingt den sicheren Umgang mit Dokumenten, Bildschirmen und Geräten, um unbefugten Zugriff oder Datenverlust zu verhindern.

Regulatorische Compliance

Unterstützt ISO/IEC 27001, GDPR, NIS2, COBIT und mehr mit überprüfbaren Clean-Desk- und Clear-Screen-Kontrollen.

Gilt für sämtliches Personal

Gilt für Mitarbeiter, Besucher, Auftragnehmer und Remote-Mitarbeitende in allen physischen und hybriden Umgebungen.

Technische und physische Sicherheitsmaßnahmen

Schreibt Bildschirmsperren, sichere Aufbewahrung und regelmäßige Kontrollvalidierung vor – für eine robuste Verteidigung gegen Datenschutzverletzungen.

Vollständige Übersicht lesen

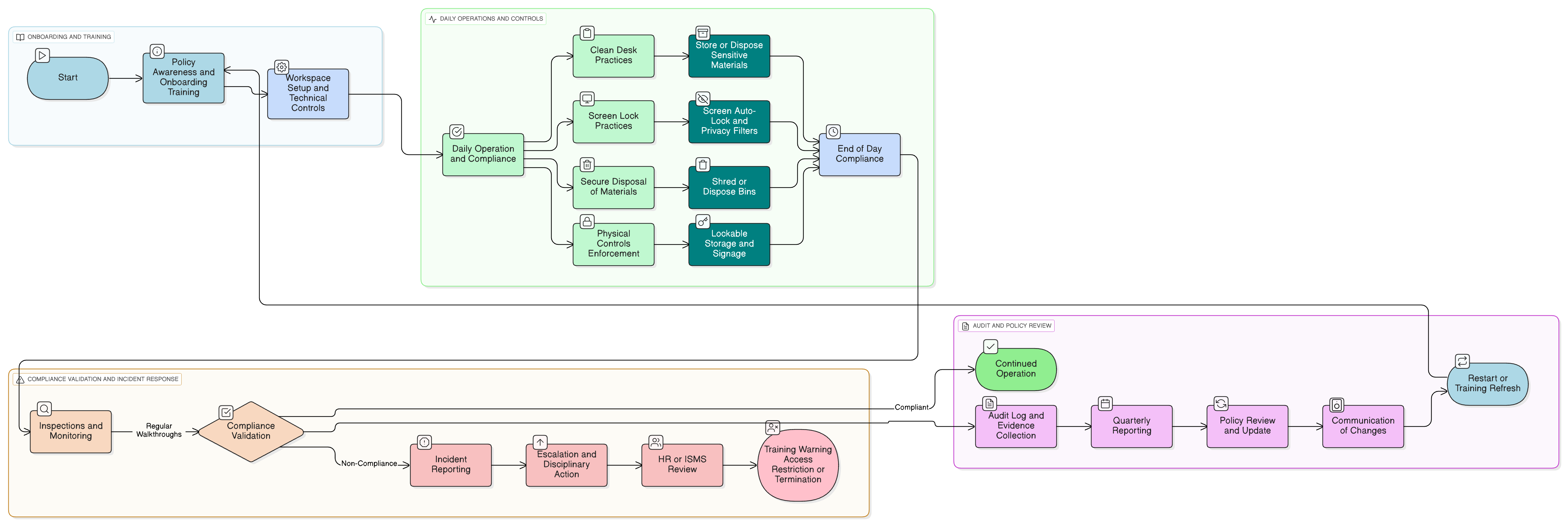

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollen- und Verantwortlichkeitenregister

Physische & technische Arbeitsplatzkontrollen

Clear-Screen-Anforderungen

Telearbeit und Umgang durch Drittdienstleister

Audit, Durchsetzung und Ausnahmemanagement

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Informationssicherheitsleitlinie

Legt Benutzerverhalten und Erwartungen an physische Sicherheit fest, die grundlegend für diese Richtlinie sind.

Richtlinie zur zulässigen Nutzung

Adressiert die Rechenschaftspflicht der Benutzer für den Schutz von Daten und Systemen, einschließlich physischer Umgebungen.

Risikomanagement-Richtlinie

Berücksichtigt Risiken des physischen Arbeitsplatzes als Teil der unternehmensweiten Informationsrisikoanalyse.

Asset-Management-Richtlinie

Unterstützt die Nachverfolgung und den sicheren Umgang mit Geräten und Datenträgern, die an Schreibtischen zurückgelassen werden.

Datenklassifizierung und Kennzeichnungsrichtlinie

Verknüpft Clean-Desk-Durchsetzung mit physischen Dokumenten, die als vertraulich oder interner Gebrauch gekennzeichnet sind.

Datenaufbewahrungs- und Entsorgungsrichtlinie

Leitet Praktiken zur Aufbewahrung, zum Schreddern und zur Handhabung von Dokumentenbehältern für physische Dokumente.

Protokollierungs- und Überwachungsrichtlinie

Kann zur Überwachung des Sperrstatus von Arbeitsstationen, der Leerlaufzeit oder – wo zulässig – von Arbeitsplatz-Kamerafeeds genutzt werden.

Über Clarysec-Richtlinien - Clean-Desk- und Clear-Screen-Richtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Informationssicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Rollenbasierte Rechenschaftspflicht

Definiert klare Verantwortung für Geschäftsleitung, Führungskräfte, IT, Facilities und sämtliches Personal und fördert so Richtlinieneinhaltung und wirksame Durchsetzung.

Hybrid & Remote Ready

Erweitert Anforderungen und Verifizierung auf Homeoffices, Hot-Desking und gemeinsam genutzte Arbeitsbereiche und stellt so sichere Daten überall sicher.

Inspektion & Prüfpfad

Regelmäßige Begehungen und die Nachverfolgung von Verstößen ermöglichen Validierung in Echtzeit und stellen Auditbereitschaft für interne und externe Audits sicher.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →