Descripción general

La Política de escritorio limpio y pantalla limpia define requisitos y controles estrictos para proteger la información sensible en todos los entornos de trabajo físicos e híbridos, garantizando el cumplimiento normativo y la disciplina organizativa.

Seguridad obligatoria del espacio de trabajo

Exige el manejo seguro de documentos, pantallas y dispositivos para evitar el acceso no autorizado o la pérdida de datos.

Cumplimiento normativo

Apoya ISO/IEC 27001, GDPR, NIS2, COBIT y más, con controles verificables de escritorio limpio y pantalla limpia.

Se aplica a todo el personal

Cubre a empleados, visitantes, contratistas y proveedores terceros de servicios, y teletrabajadores en todos los entornos físicos e híbridos.

Controles tecnológicos y físicos

Exige bloqueos de pantalla, almacenamiento seguro y validación periódica de la política para una defensa en profundidad sólida frente a violaciones.

Leer descripción completa

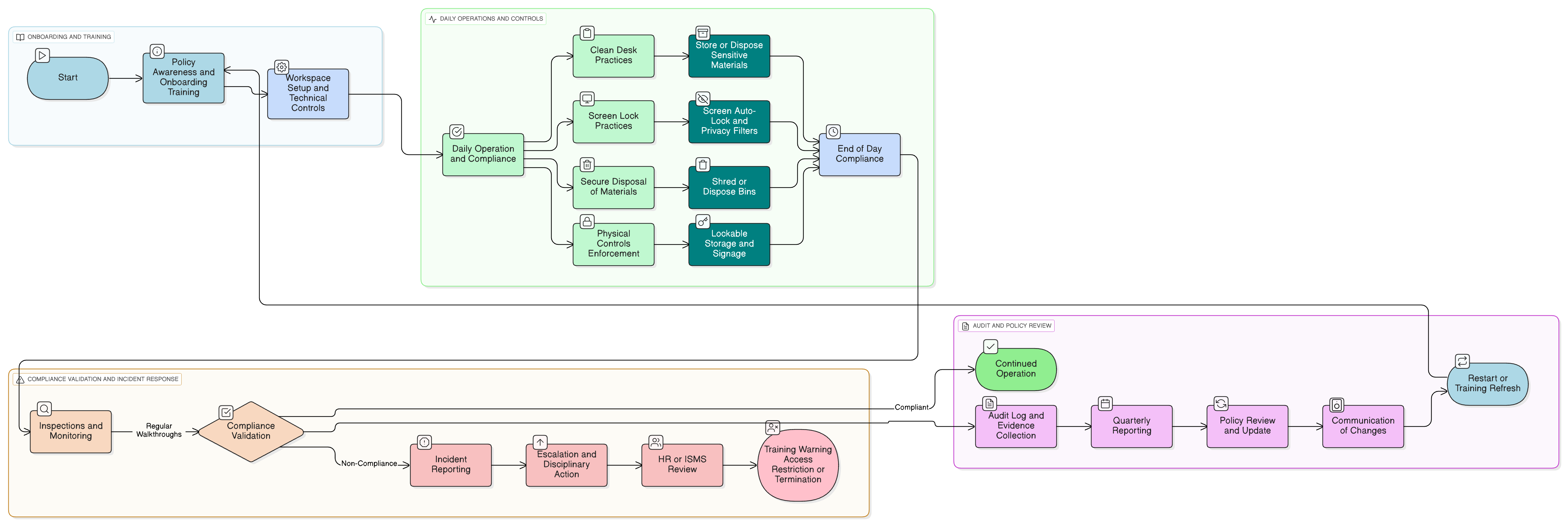

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Registro de roles y responsabilidades

Controles del espacio de trabajo físicos y tecnológicos

Requisitos de pantalla limpia

Teletrabajo y manejo por terceros

Auditoría, aplicación y Gestión de excepciones

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

política de seguridad de la información

Establece expectativas de comportamiento del usuario y seguridad física que son fundamentales para esta política.

Política de uso aceptable

Aborda la rendición de cuentas del usuario para proteger datos y sistemas, incluidos los entornos físicos.

Marco de gestión del riesgo

Incorpora los riesgos del espacio de trabajo físico como parte del análisis de riesgos de la información a nivel empresarial.

Gestión de instalaciones y activos

Apoya el seguimiento y el manejo seguro de dispositivos y soportes que se dejan en los escritorios.

Política de clasificación y tratamiento de la información

Vincula la aplicación de escritorio limpio con documentos físicos etiquetados como confidenciales o de uso interno.

Política de conservación de datos

Guía la conservación de documentos físicos, la destrucción segura y las prácticas de gestión de contenedores.

Política de registro y monitorización

Puede utilizarse para monitorizar el estado de bloqueo de estaciones de trabajo, el tiempo de inactividad o las cámaras del espacio de trabajo cuando esté permitido.

Sobre las Políticas de Clarysec - Política de escritorio limpio y pantalla limpia

Una Gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos que se encuentran en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita implementar la política, auditarla frente a controles específicos y personalizarla de forma segura sin afectar la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Rendición de cuentas basada en roles

Define responsabilidades claras para la alta dirección, responsables, Operaciones de TI, Gestión de instalaciones y activos y todo el personal, impulsando el cumplimiento y una aplicación eficaz.

Preparada para entornos híbridos y remotos

Extiende requisitos y verificación a oficinas en casa, hot-desking y espacios de trabajo compartidos, garantizando datos seguros en cualquier lugar.

Inspección y pista de auditoría

Recorridos periódicos y seguimiento de infracciones permiten la validación en tiempo real, garantizando la preparación para auditoría interna y auditorías externas.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →