Visão geral

A Política de Mesa Limpa e Ecrã Limpo define requisitos e controlos rigorosos para proteger informação sensível em todos os ambientes de trabalho físicos e ambientes híbridos, assegurando a conformidade regulamentar e a disciplina organizacional.

Segurança obrigatória do espaço de trabalho

Impõe o tratamento seguro de documentos, ecrãs e dispositivos para prevenir acesso não autorizado ou Prevenção de Perda de Dados (DLP).

Conformidade regulamentar

Suporta ISO/IEC 27001, GDPR, NIS2, COBIT e outros, com controlos verificáveis de mesa limpa e ecrã limpo.

Aplica-se a todo o pessoal

Abrange trabalhadores, visitantes, contratados e prestadores de serviços terceiros e trabalhadores remotos em todos os ambientes físicos e ambientes híbridos.

Controlos tecnológicos e físicos

Exige bloqueios de ecrã, armazenamento seguro e validação regular da política para uma defesa em profundidade robusta contra violações.

Ler visão geral completa

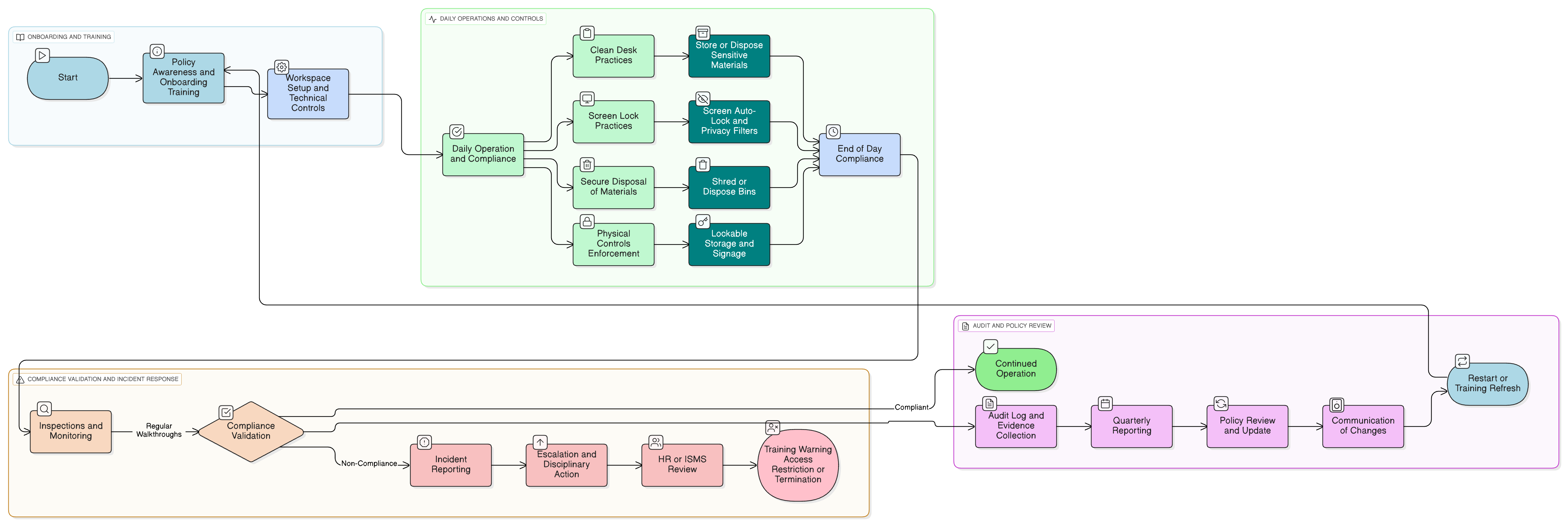

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de envolvimento

Registo de Funções e Responsabilidades

Controlos físicos e tecnológicos do espaço de trabalho

Requisitos de ecrã limpo

Política de trabalho remoto e tratamento por terceiros

Auditoria, Aplicação e Gestão de Exceções

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

P01 Política de Segurança da Informação

Estabelece expectativas de comportamento do utilizador e de segurança física que são fundamentais para esta política.

Política de Utilização Aceitável

Aborda a responsabilização do utilizador pela proteção de dados e sistemas, incluindo ambientes físicos.

Política de gestão de riscos

Incorpora riscos do espaço de trabalho físico como parte da análise de risco de informação a nível empresarial.

Gestão de ativos

Suporta o acompanhamento e o tratamento seguro de dispositivos e suportes deixados nas secretárias.

Política de Classificação e Tratamento da Informação

Relaciona-se com a aplicação de mesa limpa para documentos físicos rotulados como Confidencial ou Uso interno.

Política de Retenção de Dados

Orienta a retenção de documentos físicos, destruição e práticas de manuseamento de contentores.

Política de Registo e Monitorização

Pode ser utilizada para monitorização do estado de bloqueio de estações de trabalho, tempo de inatividade ou feeds de câmaras do espaço de trabalho quando permitido.

Sobre as Políticas Clarysec - Política de Mesa Limpa e Ecrã Limpo

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escala com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e funções indefinidas. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades às funções específicas encontradas numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), as Equipas de TI e de Segurança da Informação e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Responsabilização baseada em funções

Define responsabilidades claras para executivos, gestores, Operações de TI, Gestão de Instalações e de Ativos e todo o pessoal, promovendo conformidade e aplicação eficaz.

Preparada para híbrido e remoto

Estende requisitos e verificação a escritórios em casa, hot-desking e espaços de trabalho partilhados, assegurando dados seguros em qualquer lugar.

Inspeção e rasto de auditoria

Rondas regulares e acompanhamento de infrações permitem validação em tempo real, assegurando prontidão para auditoria interna e auditorias externas.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →