Übersicht

Diese Richtlinie legt klare Regeln und Verantwortlichkeiten für die sichere Datensicherung und Wiederherstellung in einem KMU-Umfeld fest und stellt Geschäftskontinuität, regulatorische Compliance und wirksames Risikomanagement sicher.

Geschäftskontinuität sichergestellt

Gewährleistet eine zeitnahe Datenwiederherstellung nach Vorfällen und schützt vor versehentlichem Verlust oder technischem Ausfall.

An KMU angepasst

Konzipiert für Organisationen ohne dedizierte IT-Teams; beschreibt klare Rollen für General Manager und externe IT-Unterstützung.

Regulatorische Compliance

Unterstützt ISO/IEC 27001, DSGVO, EU NIS2 und DORA durch strukturierte und auditierbare Backup-Verfahren.

Vollständige Übersicht lesen

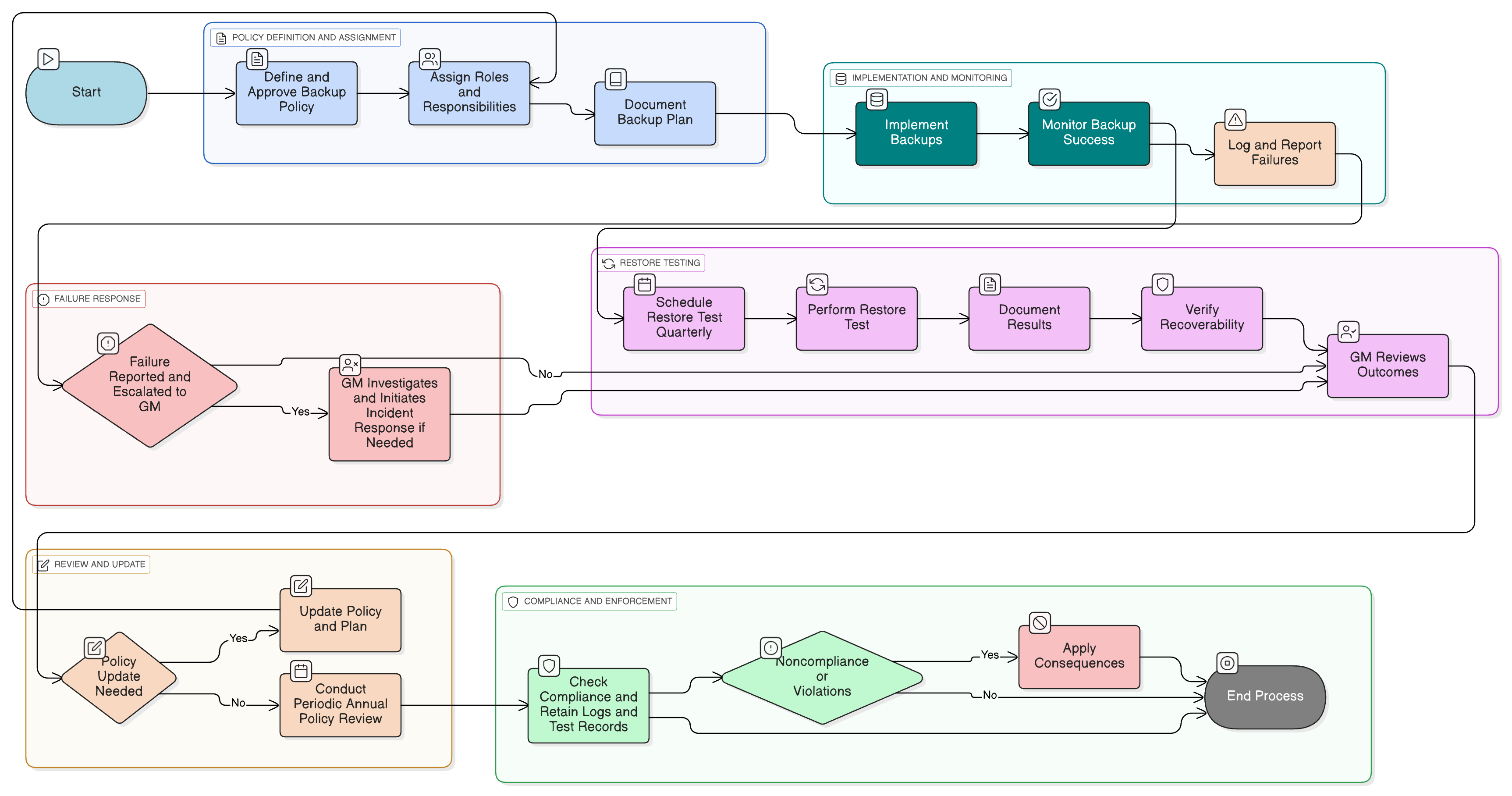

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für Backup-Aktivitäten

Rollen und Verantwortlichkeiten (General Manager, IT-Anbieter)

Backup-Häufigkeit und Aufbewahrungszeitpläne

Anforderungen an Speicherung, Verschlüsselung und sichere Löschung

Incident Response & Eskalationsschritte

Auditbereitschaft und jährliche Überprüfung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

5(1)(f)32(1)(c)

|

Verwandte Richtlinien

Richtlinie zur Datenaufbewahrung und -entsorgung – KMU

Definiert, wie lange Backup-Daten aufbewahrt und sicher gelöscht werden sollen.

Richtlinie zur Datenklassifizierung und -kennzeichnung – KMU

Hilft zu priorisieren, welche Daten auf Basis von Datenklassifizierungsstufen gesichert werden müssen.

Incident-Response-Richtlinie – KMU

Deckt Verfahren ab, wenn Backups fehlschlagen oder eine Datenwiederherstellung nach einer Datenschutzverletzung oder einem Ausfall erforderlich ist.

Richtlinie zu Governance-Rollen und Verantwortlichkeiten – KMU

Weist klare Befugnisse für Backup-Aufsicht und Richtliniendurchsetzung zu.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Stellt sicher, dass der Umgang mit personenbezogenen Daten in Backups mit rechtlichen und Datenschutzvorgaben übereinstimmt.

Über Clarysec-Richtlinien - Backup- und Wiederherstellungsrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Implementierung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Wiederherstellungstests sind verpflichtend

Vierteljährliche Wiederherstellungstests sind erforderlich und die Ergebnisse müssen dokumentiert werden, um die Wiederherstellbarkeit von Backups für Audit und Kontrollsicherstellung nachzuweisen.

Klare Delegation und Auditierbarkeit

Die Richtlinie erzwingt eine dokumentierte Delegation von Aufgaben an GM und IT, mit jährlichen Überprüfungen und Protokollierung zur Unterstützung der Rechenschaftspflicht.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →