Overzicht

Dit onboarding- en offboardingbeleid voor kmo’s definieert gestandaardiseerde, auditeerbare stappen voor het veilig beheren van gebruikerstoegang, beheersing van bedrijfsmiddelen en naleving tijdens indiensttreding, uitdiensttreding of rolwijziging. Het is gestructureerd voor organisaties zonder dedicated IT-beveiligingsteams en voldoet tegelijk aan eisen van belangrijke raamwerken zoals ISO/IEC 27001:2022.

Veilige gebruikerslevenscyclus

Uitgebreide beheersmaatregelen voor onboarding en beëindiging om ongeautoriseerde toegang en gegevensverlies te voorkomen.

Gestructureerd, auditeerbaar proces

Verplicht checklists en interfunctionele goedkeuringen voor toegangsverlening, beheersing van bedrijfsmiddelen en documentatie.

Voor kmo’s aangepaste rollen

Rollen zijn vereenvoudigd voor kmo’s, waardoor naleving mogelijk is zonder dedicated IT-beveiligingsteams.

Naleving van regelgeving

Afgestemd op ISO/IEC 27001:2022, AVG, NIS2, DORA en COBIT HR-beveiligingseisen.

Volledig overzicht lezen

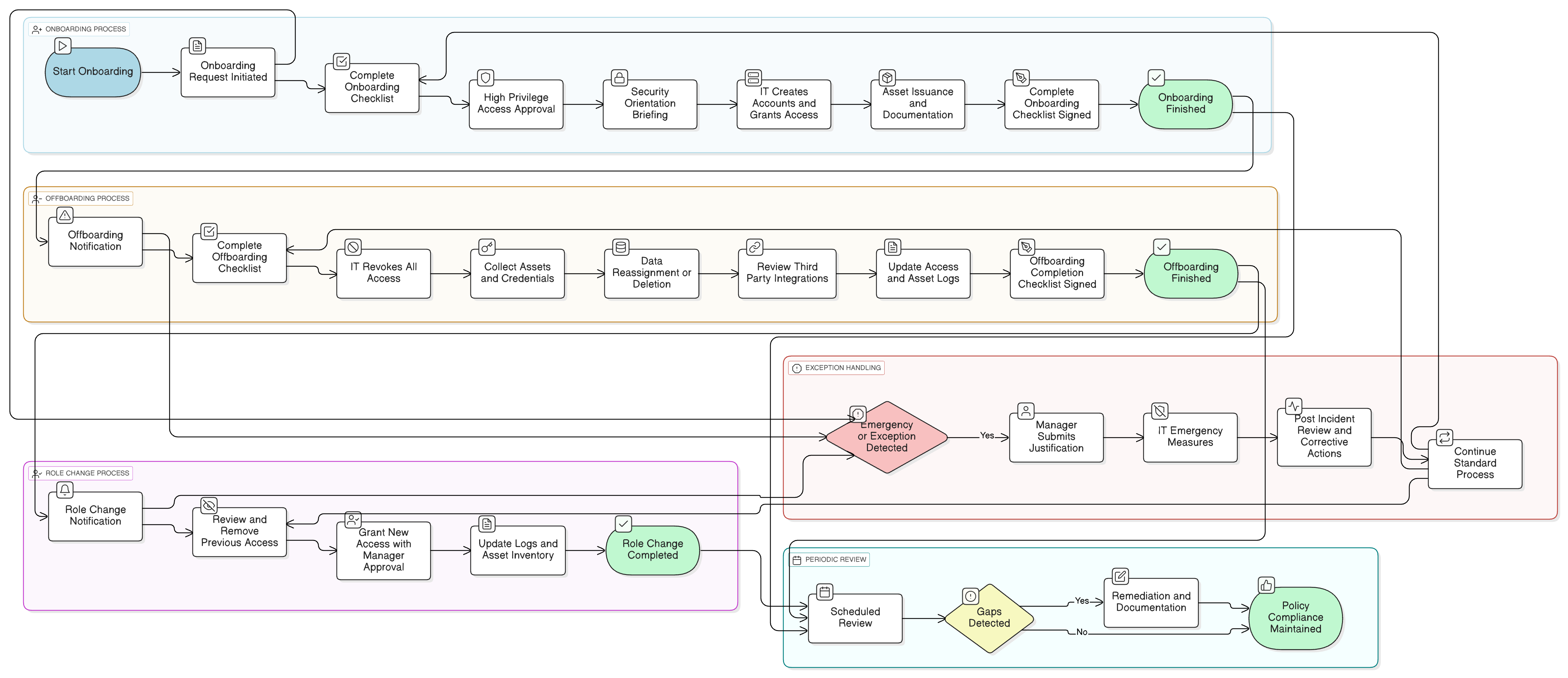

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en spelregels

Onboarding- en offboarding-checklists

Updates van toegangslog en inventaris van bedrijfsmiddelen

Rolgebaseerde toekenning van toegangsrechten

Offboarding van derden en contractanten

Procedures voor uitzonderingen en risicobehandeling

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Governance Rollen- en verantwoordelijkhedenbeleid-SME

Borgt bevoegdheid en verantwoordingsplicht in toegangs- en onboardingprocessen

Beleid inzake toegangscontrole SME

Stelt technische afdwinging vast van rolgebaseerde toegangsverlening en deactivering

Risicomanagementbeleid SME

Beoordeelt risico’s die voortkomen uit falen van beheersmaatregelen voor onboarding en beëindiging

Informatiebeveiligingsbewustzijns- en opleidingsbeleid SME

Handhaaft vereisten voor personeelsoriëntatie tijdens onboarding

Incidentresponsbeleid SME

Behandelt het niet intrekken van toegangsrechten of diefstal van bedrijfsmiddelen als beveiligingsincidenten

Over Clarysec-beleidsdocumenten - Onboarding- en offboardingbeleid - SME

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine organisaties moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze kmo-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder dedicated beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-dienstverlener, niet aan een leger specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt van het beleid een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Granulaire roltoewijzingen

Taken en verantwoordelijkheden verdeeld over realistische kmo-rollen: algemeen directeur, HR, IT, afdelingsleads en medewerkers.

Atomische clausulestructuur

Elke eis is uniek genummerd voor eenvoudige auditing, delegatie en opvolging; geen ambigue alinea’s meer.

Proces voor afhandeling van uitzonderingen

Noodstappen voor onboarding/offboarding moeten worden gedocumenteerd, gemotiveerd en hersteld voor volledige bevoegdheid en verantwoordingsplicht.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →