Overzicht

Het Beleid inzake cloudgebruik stelt verplichte eisen vast voor veilig, compliant gebruik van alle clouddiensten en definieert rollen, beheersmaatregelen en governance voor elke omgeving.

Uitgebreide cloudbeveiliging

Verplicht risicogebaseerde beheersmaatregelen, gegevensbescherming en voortdurende naleving voor alle cloudservicemodellen en providers.

Gecentraliseerde governance

Omvat een Cloud Services Register en duidelijke verantwoordingsplicht voor providerselectie, levenscyclus en uitzonderingsbeheer.

Strikte toegangscontrole

Handhaaft multifactorauthenticatie (MFA), rolgebaseerde toegangscontrole (RBAC), SSO en het principe van minimale privileges voor alle administratieve en geprivilegieerde cloudaccounts.

Volledig overzicht lezen

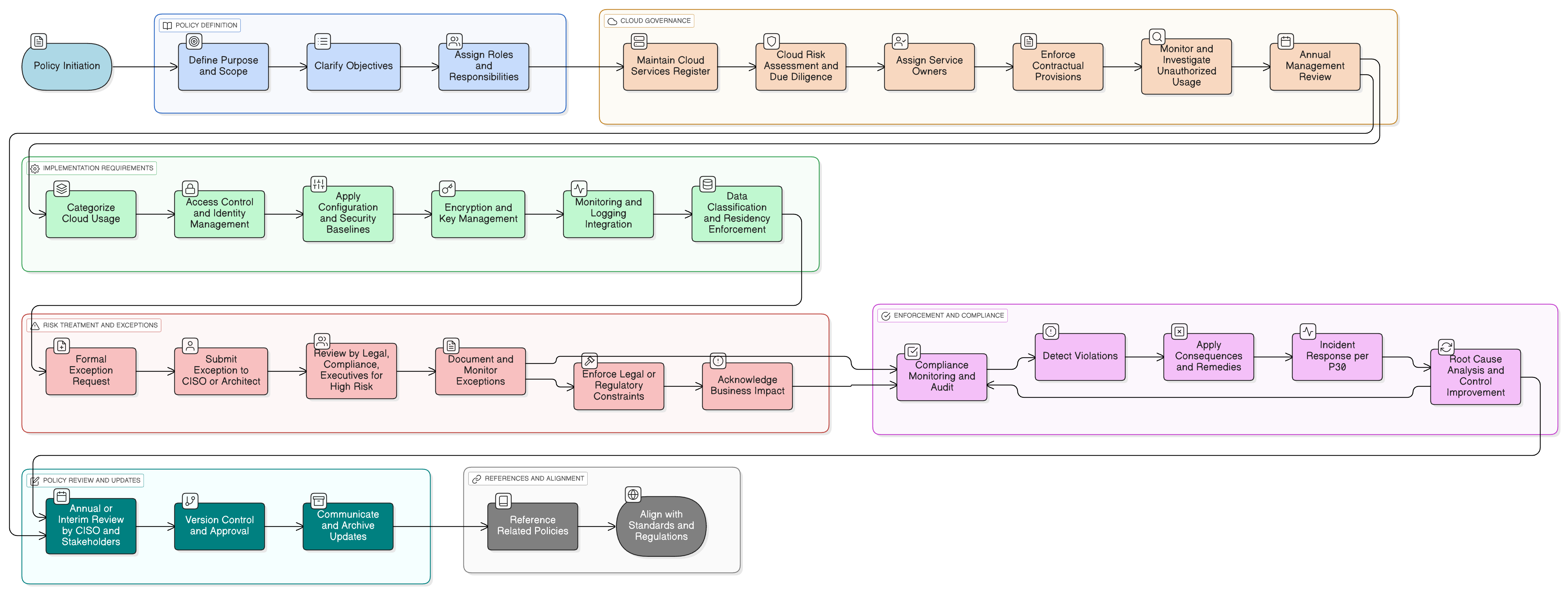

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en regels voor betrokkenheid

leveranciers-due diligence voor cloudproviders

toegangscontrole- en MFA-eisen

Gecentraliseerd Cloud Services Register

Beheersmaatregelen voor configuratie en dataresidentie

Integratie met incidentrespons

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake audit en nalevingsmonitoring

Ondersteunt auditgereedheid en continue assurance dat cloudbeheersmaatregelen worden gehandhaafd en gemonitord.

Informatiebeveiligingsbeleid

Stelt de overkoepelende principes vast voor veilige werking van systemen en diensten, die dit beleid in de cloudcontext handhaaft.

Wijzigingsbeheerbeleid

Alle cloudconfiguratiewijzigingen moeten de wijzigingsbeheerprocessen volgen die in P05 Wijzigingsbeheerbeleid zijn vastgelegd.

Beleid inzake gegevensclassificatie en labeling

Bepaalt hoe gegevens voorafgaand aan cloudtransfer worden beoordeeld en hoe beheersmaatregelen zoals encryptie en residentie worden toegepast.

Beleid inzake cryptografische beheersmaatregelen

Biedt normen voor encryptie, sleutelbeheer en het gebruik van cryptografische algoritmen, direct toegepast in cloudserviceconfiguraties.

Logging- en monitoringbeleid

Specificeert eisen voor logverzameling, logretentie en analyse die in cloudomgevingen moeten worden gehandhaafd.

Incidentresponsbeleid (P30)

Definieert escalatie, indamming en herstelmaatregelen voor cloudgerelateerde beveiligingsgebeurtenissen.

Over Clarysec-beleidsdocumenten - Beleid inzake cloudgebruik

Effectieve beveiligingsgovernance vereist meer dan alleen woorden; het vereist duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit met lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT-beveiliging en relevante commissies, en zorgen zo voor duidelijke verantwoordingsplicht. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Contractuele waarborgen voor providers

Verplicht bepalingen inzake auditrechten, dataresidentie, meldtermijnen en servicecontinuïteit in alle leverancierscontracten voor clouddiensten.

Maatwerk in roltoewijzing

Specificeert verantwoordelijkheden voor Chief Information Security Officer (CISO), Cloud Security Architect, Juridische zaken en compliance en service-eigenaren voor levenscyclus- en nalevingsbeheer.

Geautomatiseerde detectie van shadow IT

Vereist actieve monitoring van netwerken, DNS en logs om ongeautoriseerd cloudgebruik te identificeren en erop te reageren.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →