Panoramica

La Politica di raccolta delle evidenze e informatica forense (P31) fornisce un quadro dettagliato, a livello di organizzazione, per la gestione delle evidenze digitali durante gli incidenti di sicurezza, garantendo preparazione forense, integrità probatoria, conformità normativa e indagini legalmente difendibili, in linea con i principali standard internazionali.

Preparazione forense

Definisce protocolli strutturati per una raccolta delle evidenze rapida e sicura durante gli incidenti di sicurezza.

Integrità probatoria

Impone una rigorosa catena di custodia, archiviazione sicura e verifiche di integrità per garantire l’ammissibilità.

Ruoli definiti ed escalation

Responsabilità chiare per il Responsabile della sicurezza delle informazioni (CISO), i team forensi, l’IT e la funzione legale e compliance durante le indagini e le escalation legali/regolatorie.

Allineamento normativo

I processi sono conformi a standard quali ISO 27001, NIST SP 800-53, GDPR e DORA.

Leggi panoramica completa

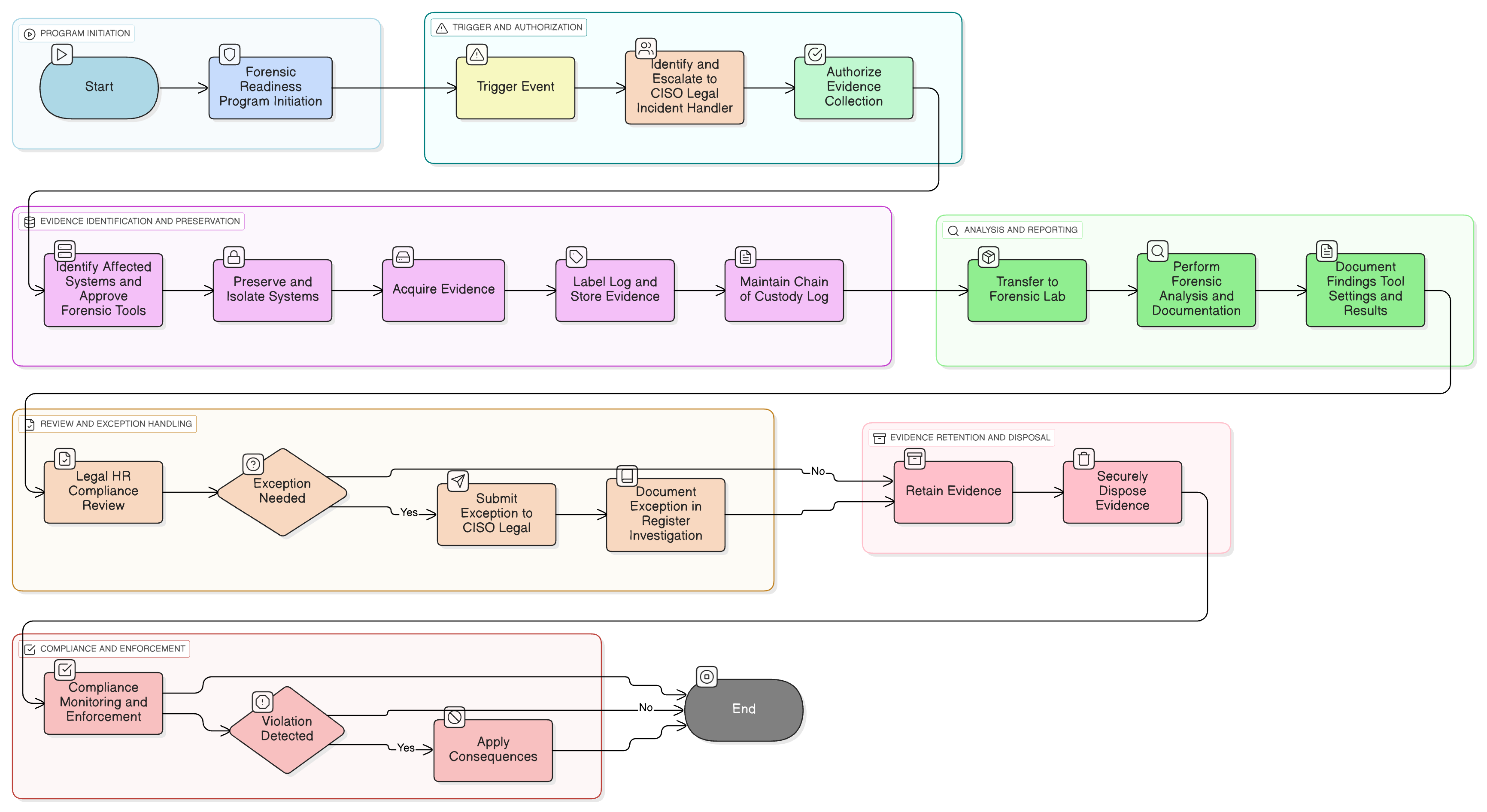

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole per la raccolta delle evidenze

Requisiti del Programma di preparazione forense

Catena di custodia e documentazione

Controlli sul set di strumenti e sull’ambiente di analisi

Conformità normativa e alla protezione dei dati

Eccezioni, applicazione e processo di riesame

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| ISO/IEC 27035:2016 |

Part 1Part 3

|

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-101 Rev.1 |

Mobile-Media Forensics

|

| NIST SP 800-86 |

Forensic Integration

|

| EU GDPR |

Article 5Article 33Article 34

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica di monitoraggio dell’audit e della conformità

Convalida l’aderenza ai protocolli forensi e ai requisiti di catena di custodia tramite audit regolari.

P01 Politica per la sicurezza delle informazioni

Stabilisce il mandato fondamentale per l’indagine, il controllo delle evidenze e la conformità alle leggi applicabili.

P05 Politica di gestione dei cambiamenti

Garantisce che i sistemi sotto indagine non vengano modificati durante processi forensi attivi.

Politica di conservazione e smaltimento dei dati

Disciplina lo smaltimento sicuro e le tempistiche di conservazione per evidenze e dati relativi ai casi.

Politica sui controlli crittografici

Fornisce requisiti di cifratura per l’archiviazione e il trasferimento di dati sensibili o probatori.

Politica di registrazione e monitoraggio

Garantisce la disponibilità di log degli eventi e dati di telemetria per la raccolta delle evidenze e la correlazione forense.

Politica di risposta agli incidenti (P30)

Definisce il triage degli incidenti e percorsi di escalation in cui vengono attivate le procedure forensi.

Informazioni sulle Policy Clarysec - Politica di raccolta delle evidenze e informatica forense

Una governance della sicurezza efficace richiede più che semplici parole; richiede chiarezza, responsabilità e una struttura che cresca con la tua organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Registro e convalida del set di strumenti

Mantiene un registro convalidato dei set di strumenti forensi, a supporto di analisi di disco, memoria, log e timeline per indagini difendibili.

Evidenze immutabili e tracce di audit

Richiede etichettatura univoca, verifica dell’integrità e log antimanomissione per ogni evidenza digitale dall’acquisizione all’archiviazione.

Workflow di eccezione e rischio

Fornisce procedure strutturate di approvazione, documentazione e mitigazione per eccezioni nella gestione delle evidenze e scenari di rischio.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →