Yleiskatsaus

Hyväksyttävän käytön politiikka (AUP) pk-yrityksille määrittää vastuullisen ja turvallisen IT-resurssien luvallisen käytön odotukset koko henkilöstölle, mukaan lukien omien laitteiden käyttö (BYOD) ja kolmannen osapuolen palveluntarjoajat, varmistaen eheyden, vaatimustenmukaisuuden ja vastuuvelvollisuuden. Roolit on sovitettu yrityksille, joilta puuttuvat omistautuneet IT-toiminnot.

Selkeät käyttäjien käyttäytymisstandardit

Määrittää täytäntöönpantavat säännöt yrityksen järjestelmien käytölle sekä suojaa tietoja ja tietosuojaa.

Kattaa kaikki roolit ja ympäristöt

Soveltuu työntekijöihin ja urakoitsijoihin sekä kolmannen osapuolen palveluntarjoajiin kaikissa työskentelytilanteissa, mukaan lukien omien laitteiden käyttö (BYOD) ja etätyö.

Varmistaa SME-vaatimustenmukaisuuden

Suunniteltu pk-yrityksille ilman omistautuneita IT-toimintoja; roolit sovitettu toimitusjohtajan valvontaan ja ISO 27001:2022 -vaatimustenmukaisuuteen.

Tukee eheyttä

Edellyttää teknologisia hallintakeinoja väärinkäytön estämiseksi ja velvoittaa selkeään poikkeamien raportointiin.

Lue koko yleiskatsaus

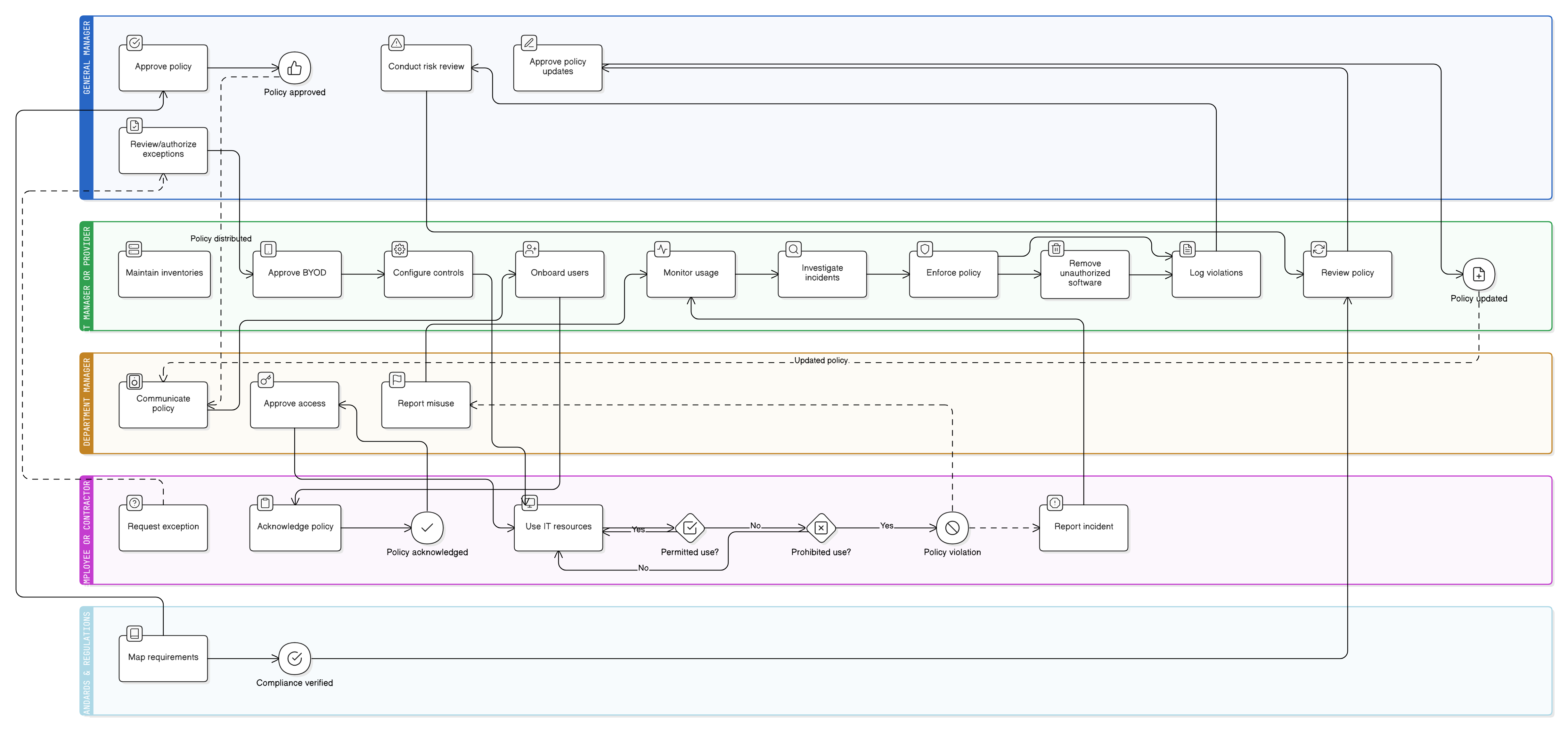

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Hyväksyttävän ja kielletyn käytön määritelmät

Omien laitteiden käyttö (BYOD) -käyttö ja tietoturvavaatimukset

Roolit toimitusjohtajalle, IT:lle ja työntekijöille

Seuranta, täytäntöönpano ja raportointi

Vuosittainen katselmointi ja poikkeusten käsittely

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

pääsynhallintapolitiikka-SME

Määrittää teknisen ja menettelyllisen täytäntöönpanon sallitulle käytölle sekä tilien rajoituksille.

tietoturvatietoisuus- ja koulutuspolitiikka-SME

Tarjoaa käyttäjäkoulutuksen hyväksyttävän käytön rajoista ja raportointivelvoitteet-vaatimuksista.

etätyöpolitiikka-SME

Säätelee yrityksen järjestelmien käyttöä omissa tiloissa tapahtuvan työn ulkopuolella tai kotiympäristöissä.

Tietosuoja ja tietojen minimointi -politiikka-SME

Vahvistaa henkilötietojen käsittelykäytännöt, jotka liittyvät hyväksyttävän käytön seurantaan ja omien laitteiden käyttö (BYOD) -järjestelyihin.

Tietoturvapoikkeamiin reagoinnin politiikka-SME

Ohjaa menettelyt väärinkäytön tai hyväksyttävän käytön ehtojen rikkomusten tutkintaan ja tietoturvapoikkeamiin reagointi -toimiin.

Tietoa Clarysecin käytännöistä - Hyväksyttävän käytön politiikka – SME

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset kamppailevat monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. SME-politiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole omistautuneita tietoturvatiimejä. Osoitamme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme joukolle erikoisasiantuntijoita. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, mikä helpottaa käyttöönottoa, auditointivalmius-työtä ja räätälöintiä ilman kokonaisten osioiden uudelleenkirjoittamista.

Omien laitteiden käyttö (BYOD) -tietoturva sisäänrakennettuna

Ennakkohyväksyntä ja tiukat kontrollit henkilökohtaisille laitteille varmistavat, että liiketoimintadata pysyy suojattuna omistuksesta riippumatta.

Atominen, tarkistuslistamuoto

Numeroidut lausekkeet muuttavat vaatimukset toteutettaviksi vaiheiksi ilman epäselvyyttä tai laajoja, vaikeasti täytäntöönpantavia väittämiä.

Toiminnallinen poikkeusten käsittely

Kaikki poikkeukset edellyttävät katselmointia, dokumentaatiota, hallintakeinoja ja selkeää määräaikaa, mikä minimoi tietoturva-aukot erityistapauksista.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →