Descripción general

La Política de recopilación de evidencias y análisis forense (P31) proporciona un marco detallado, a nivel de toda la organización, para gestionar evidencia digital durante incidentes de seguridad, garantizando la preparación forense, la integridad probatoria, el cumplimiento normativo y las investigaciones con defensa jurídica, alineada con las principales normas internacionales.

Preparación forense

Define protocolos estructurados para la recopilación rápida y segura de evidencia durante incidentes de seguridad.

Integridad probatoria

Exige una estricta cadena de custodia, almacenamiento seguro y verificaciones de integridad para mantener la admisibilidad.

Roles definidos y escalado

Responsabilidades claras para el Director de Seguridad de la Información (CISO), equipos forenses, TI y Legal y Cumplimiento durante investigaciones y el escalado legal/regulatorio.

Alineación normativa

Los procesos cumplen con normas como ISO 27001, NIST SP 800-53, GDPR y DORA.

Leer descripción completa

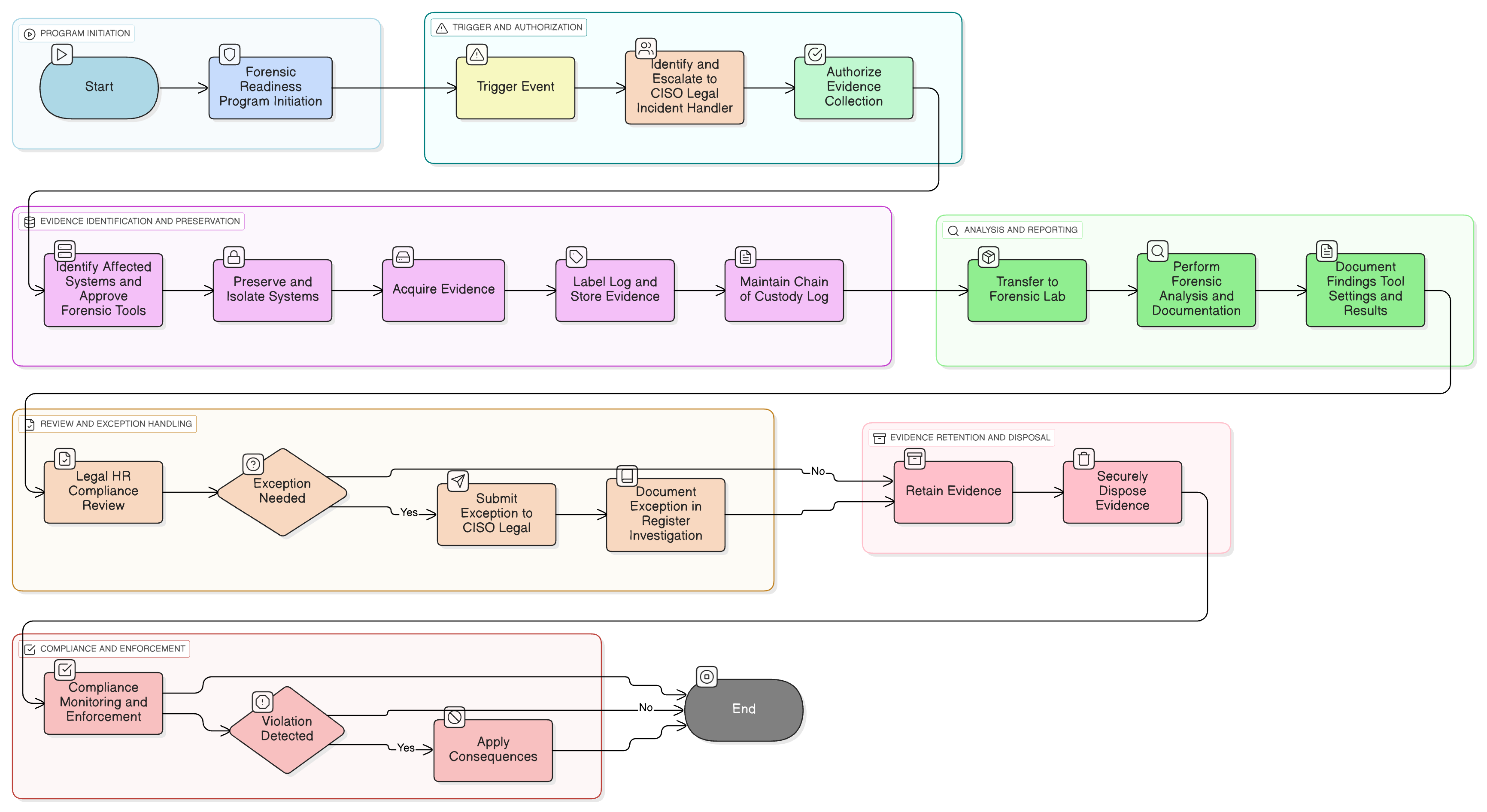

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas para la recopilación de evidencia

Requisitos del programa de preparación forense

Cadena de custodia y documentación

Controles del conjunto de herramientas y del entorno de análisis

Cumplimiento normativo y de protección de datos

Excepciones, aplicación y proceso de revisión

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| ISO/IEC 27035:2016 |

Part 1Part 3

|

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-101 Rev.1 |

Mobile-Media Forensics

|

| NIST SP 800-86 |

Forensic Integration

|

| EU GDPR |

Article 5Article 33Article 34

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de monitorización del cumplimiento de auditoría

Valida la adhesión a los protocolos forenses y a los requisitos de cadena de custodia mediante auditorías periódicas.

P01 Política de seguridad de la información

Establece el mandato fundamental para la investigación, el control de evidencia y el cumplimiento de las leyes aplicables.

P05 Política de gestión de cambios

Garantiza que los sistemas bajo investigación no se alteren durante procesos forenses activos.

Política de conservación y eliminación de datos

Rige la eliminación segura y los plazos de conservación de la evidencia y de los datos relacionados con el caso.

Política de controles criptográficos

Proporciona requisitos de cifrado para almacenar y transferir datos sensibles o probatorios.

Política de registro y monitorización

Garantiza la disponibilidad de archivos de registro y datos de telemetría para la recopilación de evidencia y la correlación forense.

Política de respuesta a incidentes (P30)

Define el triaje de incidentes y las rutas de escalado en las que se activan los procedimientos forenses.

Sobre las Políticas de Clarysec - Política de recopilación de evidencias y análisis forense

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita implementar la política, auditarla frente a controles específicos y personalizarla de forma segura sin afectar la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Registro y validación del conjunto de herramientas

Mantiene un registro validado de conjuntos de herramientas forenses, respaldando el análisis de disco, memoria, archivos de registro y línea temporal para investigaciones con defensa jurídica.

Evidencia inmutable y pistas de auditoría

Exige etiquetado único, verificación de integridad y registros con evidencia de manipulación para cada pieza de evidencia digital desde la adquisición hasta el archivo.

Flujo de trabajo de excepciones y riesgo

Proporciona aprobación estructurada, documentación y procedimientos de mitigación para excepciones de manejo de evidencia y escenarios de riesgo.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →