Descripción general

La Política de uso aceptable (Política de uso aceptable) para pymes define expectativas de uso responsable y seguro de los recursos informáticos para todo el personal, incluido Trae tu propio dispositivo (BYOD) y terceros, garantizando integridad, cumplimiento y autoridad y rendición de cuentas, con roles adaptados para empresas que carecen de equipos de TI dedicados.

Normas claras de comportamiento del usuario

Establece reglas aplicables para el uso de los sistemas de información de la organización, protegiendo los datos y la privacidad de los datos.

Cubre todos los roles y entornos

Se aplica a empleados, contratistas y proveedores terceros de servicios en cualquier escenario de trabajo, incluido Trae tu propio dispositivo (BYOD) y el teletrabajo.

Garantiza el cumplimiento para pymes

Diseñada para pymes sin equipos de TI dedicados; roles adecuados para la supervisión del Director General y el cumplimiento de ISO 27001:2022.

Apoya la integridad de los datos

Exige controles tecnológicos para prevenir el uso indebido y establece una notificación de incidentes clara.

Leer descripción completa

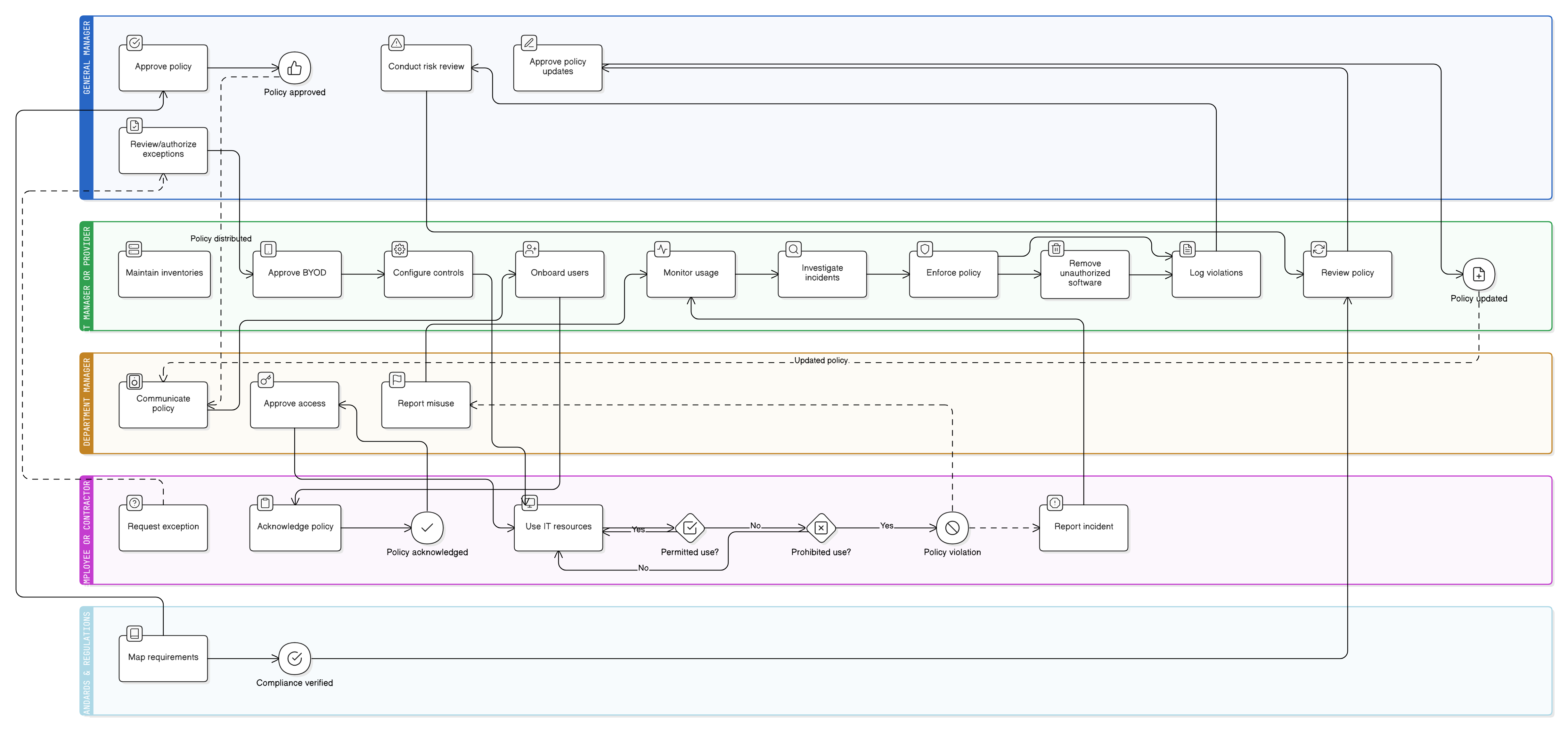

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Definiciones de uso aceptable y uso prohibido

Uso de Trae tu propio dispositivo (BYOD) y requisitos de seguridad

Roles para Director General, TI y empleados

Seguimiento, aplicación y cumplimiento y notificación

Revisión anual y gestión de excepciones

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de control de acceso-PYME

Define la aplicación técnica y procedimental del uso permitido y las restricciones de cuentas.

Política de concienciación y formación en seguridad de la información-PYME

Proporciona educación al usuario sobre límites de uso aceptable y obligaciones de notificación.

Política de teletrabajo-PYME

Regula el uso de los sistemas de la empresa en entornos fuera de la oficina o en el hogar.

Política de protección de datos y privacidad-PYME

Aplica reglas de manejo de datos personales que se cruzan con el seguimiento de uso aceptable y Trae tu propio dispositivo (BYOD).

Política de respuesta a incidentes-PYME

Rige los procedimientos para investigar y responder al uso indebido o a infracciones de los términos de uso aceptable.

Sobre las Políticas de Clarysec - Política de uso aceptable - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles no definidos. Esta política es diferente. Nuestras políticas para pymes están diseñadas desde cero para una implementación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tienes, como el Director General y tu proveedor de TI, no a un ejército de especialistas que no tienes. Cada requisito se desglosa en una cláusula numerada de forma única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implementación, auditoría y personalización sin reescribir secciones completas.

Seguridad de Trae tu propio dispositivo (BYOD) integrada

La aprobación previa y los controles estrictos para dispositivos personales garantizan que los datos empresariales permanezcan protegidos independientemente de la propiedad.

Formato atómico, tipo lista de verificación

Las cláusulas numeradas convierten los requisitos en pasos accionables, sin ambigüedad ni declaraciones amplias difíciles de aplicar.

Gestión de excepciones accionable

Todas las excepciones requieren revisión, documentación, controles y una caducidad clara, minimizando brechas de seguridad por casos especiales.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →