Επισκόπηση

Η Πολιτική Αποδεκτής Χρήσης (AUP) για ΜΜΕ ορίζει προσδοκίες υπεύθυνης, ασφαλούς χρήσης Πληροφορικής για όλο το προσωπικό, συμπεριλαμβανομένης της χρήσης προσωπικών συσκευών (BYOD) και τρίτων, διασφαλίζοντας την ακεραιότητα, τη συμμόρφωση και τη λογοδοσία, με ρόλους προσαρμοσμένους για εταιρείες που δεν διαθέτουν αποκλειστικές Ομάδες Πληροφορικής.

Σαφή πρότυπα συμπεριφοράς χρηστών

Θεσπίζει εκτελεστούς κανόνες για τη χρήση των συστημάτων της εταιρείας, προστατεύοντας τα δεδομένα και την ιδιωτικότητα.

Καλύπτει όλους τους ρόλους και περιβάλλοντα

Ισχύει για εργαζομένους, ανάδοχους και τρίτους παρόχους υπηρεσιών τρίτων μερών σε κάθε σενάριο εργασίας, συμπεριλαμβανομένης της χρήσης προσωπικών συσκευών (BYOD) και της Πολιτικής τηλεργασίας.

Διασφαλίζει συμμόρφωση ΜΜΕ

Σχεδιασμένη για ΜΜΕ χωρίς αποκλειστικές Ομάδες Πληροφορικής· ρόλοι κατάλληλοι για εποπτεία από τον Γενικό Διευθυντή και συμμόρφωση με ISO 27001:2022.

Υποστηρίζει την ακεραιότητα

Απαιτεί τεχνολογικούς ελέγχους για την αποτροπή κακής χρήσης και επιβάλλει σαφή αναφορά περιστατικών.

Διαβάστε πλήρη επισκόπηση

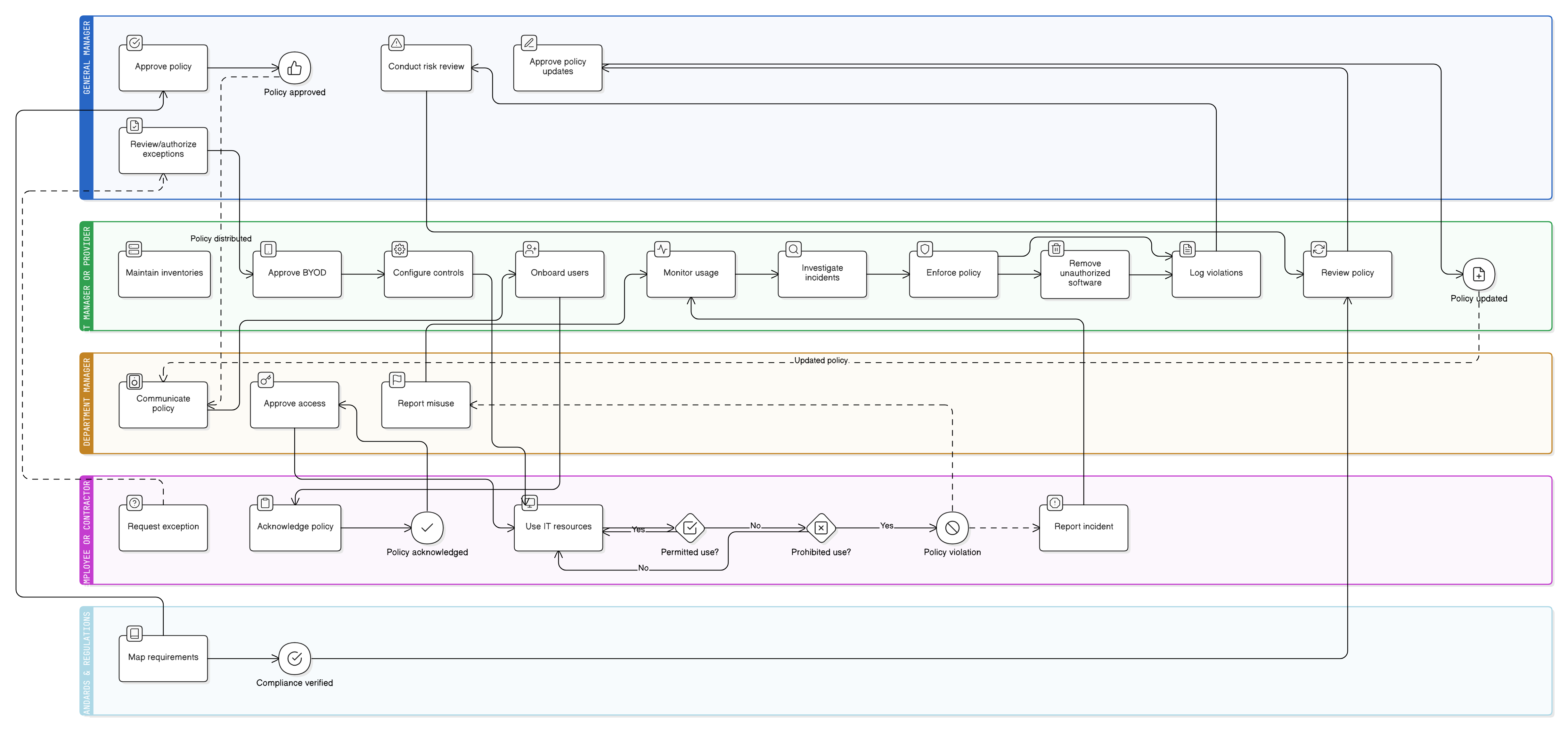

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες εμπλοκής

Ορισμοί αποδεκτής και απαγορευμένης χρήσης

Απαιτήσεις χρήσης και ασφάλειας χρήσης προσωπικών συσκευών (BYOD)

Ρόλοι για Γενικό Διευθυντή, Πληροφορική, εργαζομένους

Παρακολούθηση, επιβολή και αναφορά

Ετήσια ανασκόπηση και διαχείριση εξαιρέσεων

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

Σχετικές πολιτικές

Πολιτική Ελέγχου Πρόσβασης-ΜΜΕ

Ορίζει την τεχνική και διαδικαστική επιβολή της επιτρεπόμενης χρήσης και των περιορισμών λογαριασμών.

Πολιτική Ευαισθητοποίησης και Εκπαίδευσης για την Ασφάλεια Πληροφοριών-ΜΜΕ

Παρέχει εκπαίδευση χρηστών για τα όρια αποδεκτής χρήσης και τις υποχρεώσεις αναφοράς.

Πολιτική τηλεργασίας-ΜΜΕ

Ρυθμίζει τη χρήση των συστημάτων της εταιρείας σε περιβάλλοντα εκτός εγκαταστάσεων ή στο σπίτι.

Πολιτική Προστασίας Δεδομένων και Ιδιωτικότητας-ΜΜΕ

Επιβάλλει κανόνες χειρισμού προσωπικών δεδομένων που διασταυρώνονται με την παρακολούθηση αποδεκτής χρήσης και τη χρήση προσωπικών συσκευών (BYOD).

Πολιτική αντιμετώπισης περιστατικών-ΜΜΕ

Διέπει τις διαδικασίες για τη διερεύνηση και την αντιμετώπιση κακής χρήσης ή παραβιάσεων των όρων αποδεκτής χρήσης.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Αποδεκτής Χρήσης - ΜΜΕ

Οι γενικές πολιτικές ασφάλειας συχνά έχουν σχεδιαστεί για μεγάλες εταιρείες, αφήνοντας τις μικρές επιχειρήσεις να δυσκολεύονται να εφαρμόσουν σύνθετους κανόνες και ασαφείς ρόλους. Αυτή η πολιτική είναι διαφορετική. Οι πολιτικές μας για ΜΜΕ έχουν σχεδιαστεί από την αρχή για πρακτική υλοποίηση σε οργανισμούς χωρίς αποκλειστικές ομάδες ασφάλειας. Αναθέτουμε αρμοδιότητες στους ρόλους που διαθέτετε πραγματικά, όπως ο Γενικός Διευθυντής και ο Πάροχος Πληροφορικής σας, όχι σε έναν στρατό ειδικών που δεν έχετε. Κάθε απαίτηση αναλύεται σε μοναδικά αριθμημένη ρήτρα (π.χ. 5.2.1, 5.2.2). Αυτό μετατρέπει την πολιτική σε σαφή, βήμα-βήμα λίστα ελέγχου, καθιστώντας την εύκολη στην υλοποίηση, στον έλεγχο και στην προσαρμογή χωρίς να απαιτείται επανεγγραφή ολόκληρων ενοτήτων.

Ενσωματωμένη ασφάλεια BYOD

Η προέγκριση και οι αυστηροί έλεγχοι για προσωπικές συσκευές διασφαλίζουν ότι τα επιχειρησιακά δεδομένα παραμένουν προστατευμένα ανεξάρτητα από την ιδιοκτησία.

Ατομική μορφή λίστας ελέγχου

Οι αριθμημένες ρήτρες μετατρέπουν τις απαιτήσεις σε εφαρμόσιμα βήματα, χωρίς ασάφεια ή γενικές, δύσκολα εκτελεστές δηλώσεις.

Εφαρμόσιμη διαχείριση εξαιρέσεων

Όλες οι εξαιρέσεις απαιτούν ανασκόπηση, τεκμηρίωση, ελέγχους και σαφή ημερομηνία λήξης, ελαχιστοποιώντας τα κενά ασφάλειας από ειδικές περιπτώσεις.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο ΜΜΕ

Εξοικονομήστε 78%Αποκτήστε όλες τις 37 πολιτικές ΜΜΕ για €399, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο ΜΜΕ →