Přehled

Zásady přípustného užívání (AUP) pro SME definují očekávání odpovědného a bezpečného užívání IT pro veškerý personál, včetně využívání soukromých zařízení (BYOD) a poskytovatelů služeb třetích stran, a zajišťují integritu dat, soulad a odpovědnost, přičemž role jsou přizpůsobeny společnostem, které nemají vyhrazené týmy IT.

Jasné standardy chování uživatelů

Stanovuje vymahatelná pravidla pro používání firemních systémů a chrání data a ochranu osobních údajů.

Pokrývá všechny role a prostředí

Platí pro zaměstnance, dodavatele a poskytovatele služeb třetích stran v jakémkoli pracovním scénáři, včetně využívání soukromých zařízení (BYOD) a práce na dálku.

Zajišťuje soulad pro SME

Navrženo pro SME bez vyhrazených týmů IT; role přizpůsobené dohledu generálního ředitele a souladu s ISO 27001:2022.

Podporuje integritu dat

Vyžaduje technická opatření k prevenci zneužití a stanovuje jasné hlášení incidentů.

Přečíst celý přehled

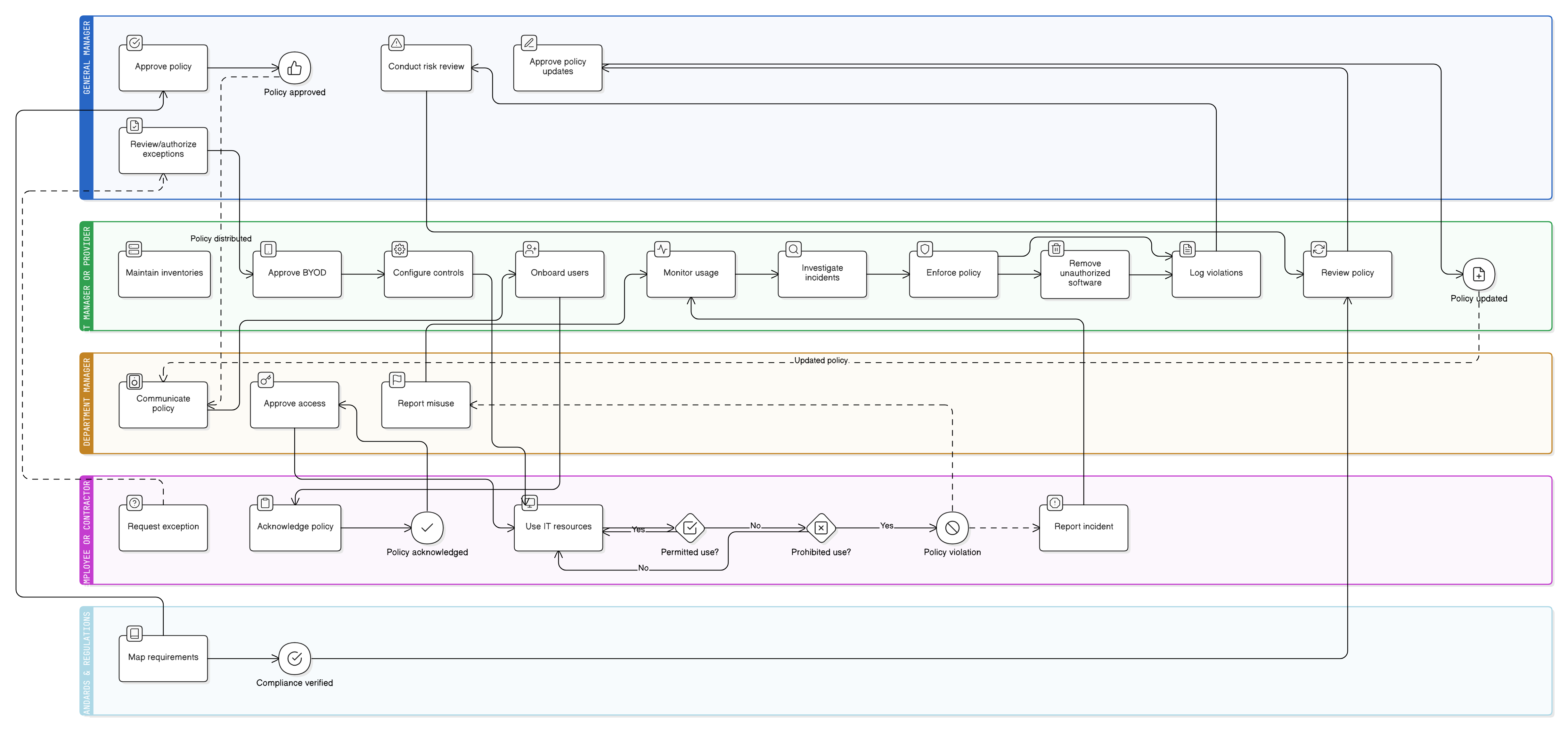

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Definice přípustného a zakázaného užívání

Požadavky na užívání a zabezpečení využívání soukromých zařízení (BYOD)

Role pro generálního ředitele, IT a zaměstnance

Monitorování, vynucování a hlášení

Každoroční přezkum a ošetření výjimek

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika řízení přístupu – SME

Definuje technické a procesní vynucování povoleného užívání a omezení účtů.

Politika povědomí o bezpečnosti informací a školení – SME

Poskytuje vzdělávání uživatelů o hranicích přípustného užívání a oznamovací povinnosti.

Politika práce na dálku – SME

Reguluje používání firemních systémů v prostředí mimo pracoviště nebo doma.

Politika ochrany údajů a ochrany osobních údajů – SME

Vynucuje pravidla nakládání s osobními údaji, která se prolínají s monitorováním přípustného užívání a BYOD.

Politika reakce na incidenty – SME

Řídí postupy pro vyšetřování a reakci na zneužití nebo porušení podmínek přípustného užívání.

O politikách Clarysec - Zásady přípustného užívání (AUP) – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malé firmy ponechává v situaci, kdy se snaží aplikovat složitá pravidla a nejasně definované role. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez vyhrazených bezpečnostních týmů. Přidělujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované klauzule (např. 5.2.1, 5.2.2). To mění politiku na jasný, krok za krokem kontrolní seznam, díky čemuž je snadné ji implementovat, auditovat a přizpůsobit bez přepisování celých částí.

Zabezpečení BYOD je součástí

Předchozí schválení a přísné kontroly pro využívání soukromých zařízení (BYOD) zajišťují, že obchodní data zůstávají chráněna bez ohledu na vlastnictví.

Atomický formát kontrolního seznamu

Číslované klauzule převádějí požadavky na proveditelné kroky, bez nejasností nebo obecných, obtížně vymahatelných tvrzení.

Praktické ošetření výjimek

Všechny výjimky vyžadují přezkum, dokumentaci, opatření a jasné datum ukončení, čímž se minimalizují bezpečnostní mezery ze zvláštních případů.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →