Pregled

Politika prihvatljivog korištenja (AUP) za SME definira očekivanja odgovorne i sigurne uporabe IT-a za svo osoblje, uključujući korištenje vlastitih uređaja (BYOD) i pristup trećih strana, osiguravajući cjelovitost, usklađenost i odgovornost, uz uloge prilagođene organizacijama koje nemaju namjenske IT timove.

Jasni standardi ponašanja korisnika

Uspostavlja provediva pravila za korištenje organizacijskih sustava, uz zaštitu podataka i privatnosti.

Obuhvaća sve uloge i okruženja

Primjenjuje se na zaposlenike, izvođače i pružatelje usluga treće strane u svim radnim scenarijima, uključujući korištenje vlastitih uređaja (BYOD) i rad na daljinu.

Osigurava usklađenost za SME

Dizajnirano za SME bez namjenskih IT timova; uloge prilagođene nadzoru glavnog izvršnog direktora i usklađenosti s ISO 27001:2022.

Podržava cjelovitost

Zahtijeva tehnološke kontrole za sprječavanje zlouporabe i nalaže jasno prijavljivanje incidenata.

Pročitaj cijeli pregled

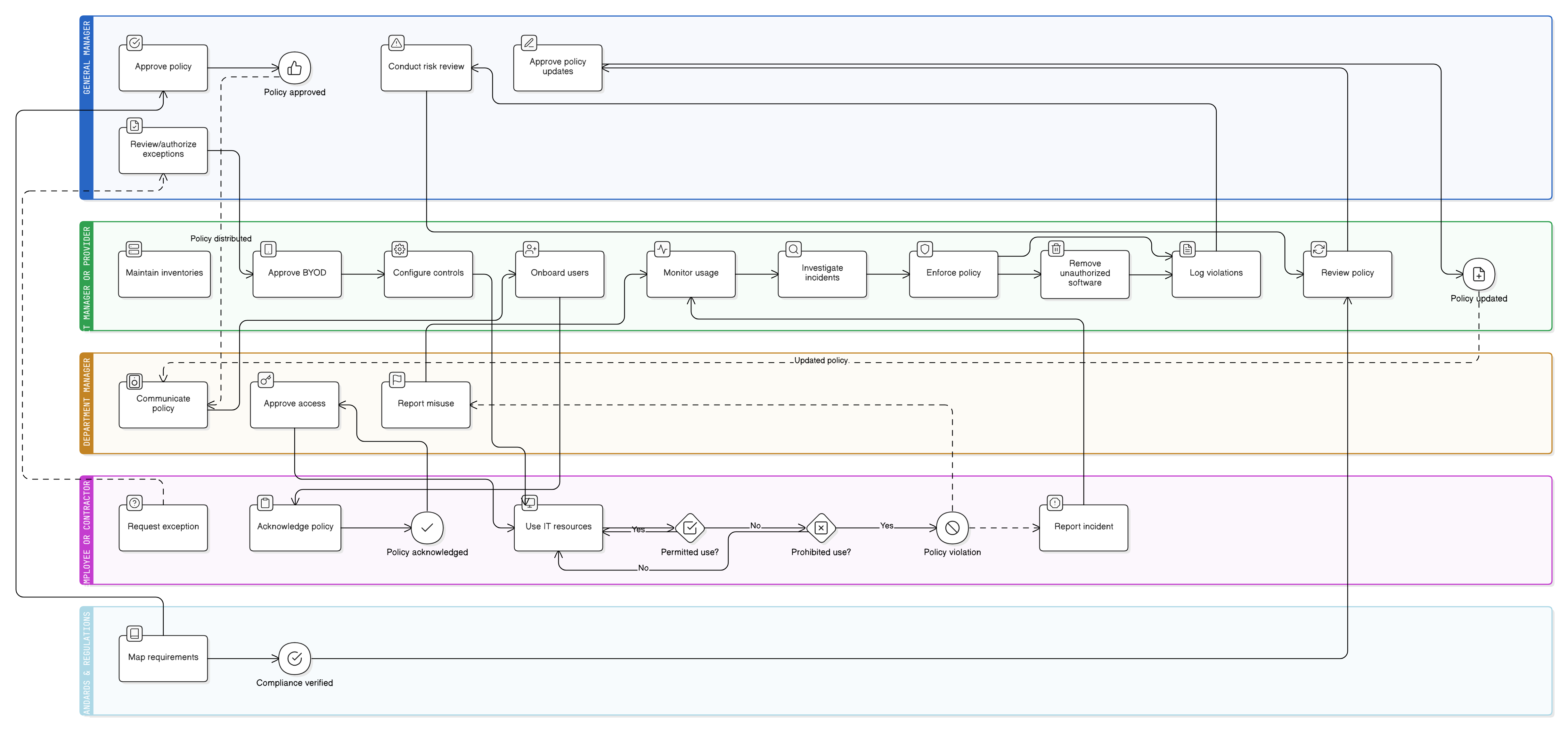

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Definicije prihvatljive i zabranjene uporabe

Zahtjevi za uporabu i sigurnost BYOD-a

Uloge za glavnog izvršnog direktora, IT i zaposlenike

Praćenje, provedba i prijavljivanje

Godišnji pregled i postupanje s iznimkama

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

Povezane politike

Politika kontrole pristupa-SME

Definira tehnološku i proceduralnu provedbu dopuštene uporabe i ograničenja računa.

Politika podizanja svijesti i osposobljavanja o informacijskoj sigurnosti-SME

Pruža edukaciju korisnika o granicama prihvatljive uporabe i obveze izvješćivanja.

Politika rada na daljinu-SME

Regulira uporabu organizacijskih sustava u okruženjima izvan lokacije ili kod kuće.

Politika zaštite podataka i privatnosti-SME

Provodi pravila postupanja s osobnim podacima koja se preklapaju s praćenjem prihvatljive uporabe i BYOD-om.

Politika odgovora na incidente-SME

Upravlja postupcima za istragu i odgovor na zlouporabu ili kršenja uvjeta prihvatljive uporabe.

O Clarysec politikama - Politika prihvatljivog korištenja (AUP) - SME

Generičke sigurnosne politike često su izrađene za velike korporacije, zbog čega se mala poduzeća teško snalaze s kompleksnim pravilima i nejasno definiranim ulogama. Ova politika je drugačija. Naše SME politike dizajnirane su od temelja za praktičnu implementaciju u organizacijama bez namjenskih sigurnosnih timova. Dodjeljujemo odgovornosti ulogama koje stvarno imate, poput glavnog izvršnog direktora i vašeg IT pružatelja, a ne velikom broju specijalista koje nemate. Svaki zahtjev razložen je u jedinstveno numerirane odredbe (npr. 5.2.1, 5.2.2). Time se politika pretvara u jasan kontrolni popis korak-po-korak, što olakšava implementaciju, reviziju i prilagodbu bez prepisivanja cijelih odjeljaka.

Ugrađena sigurnost BYOD-a

Prethodno odobrenje i stroge kontrole za osobne uređaje osiguravaju da poslovni podaci ostanu zaštićeni bez obzira na vlasništvo.

Atomski format kontrolnog popisa

Numerirane odredbe pretvaraju zahtjeve u provedive korake, bez nejasnoća ili širokih, teško provedivih izjava.

Provedivo postupanje s iznimkama

Sve iznimke zahtijevaju pregled, dokumentaciju, kontrole i jasan rok isteka, čime se minimiziraju sigurnosne praznine zbog posebnih slučajeva.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom paketu za MSP

Uštedite 78%Nabavite svih 37 politika za MSP za €399, umjesto €1.813 pojedinačno.

Pogledaj potpuni paket MSP →