Áttekintés

A KKV-k számára készült Elfogadható használati szabályzat (AUP) meghatározza a felelős, biztonságos IT-használattal kapcsolatos elvárásokat valamennyi munkatárs számára, beleértve a BYOD (saját eszköz használata) és a harmadik fél szolgáltatók eseteit, biztosítva a sértetlenséget, a megfelelést és az elszámoltathatóságot, a szerepköröket pedig olyan vállalatokra szabva, amelyek nem rendelkeznek dedikált IT-csapatokkal.

Egyértelmű felhasználói magatartási standardok

Kikényszeríthető szabályokat állapít meg a vállalati rendszerek használatára, védve az adatokat és az adatvédelem követelményeit.

Minden szerepkört és környezetet lefed

Alkalmazandó munkavállalókra és vállalkozókra, valamint harmadik fél szolgáltatókra bármely munkavégzési forgatókönyvben, beleértve a BYOD (saját eszköz használata) és a távoli hozzáférés eseteit.

KKV-megfelelés biztosítása

KKV-k számára készült, dedikált IT-csapat nélkül; a szerepkörök a vezérigazgató felügyeletéhez és az ISO 27001:2022-megfeleléshez igazodnak.

A sértetlenség támogatása

Technikai kontrollokat ír elő a visszaélések megelőzésére, és egyértelmű incidensbejelentést tesz kötelezővé.

Teljes áttekintés olvasása

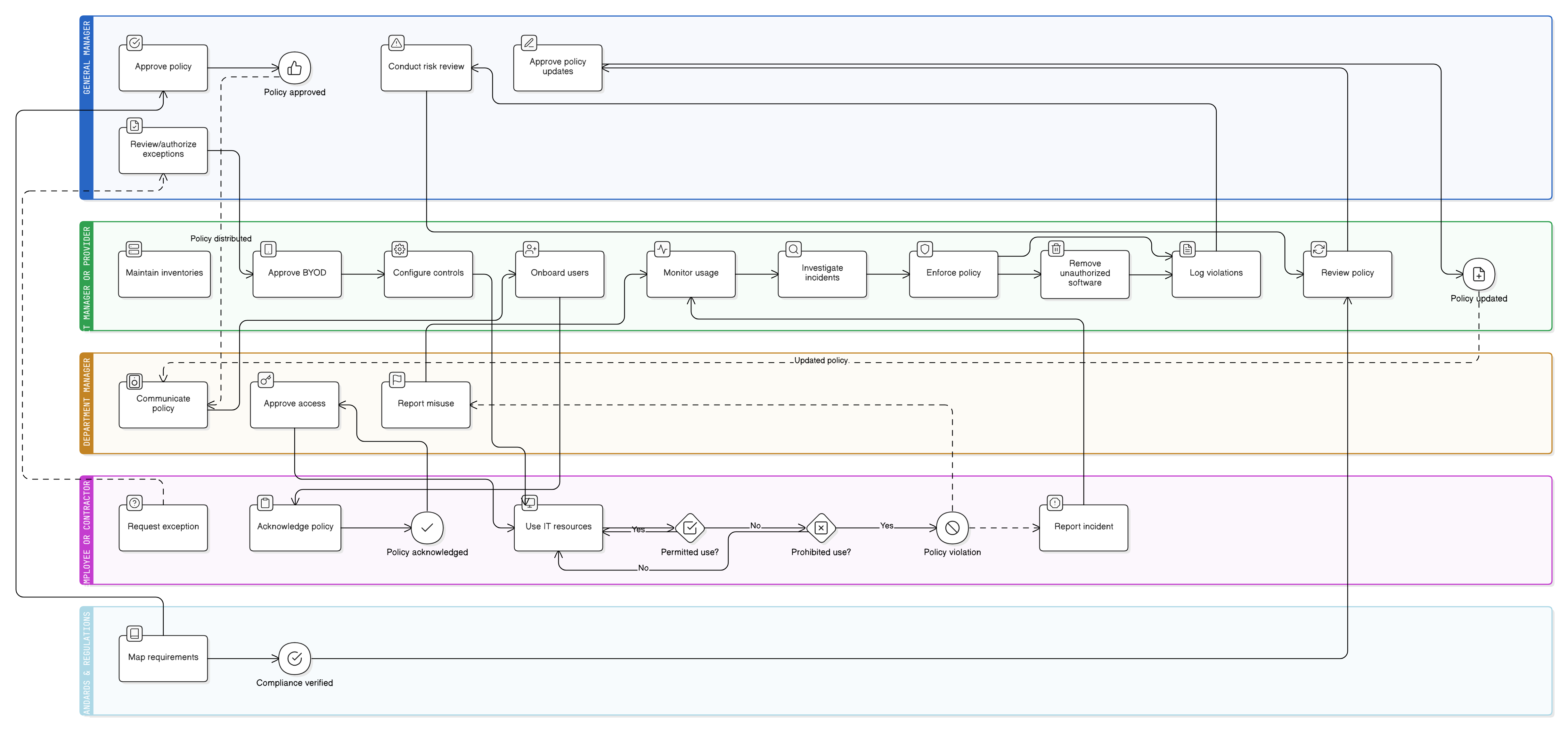

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Elfogadható és tiltott használat meghatározásai

BYOD használati és biztonsági követelmények

Szerepkörök a vezérigazgató, IT és munkatársak számára

Monitorozás, érvényesítés és bejelentés

Éves felülvizsgálat és kivételkezelés

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Hozzáférés-vezérlési szabályzat – KKV

Meghatározza a megengedett használat és a fiókkorlátozások technikai és eljárásrendi kikényszerítését.

Információbiztonsági tudatossági és képzési szabályzat – KKV

Felhasználói oktatást biztosít az elfogadható használat határairól és a jelentéstételi kötelezettségekről.

Távmunkaszabályzat – KKV

Szabályozza a vállalati rendszerek használatát telephelyen kívüli vagy otthoni környezetekben.

Adatvédelem és adatvédelem (privacy) szabályzat – KKV

Kikényszeríti a személyes adatok kezelésének szabályait, amelyek metszik az elfogadható használat monitorozását és a BYOD-ot.

Incidenskezelési szabályzat – KKV

Az elfogadható használati feltételek megsértésének kivizsgálására és az incidensreagálásra vonatkozó eljárásokat irányítja.

A Clarysec irányelveiről - Elfogadható használati szabályzat – KKV

Az általános biztonsági szabályzatok gyakran nagyvállalatokra készülnek, így a kisvállalkozások számára nehezen alkalmazható, összetett szabályokat és nem egyértelmű szerepköröket hagynak maguk után. Ez a szabályzat más. KKV-szabályzatainkat eleve gyakorlati bevezetésre terveztük olyan szervezetekben, amelyek nem rendelkeznek dedikált biztonsági csapatokkal. A felelősségeket azokhoz a szerepkörökhöz rendeljük, amelyek ténylegesen rendelkezésre állnak – például a vezérigazgatóhoz és az IT-szolgáltatóhoz –, nem pedig olyan specialisták tömegéhez, akik nincsenek. Minden követelményt egyedileg számozott záradékokra bontunk (pl. 5.2.1, 5.2.2). Ez a szabályzatot egy egyértelmű, lépésről lépésre követhető ellenőrzőlistává alakítja, így könnyen bevezethető, auditálható és testreszabható anélkül, hogy teljes szakaszokat kellene újraírni.

Beépített BYOD-biztonság

Az előzetes jóváhagyás és a szigorú kontrollok a személyes eszközökre biztosítják, hogy az üzleti adatok tulajdonjogtól függetlenül védettek maradjanak.

Atomikus, ellenőrzőlista-formátum

A számozott záradékok a követelményeket végrehajtható lépésekre bontják; nincs kétértelműség vagy széles, nehezen kikényszeríthető megfogalmazás.

Végrehajtható kivételkezelés

Minden kivétel felülvizsgálatot, dokumentálást, kontrollokat és egyértelmű lejáratot igényel, minimalizálva a speciális esetekből eredő biztonsági réseket.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes KKV-csomagban

Spóroljon 78%-otSzerezze be mind a 37 KKV-irányelvet €399-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes KKV-csomag megtekintése →