Prehľad

Politika prijateľného používania (AUP) pre SME definuje očakávania zodpovedného a bezpečného používania IT pre všetok personál vrátane BYOD a tretích strán, čím zabezpečuje integritu údajov, súlad a zodpovednosť, s rolami prispôsobenými pre spoločnosti, ktoré nemajú vyhradené IT tímy.

Jasné štandardy správania používateľov

Stanovuje vynútiteľné pravidlá používania podnikových systémov, chráni údaje a zabezpečuje ochranu údajov.

Pokrýva všetky roly a prostredia

Vzťahuje sa na zamestnancov, dodávateľov a poskytovateľov služieb tretích strán v akomkoľvek pracovnom scenári vrátane BYOD a práce na diaľku.

Zabezpečuje súlad pre SME

Navrhnuté pre SME bez vyhradených IT tímov; roly prispôsobené dohľadu výkonného riaditeľa a súladu s ISO 27001:2022.

Podporuje integritu údajov

Vyžaduje technologické kontrolné opatrenia na predchádzanie zneužitiu a stanovuje jasné nahlasovanie incidentov.

Čítať celý prehľad

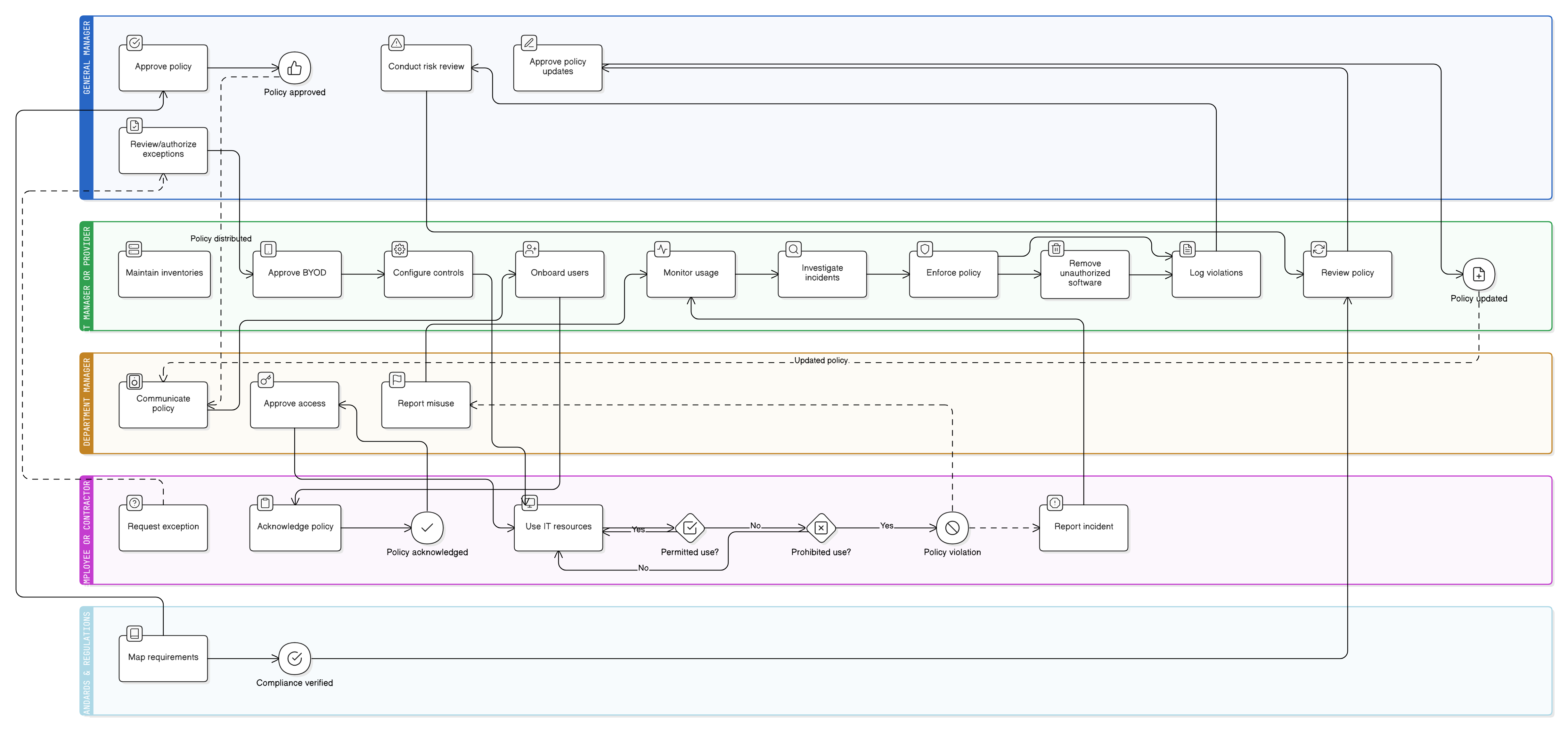

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Definície prípustného a zakázaného používania

Požiadavky na používanie a bezpečnosť BYOD

Roly pre výkonného riaditeľa, IT, zamestnancov

Monitorovanie, vynucovanie a nahlasovanie

Ročné preskúmanie a ošetrenie výnimiek

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika riadenia prístupu – SME

Definuje technologické a procedurálne vynucovanie povoleného používania a obmedzení účtov.

Politika povedomia a školenia o informačnej bezpečnosti – SME

Poskytuje vzdelávanie používateľov o hraniciach prijateľného používania a oznamovacích povinnostiach.

Politika práce na diaľku – SME

Reguluje používanie podnikových systémov v prostredí mimo pracoviska alebo doma.

Politika ochrany údajov a súkromia – SME

Vynucuje pravidlá nakladania s osobnými údajmi, ktoré sa prelínajú s monitorovaním prijateľného používania a BYOD.

Politika reakcie na incidenty – SME

Riadi postupy vyšetrovania a reakcie na zneužitie alebo porušenia podmienok prijateľného používania.

O politikách Clarysec - Politika prijateľného používania – SME

Všeobecné bezpečnostné politiky sú často vytvorené pre veľké korporácie, čo malým podnikom sťažuje uplatnenie zložitých pravidiel a nejasne definovaných rolí. Táto politika je iná. Naše politiky pre SME sú navrhnuté od základu pre praktickú implementáciu v organizáciách bez vyhradených bezpečnostných tímov. Priraďujeme zodpovednosti rolám, ktoré skutočne máte, ako je výkonný riaditeľ a váš poskytovateľ IT, nie armáde špecialistov, ktorých nemáte. Každá požiadavka je rozdelená do jedinečne očíslovanej doložky (napr. 5.2.1, 5.2.2). To mení politiku na jasný kontrolný zoznam krok za krokom, vďaka čomu sa dá jednoducho implementovať, auditovať a prispôsobiť bez prepisovania celých častí.

Bezpečnosť BYOD je súčasťou

Predchádzajúce schválenie a prísne kontroly pre osobné zariadenia zabezpečujú, že podnikové údaje zostanú chránené bez ohľadu na vlastníctvo.

Atómový formát kontrolného zoznamu

Očíslované doložky menia požiadavky na vykonateľné kroky bez nejasností alebo všeobecných, ťažko vynútiteľných vyhlásení.

Vykonateľné riadenie výnimiek

Všetky výnimky vyžadujú preskúmanie, dokumentáciu, kontrolné opatrenia a jasnú lehotu platnosti, čím sa minimalizujú bezpečnostné medzery zo špeciálnych prípadov.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku pre MSP

Ušetrite 78%Získajte všetkých 37 politík MSP za €399, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík MSP →