Ülevaade

Lubatud kasutuse poliitika (AUP) VKE-dele määratleb vastutustundliku ja turvalise IT kasutamise ootused kogu personalile, sh oma seadme kasutamine (BYOD) ja kolmandad isikud, tagades tervikluse, vastavuse ning volitused ja aruandekohustuse rollidega, mis on kohandatud ettevõtetele, kellel puuduvad pühendunud IT-meeskonnad.

Selged kasutajakäitumise standardid

Kehtestab jõustatavad reeglid ettevõtte süsteemide kasutamiseks, kaitstes andmeid ja andmekaitset.

Hõlmab kõiki rolle ja keskkondi

Kehtib töötajatele, töövõtjatele ja kolmandatele isikutele igas tööstsenaariumis, sh oma seadme kasutamine (BYOD) ja kaugtöö.

Tagab VKE vastavuse

Kavandatud VKE-dele ilma pühendunud IT-meeskondadeta; rollid sobivad tegevjuhi järelevalveks ja ISO 27001:2022 nõuetele vastavuseks.

Toetab terviklust

Nõuab tehnilisi kontrollimeetmeid väärkasutuse vältimiseks ja kohustab selgeks intsidentidest teavitamise.

Loe täielikku ülevaadet

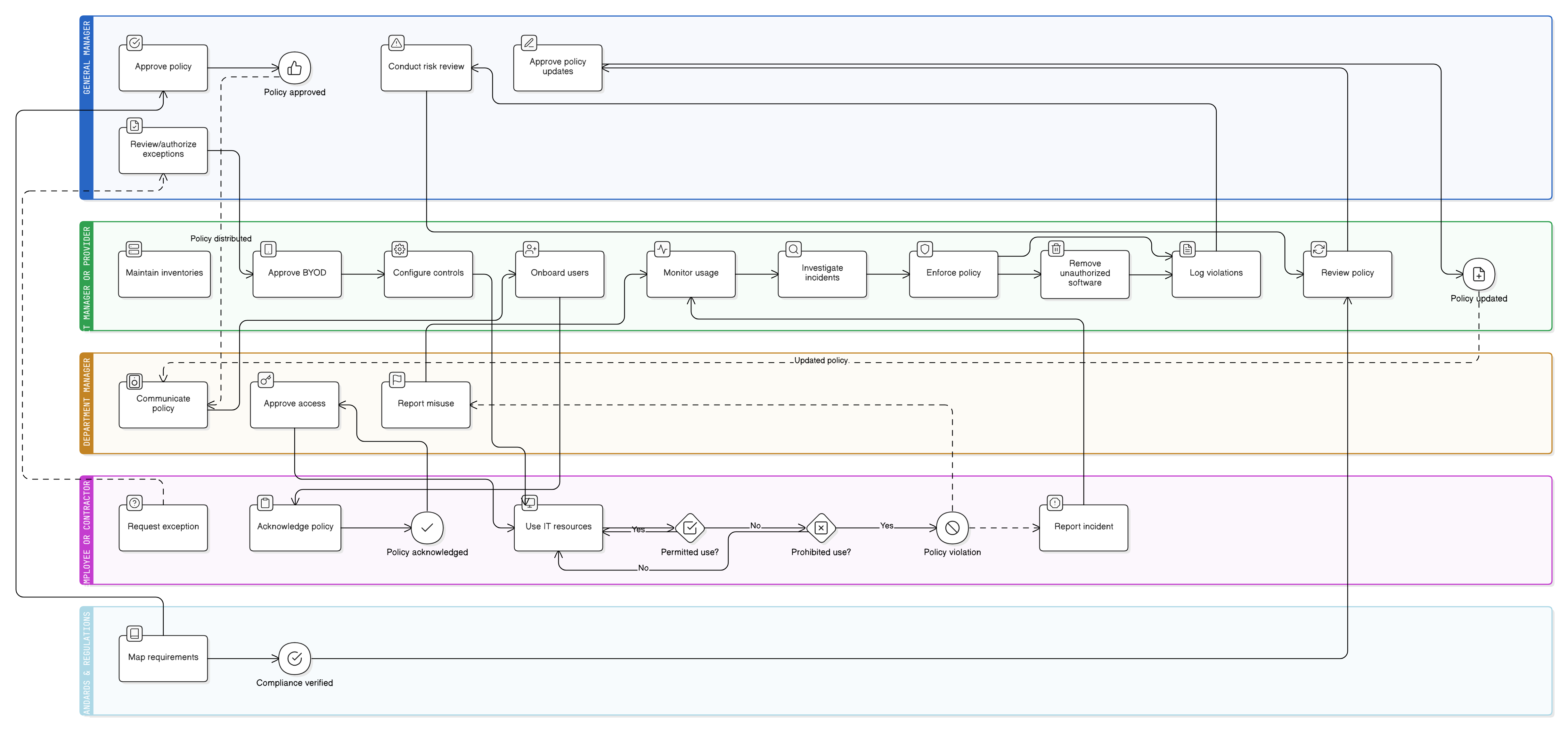

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja tegutsemisreeglid

Lubatud ja keelatud kasutuse määratlused

Oma seadme kasutamine (BYOD) kasutus- ja turvanõuded

Rollid tegevjuhile, IT-le ja töötajatele

Seire, jõustamine ja teavitamine

Iga-aastane läbivaatamine ja erandite käsitlemine

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

Juurdepääsukontrolli poliitika – VKE

Määratleb lubatud kasutuse ja kontopiirangute tehnilise ja protseduurilise jõustamise.

Infoturbe teadlikkuse ja koolituse poliitika – VKE

Tagab kasutajate koolituse lubatud kasutuse piiride ja teatamiskohustuste osas.

Kaugtööpoliitika – VKE

Reguleerib ettevõtte süsteemide kasutamist väljaspool kontorit või kodukeskkondades.

Andmekaitse ja privaatsuspoliitika – VKE

Jõustab isikuandmete käitlemise reeglid, mis kattuvad lubatud kasutuse seire ja BYOD-iga.

Intsidentidele reageerimise poliitika – VKE

Reguleerib protseduure lubatud kasutuse tingimuste väärkasutuse või rikkumiste uurimiseks ja intsidentidele reageerimiseks.

Claryseci poliitikate kohta - Lubatud kasutuse poliitika – VKE

Üldised turbepoliitikad on sageli koostatud suurkorporatsioonidele, jättes väikeettevõtted hätta keerukate reeglite ja määratlemata rollidega. See poliitika on teistsugune. Meie VKE poliitikad on algusest peale loodud praktiliseks rakendamiseks organisatsioonides, kus puuduvad pühendunud turvameeskonnad. Me määrame vastutused rollidele, mis teil tegelikult olemas on, nagu tegevjuht ja teie IT-teenuseosutaja, mitte spetsialistide armeele, mida teil ei ole. Iga nõue on jaotatud unikaalselt nummerdatud punktideks (nt 5.2.1, 5.2.2). See muudab poliitika selgeks samm-sammuliseks kontrollnimekirjaks, mida on lihtne rakendada, auditeerida ja kohandada ilma tervete jaotiste ümberkirjutamiseta.

Oma seadme kasutamine (BYOD) turve on sisse ehitatud

Eelnev heakskiit ja ranged kontrollimeetmed isiklike seadmete jaoks tagavad, et ärilised andmed püsivad kaitstud sõltumata omandist.

Aatomiline kontrollnimekirja vorming

Nummerdatud punktid muudavad nõuded teostatavateks sammudeks, vältides ebaselgust ja laiu, raskesti jõustatavaid väiteid.

Teostatav erandite käsitlemine

Kõik erandid nõuavad läbivaatamist, dokumentatsiooni, kontrollimeetmeid ja selget aegumistähtaega, minimeerides turvalüngad erijuhtumitest.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust VKE paketist

Säästa 78%Hangi kõik 37 VKE poliitikat €399 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku VKE paketti →