Übersicht

Diese KMU-adaptierte IoT/OT-Sicherheitsrichtlinie definiert verbindliche Regeln zur Absicherung, Verwaltung und Überwachung aller verbundenen Geräte in Büro-, Produktions- und Remote-Umgebungen. Mit klaren Rollen für den General Manager (GM) und einfachen Kontrollen stellt sie sicher, dass KMU bewährte IoT/OT-Schutzmaßnahmen und regulatorische Compliance ohne spezialisierte IT-Teams durchsetzen können.

Geräte schützen

Schützen Sie IoT/OT-Systeme in Büro, Produktion und Lager vor unbefugtem Zugriff und Störungen.

KMU-orientierte Kontrollen

Für KMU entwickelt – mit klaren Rollen, ohne Bedarf an dedizierten IT- und Sicherheitsteams.

Lieferanten- und Drittparteien-Compliance

Schreibt sichere Installation und Rechenschaftspflicht externer Anbieter vor.

Regulatorische Compliance integriert

Ausrichtung an ISO 27001, NIS2, DORA, GDPR und NIST zur umfassenden Absicherung des Unternehmens.

Vollständige Übersicht lesen

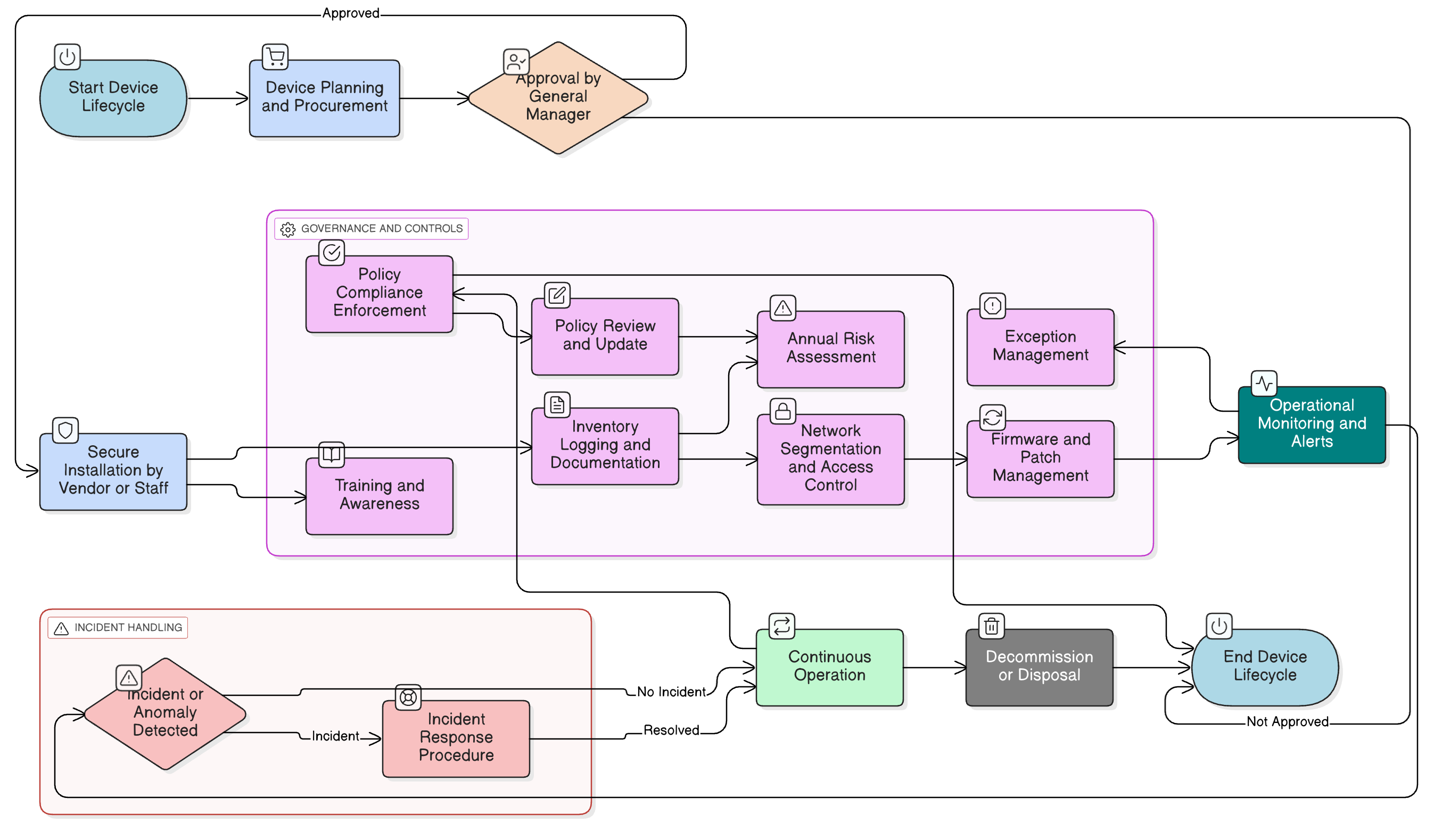

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Geräteinventar und Netzwerksegmentierung

Drittparteien- und Lieferantensicherheitsmaßnahmen

Patch- und Firmware-Management

Incident-Response für IoT/OT

Jährliche Risikobeurteilung und Ausnahmebehandlung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Zugriffskontrollrichtlinie – KMU

Setzt gerätebezogene Anmeldekontrollen, sicheren Umgang mit Passwörtern und Verfahren für autorisierten Zugriff für IoT- und OT-Plattformen durch.

Telearbeitsrichtlinie – KMU

Verhindert die Nutzung von Fernzugriff auf IoT/OT-Dashboards über unsichere Protokolle oder nicht genehmigte Werkzeuge bzw. Kanäle.

Datenschutz- und Privatsphäre-Richtlinie – KMU

Gilt, wenn IoT-Geräte (z. B. Überwachungstechnik) personenbezogene Daten verarbeiten oder aufzeichnen, und stellt die Einhaltung von GDPR sicher.

Incident-Response-Richtlinie – KMU

Definiert Verfahren zum Erkennen, zur Vorfallmeldung und zum Beheben von IoT- oder OT-Vorfällen, einschließlich vermuteter Manipulation oder Betriebsstörung.

Richtlinie zu Social Media und externer Kommunikation – KMU

Stellt sicher, dass keine Geräteinformationen oder Netzwerksegmentierung extern geteilt werden, sofern nicht genehmigt.

Über Clarysec-Richtlinien - IoT-OT-Sicherheitsrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Provider – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die Implementierung, Auditbereitschaft und Anpassung erleichtert, ohne ganze Abschnitte neu schreiben zu müssen.

End-to-End-Sicherheit über den Lebenszyklus

Deckt Installation, Betrieb, Überwachung und sichere Entsorgung ab, um IoT/OT-Sicherheitslücken und Risiken zu minimieren.

Vierteljährliche Inventar- und Update-Audits

Schreibt regelmäßige Überprüfungen vor, um veraltete, ungepatchte oder nicht unterstützte Geräte zu identifizieren, bevor Schwachstellen auftreten.

Ausnahmebehandlung mit kompensierenden Kontrollen

Ermöglicht zeitlich begrenzte Ausnahmen, erfordert jedoch stets dokumentierte Risikobehandlung und Risikominderungsmaßnahmen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →