Oversigt

Denne SMV-tilpassede IoT/OT-sikkerhedspolitik definerer obligatoriske regler for at sikre, styre og overvåge alle forbundne enheder i kontor-, produktions- og fjernmiljøer. Med klare roller for den administrerende direktør (GM) og enkle kontroller sikrer den, at SMV'er kan håndhæve IoT/OT-beskyttelse efter industriens bedste praksis og overholdelse af lovgivningen uden specialist-IT-teams.

Beskyt enheder

Beskyt IoT-/OT-systemer på kontor, i produktion og på lager mod uautoriseret adgang og forstyrrelser.

Kontroller med fokus på SMV'er

Udformet til SMV'er med klare roller – uden behov for dedikerede IT- og sikkerhedsteams.

Leverandør- og tredjepartsoverholdelse

Pålægger sikker installation og ansvarlighed fra eksterne udbydere.

Indbygget overholdelse af lovgivningen

Tilpasset ISO 27001, NIS2, DORA, GDPR og NIST for fuld forretningsbeskyttelse.

Læs fuld oversigt

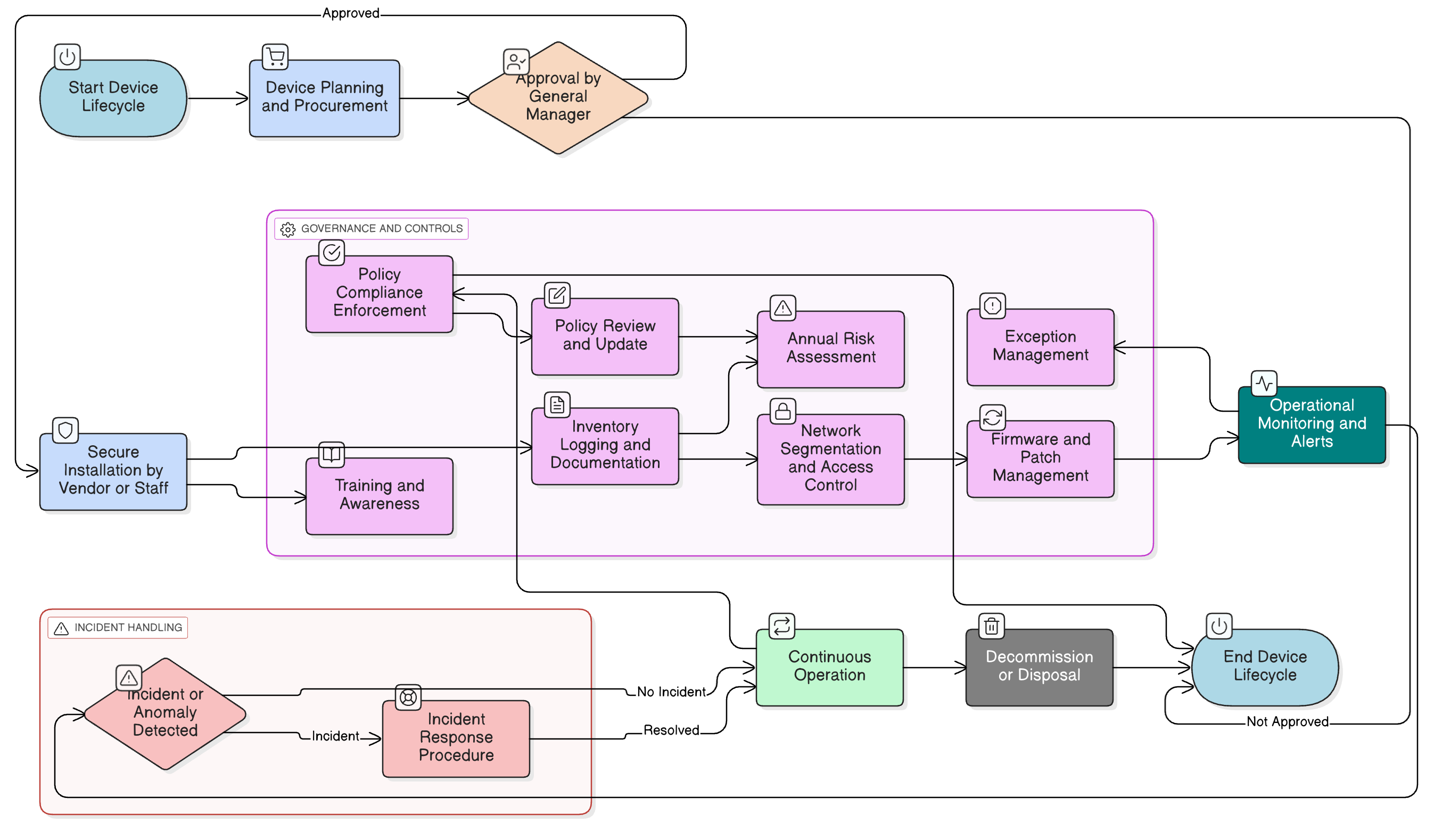

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Aktivfortegnelse og netværkssegmentering

Tredjeparts- og leverandørsikkerhedsforanstaltninger

Patch- og firmwarestyring

Håndtering af sikkerhedshændelser for IoT/OT

Årlig risikovurdering og undtagelseshåndtering

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

Adgangskontrolpolitik-SMV

Håndhæver login-kontroller på enhedsniveau, sikker brug af adgangskoder og procedurer for autoriseret adgang til IoT- og OT-platforme.

Fjernarbejdspolitik-SMV

Forhindrer brug af fjernadgang til IoT/OT-dashboards via usikre eller ikke-godkendte kanaler.

Databeskyttelse og databeskyttelsespolitik-SMV

Gælder, hvis IoT-enheder (f.eks. overvågningskameraer) behandler eller optager personoplysninger, og sikrer overholdelse af GDPR.

Politik for hændelseshåndtering-SMV

Definerer procedurer for at detektere, hændelsesrapportere og løse IoT- eller OT-hændelser, herunder mistanke om manipulation eller driftsfejl.

Politik for sociale medier og ekstern kommunikation-SMV

Sikrer, at ingen enhedsoplysninger eller netværkslayout deles eksternt uden godkendelse.

Om Clarysec-politikker - IoT-OT-sikkerhedspolitik – SMV

Generiske sikkerhedspolitikker er ofte bygget til store virksomheder, hvilket efterlader små virksomheder med udfordringer i at anvende komplekse regler og udefinerede roller. Denne politik er anderledes. Vores SMV-politikker er designet fra bunden til praktisk implementering i organisationer uden dedikerede sikkerhedsteams. Vi tildeler ansvar til de roller, I faktisk har, såsom den administrerende direktør og jeres IT-leverandør – ikke en hær af specialister, I ikke har. Hvert krav er opdelt i en unikt nummereret klausul (f.eks. 5.2.1, 5.2.2). Det gør politikken til en klar, trinvis tjekliste, som er nem at implementere, revidere og tilpasse uden at omskrive hele afsnit.

End-to-end livscyklussikkerhed

Dækker installation, drift, overvågning og sikker bortskaffelse for at minimere IoT/OT-sikkerhedshuller og risici.

Kvartalsvise revisioner af fortegnelse og opdateringer

Pålægger regelmæssige gennemgange for at identificere forældede, ikke-patchede eller ikke-understøttede enheder, før sårbarheder opstår.

Undtagelseshåndtering med kompenserende kontroller

Tillader tidsbegrænsede undtagelser, men kræver altid dokumenteret risikobehandling og afbødende foranstaltninger.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde SMV-pakke

Spar 78%Få alle 37 SMV-politikker for €399, i stedet for €1.813 ved individuelle køb.

Se fuld SMV-pakke →