Översikt

Denna SME-anpassade IoT/OT-säkerhetspolicy definierar obligatoriska regler för att säkra, hantera och övervaka alla anslutna enheter i kontors-, produktions- och fjärrmiljöer. Med tydliga roller för den verkställande direktören och enkla kontroller säkerställer den att SME kan genomdriva bästa branschpraxis för IoT/OT-skydd och regelefterlevnad utan specialist-IT-team.

Skydda enheter

Skydda IoT/OT-system i kontor, produktion och lager från obehörig åtkomst och störningar.

Kontroller med fokus på SME

Utformad för SME med tydliga roller, utan behov av dedikerade IT- och säkerhetsteam.

Leverantörs- och tredjepartsregelefterlevnad

Kräver säker installation och ansvarsskyldighet från externa leverantörer och uppdragstagare.

Inbyggd regelefterlevnad

I linje med ISO 27001, NIS2, DORA, GDPR och NIST för heltäckande skydd av verksamheten.

Läs fullständig översikt

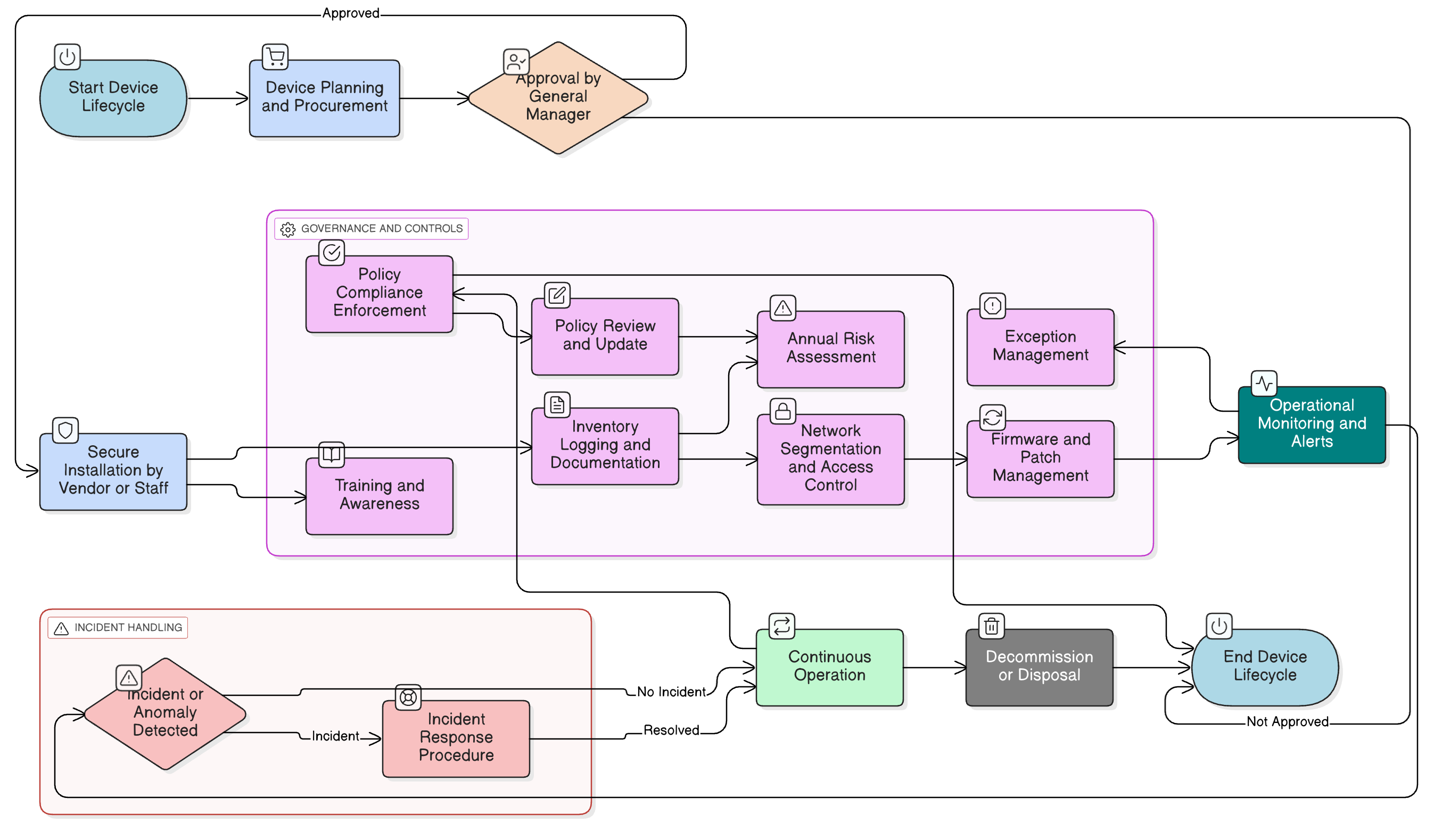

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för engagemang

Tillgångsförteckning över enheter och segmentering

Tredjeparts- och leverantörssäkerhetsåtgärder

Patch- och firmwarehantering

Incidentrespons för IoT/OT

Årlig riskbedömning och undantagshantering

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Åtkomstkontrollpolicy – SME

Genomdriver inloggningskontroller på enhetsnivå, säker lösenordsanvändning och rutiner för behörig åtkomst för IoT- och OT-plattformar.

Policy för distansarbete – SME

Förhindrar användning av fjärråtkomst till IoT/OT-paneler via osäkra protokoll eller icke-godkända kanaler.

Dataskydds- och integritetspolicy – SME

Gäller om IoT-enheter (t.ex. säkerhetskameror) behandlar eller spelar in personuppgifter och säkerställer efterlevnad av GDPR.

Policy för incidenthantering (P30) – SME

Definierar incidenthanteringsprocedurer för att upptäcka, incidentrapportera och åtgärda IoT- eller OT-incidenter, inklusive misstänkt manipulering eller operativt fel.

Policy för sociala medier och extern kommunikation – SME

Säkerställer att ingen enhetsinformation eller nätverkslayout delas externt utan godkännande.

Om Clarysecs policyer - IoT/OT-säkerhetspolicy – SME

Generiska säkerhetspolicyer är ofta byggda för stora företag, vilket gör att små verksamheter får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller ni faktiskt har, som den verkställande direktören och er IT-leverantör, inte en armé av specialister som ni inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Det gör policyn till en tydlig, steg-för-steg-checklista som är enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Livscykelsäkerhet från början till slut

Omfattar installation, drift, övervakning och säker bortskaffning för att minimera IoT/OT-säkerhetsluckor och risker.

Kvartalsvisa inventerings- och uppdateringsrevisioner

Kräver regelbundna granskningar för att identifiera föråldrade, opatchade eller ej stödda enheter innan sårbarheter uppstår.

Undantagshantering med kompenserande kontroller

Tillåter tidsbegränsade undantag, men kräver alltid dokumenterad riskbehandling och riskbegränsande åtgärder.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →