Przegląd

Ta polityka bezpieczeństwa IoT/OT dostosowana do MŚP definiuje obowiązkowe zasady zabezpieczania, zarządzania i monitorowania wszystkich urządzeń połączonych w środowiskach biurowych, produkcyjnych i zdalnych. Dzięki jasnym rolom dla dyrektora generalnego (GM) i prostym środkom kontrolnym zapewnia, że MŚP mogą egzekwować najlepsze praktyki ochrony IoT/OT oraz zgodność regulacyjną bez specjalistycznych zespołów IT.

Ochrona urządzeń

Chroń biurowe, produkcyjne i magazynowe systemy IoT/OT przed nieuprawnionym dostępem i zakłóceniami.

Środki kontrolne ukierunkowane na MŚP

Zaprojektowane dla MŚP z jasnymi rolami, bez potrzeby posiadania dedykowanych zespołów IT.

Zgodność dostawców i stron trzecich

Wymaga bezpiecznej instalacji i rozliczalności od zewnętrznych dostawców.

Wbudowana zgodność regulacyjna

Zgodne z ISO 27001, NIS2, DORA, GDPR i NIST w celu pełnej ochrony działalności.

Czytaj pełny przegląd

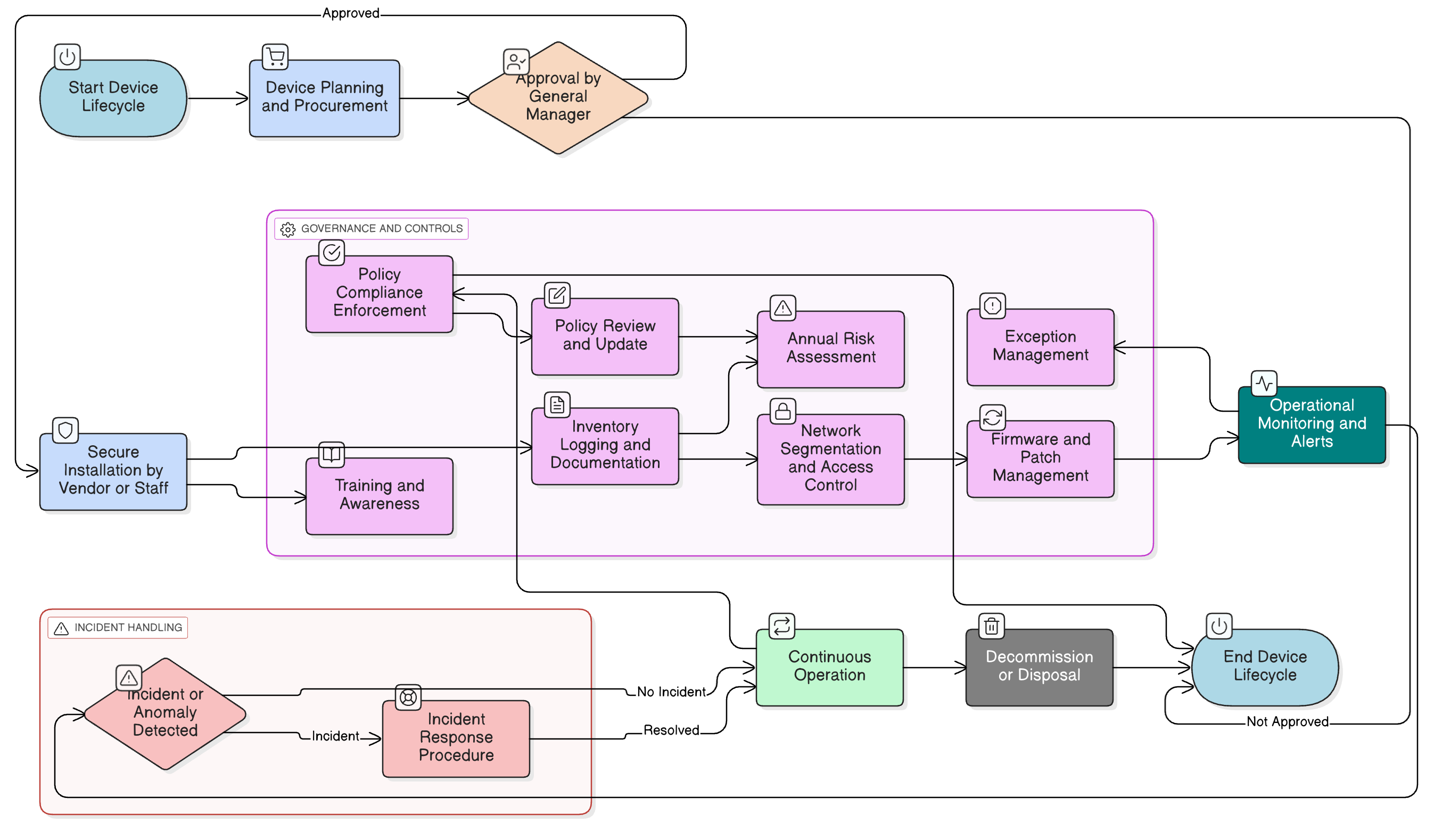

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wykaz urządzeń i segmentacja

Środki bezpieczeństwa stron trzecich i dostawców

Zarządzanie poprawkami i oprogramowaniem układowym

Reagowanie na incydenty dla IoT/OT

Coroczna ocena ryzyka i zarządzanie wyjątkami

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka kontroli dostępu – MŚP

Wymusza kontrole logowania na poziomie urządzeń, bezpieczne korzystanie z haseł oraz procedury dostępu dla platform IoT i OT.

Polityka pracy zdalnej – MŚP

Zapobiega korzystaniu z dostępu zdalnego do pulpitów IoT/OT poprzez niezabezpieczone lub niezatwierdzone kanały.

Polityka ochrony danych i prywatności – MŚP

Ma zastosowanie, jeśli urządzenia IoT (np. kamery bezpieczeństwa) przetwarzają lub rejestrują dane osobowe, zapewniając zgodność z GDPR.

Polityka reagowania na incydenty – MŚP

Definiuje procedury wykrywania, zgłaszania incydentów i rozwiązywania incydentów IoT lub OT, w tym podejrzeń manipulacji lub awarii operacyjnej.

Polityka mediów społecznościowych i komunikacji zewnętrznej – MŚP

Zapewnia, że żadne informacje o urządzeniach ani układ sieci nie są udostępniane na zewnątrz bez zatwierdzenia.

O politykach Clarysec - Polityka bezpieczeństwa IoT-OT – MŚP

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie numerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, gotowość do audytu oraz dostosowanie bez przepisywania całych sekcji.

Bezpieczeństwo cyklu życia end-to-end

Obejmuje instalację, eksploatację, monitorowanie i bezpieczną utylizację, aby zminimalizować luki i ryzyka bezpieczeństwa IoT/OT.

Kwartalne audyty inwentaryzacji i aktualizacji

Wymaga regularnych przeglądów w celu identyfikacji przestarzałych, niezałatanych lub niewspieranych urządzeń, zanim pojawią się podatności.

Obsługa wyjątków z kontrolami kompensacyjnymi

Dopuszcza wyjątki ograniczone czasowo, ale zawsze wymaga udokumentowanego postępowania z ryzykiem i kroków mitygacji.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →