Yleiskatsaus

Tämä pk-yrityksille mukautettu IoT/OT-tietoturvapolitiikka määrittelee pakolliset säännöt kaikkien liitettyjen laitteiden suojaamiseksi, hallitsemiseksi ja seuraamiseksi toimisto-, tuotanto- ja etäympäristöissä. Selkeillä rooleilla toimitusjohtajalle ja yksinkertaisilla hallintakeinoilla se varmistaa, että pk-yritykset voivat toteuttaa alan parhaat käytännöt IoT/OT-suojauksessa ja sääntelyvaatimusten noudattamisessa ilman erikoistuneita IT-tiimejä.

Suojaa laitteet

Suojaa toimiston, tuotannon ja varaston IoT/OT-järjestelmät luvattomalta pääsyltä ja häiriöiltä.

Pk-yrityksille suunnitellut hallintakeinot

Suunniteltu pk-yrityksille selkeillä rooleilla – ei tarvetta omille IT-toimintotiimeille.

Toimittajien ja kolmansien osapuolten vaatimustenmukaisuus

Edellyttää ulkoisilta palveluntarjoajilta tietoturvallista asennusta ja vastuuvelvollisuutta.

Sääntelyvaatimusten noudattaminen sisäänrakennettuna

Linjassa ISO 27001:n, NIS2:n, GDPR:n, DORA:n ja NIST:n kanssa kattavaa liiketoiminnan suojaa varten.

Lue koko yleiskatsaus

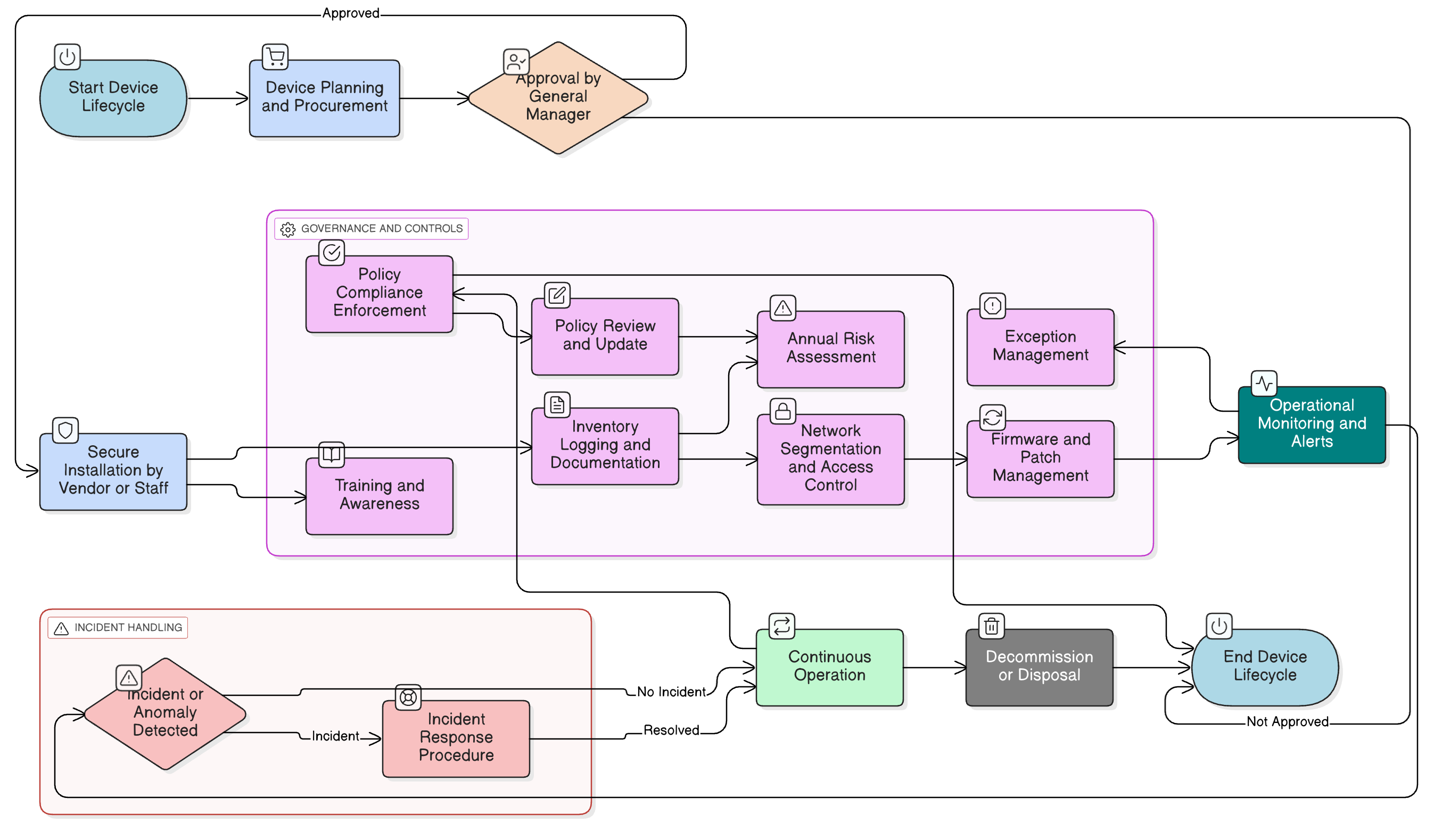

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaperiaatteet

Laiteluettelo ja verkon segmentointi

Kolmansien osapuolten ja toimittajien tietoturvatoimenpiteet

Korjauspäivitysten ja laiteohjelmistojen hallinta

Tietoturvapoikkeamiin reagointi IoT/OT-ympäristöissä

Vuosittainen riskien arviointi ja poikkeusten käsittely

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Pääsynhallintapolitiikka – pk-yrityksille

Vahvistaa laitetason kirjautumiskontrollit, salasanojen turvallisen käytön ja valtuutetun pääsyn menettelyt IoT- ja OT-alustoille.

Etätyöpolitiikka – pk-yrityksille

Estää etäkäytön IoT/OT-seurantamittaristoihin turvattomien tai hyväksymättömien kanavien kautta.

Tietosuoja ja tietojen minimointi -politiikka – pk-yrityksille

Soveltuu, jos IoT-laitteet (esim. valvontakamerat) käsittelevät tai tallentavat henkilötietoja, varmistaen GDPR:n noudattamisen.

Tietoturvapoikkeamiin reagoinnin politiikka – pk-yrityksille

Määrittelee menettelyt IoT- tai OT-poikkeamien havaitsemiseen, poikkeamien raportointiin ja ratkaisemiseen, mukaan lukien epäilty manipulointi tai toiminnallinen vika.

Sosiaalinen media ja ulkoinen viestintä -politiikka – pk-yrityksille

Varmistaa, ettei laitetietoja tai verkon rakennetta jaeta ulkoisesti ilman hyväksyntää.

Tietoa Clarysecin käytännöistä - IoT-OT-tietoturvapolitiikka – pk-yrityksille

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset joutuvat soveltamaan monimutkaisia sääntöjä ja epäselviä rooleja. Tämä politiikka on erilainen. Pk-yrityspolitiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole omia tietoturvatiimejä. Määritämme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme joukolle erikoisasiantuntijoita. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi vaiheittaiseksi tarkistuslistaksi, mikä helpottaa käyttöönottoa, auditointia ja räätälöintiä ilman kokonaisten osioiden uudelleenkirjoittamista.

Koko elinkaaren tietoturva

Kattaa asennuksen, käytön, seurantatoiminnan ja turvallisen hävittämisen IoT/OT-tietoturva-aukkojen ja riskien minimoimiseksi.

Neljännesvuosittaiset laiteluettelo- ja päivitysauditoinnit

Edellyttää säännöllisiä katselmointeja vanhentuneiden, paikkaamattomien tai tukemattomien laitteiden tunnistamiseksi ennen haavoittuvuuksien ilmenemistä.

Poikkeusten käsittely kompensoivilla hallintakeinoilla

Sallii määräaikaiset poikkeukset, mutta edellyttää aina dokumentoitua riskien käsittelyä ja lieventämistoimenpiteitä.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →