Apžvalga

Ši SVV pritaikyta daiktų interneto (IoT) / operacinių technologijų (OT) saugumo politika apibrėžia privalomas taisykles, skirtas visų prijungtų įrenginių apsaugai, valdymui ir stebėsenai biuro, gamybos ir nuotolinėse aplinkose. Su aiškiais vaidmenimis generaliniam direktoriui (GD) ir paprastomis kontrolės priemonėmis ji užtikrina, kad SVV galėtų taikyti pramonės geriausiąją praktiką IoT/OT apsaugai ir atitikčiai reglamentavimo reikalavimams be specialistų IT komandų.

Įrenginių apsauga

Apsaugokite biuro, gamybos ir sandėlio daiktų interneto (IoT) / operacinių technologijų (OT) sistemas nuo nesankcionuotos prieigos ir trikdymo.

SVV orientuotos kontrolės priemonės

Sukurta SVV, su aiškiais vaidmenimis, nereikalaujant dedikuotų IT komandų.

Tiekėjų ir trečiųjų šalių atitiktis

Nustato saugaus įdiegimo reikalavimus ir atskaitomybę išoriniams tiekėjams bei rangovams ir trečiųjų šalių paslaugų teikėjams.

Integruota atitiktis reglamentavimo reikalavimams

Suderinta su ISO 27001, NIS2, GDPR, DORA ir NIST, kad būtų užtikrinta visapusiška verslo apsauga.

Skaityti visą apžvalgą

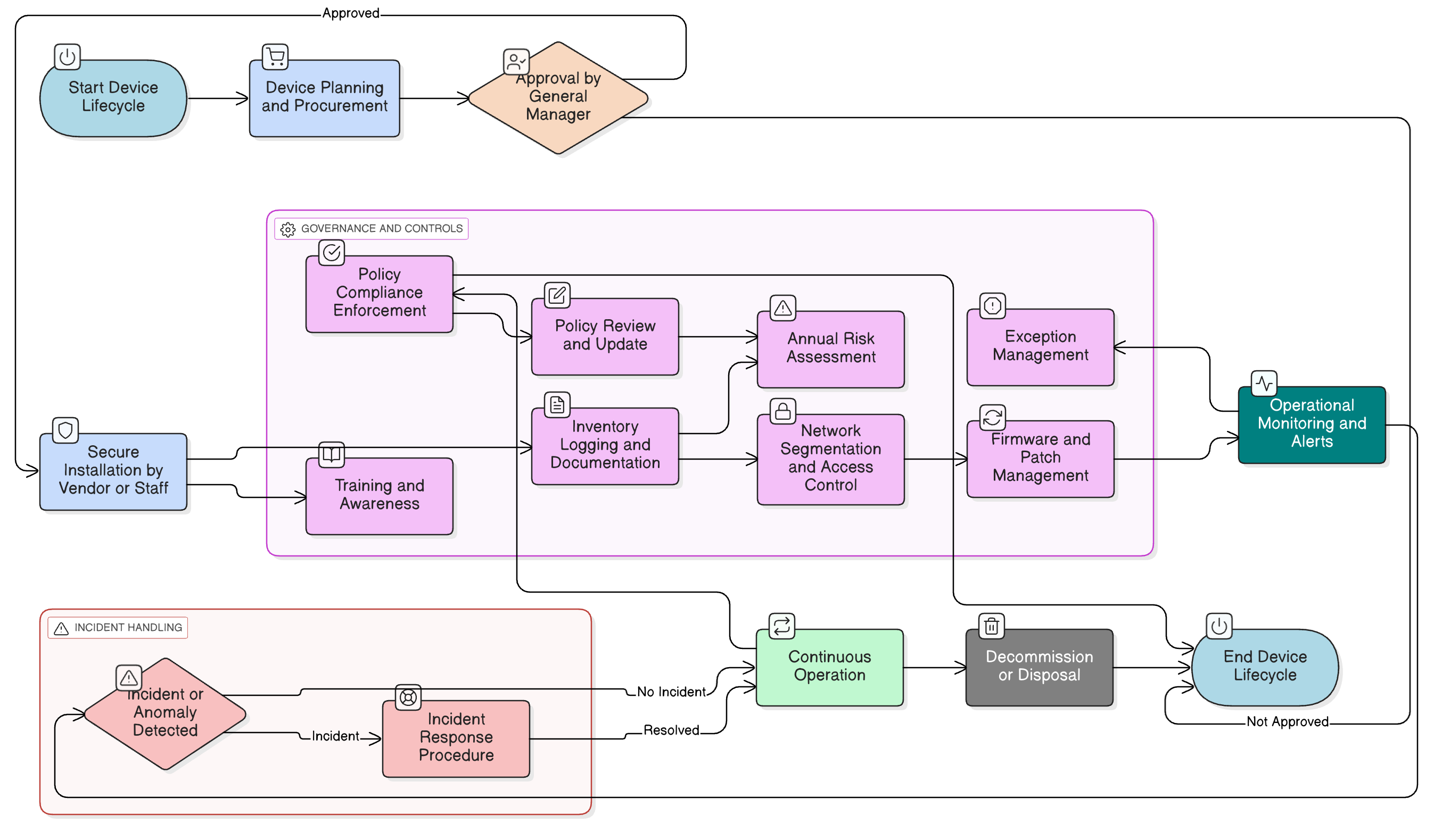

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įgyvendinimo taisyklės

Įrenginių inventorius ir tinklo segmentavimas

Trečiųjų šalių ir tiekėjų saugumo priemonės

Pataisų ir programinės aparatinės įrangos valdymas

Reagavimas į incidentus IoT/OT aplinkoje

Metinis rizikos vertinimas ir išimčių tvarkymas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Prieigos kontrolės politika – SVV

Užtikrina įrenginių lygmens prisijungimo kontrolę, saugų slaptažodžių naudojimą ir autorizuotos prieigos procedūras IoT ir OT platformoms.

Nuotolinio darbo politika – SVV

Užkerta kelią nuotolinei prieigai prie IoT/OT suvestinių per nesaugius protokolus ar nepatvirtintus įrankius / nepatvirtintus kanalus.

Duomenų apsaugos ir privatumo politika – SVV

Taikoma, jei IoT įrenginiai (pvz., stebėjimo kameros) tvarko ar įrašo asmens duomenis, užtikrinant atitiktį GDPR.

Reagavimo į incidentus politika – SVV

Apibrėžia incidentų aptikimą ir eskalavimą, pranešimą apie incidentus ir incidentų sprendimo procedūras IoT ar OT aplinkoje, įskaitant įtariamą manipuliaciją ar operacinį gedimą.

Socialinių tinklų ir išorinės komunikacijos politika – SVV

Užtikrina, kad jokia įrenginių informacija ar tinklo segmentavimo schema nebūtų dalijama išoriškai be patvirtinimo.

Apie Clarysec politikas - IoT/OT saugumo politika – SVV

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sudėtinga taikyti sudėtingas taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų SVV politikos nuo pat pradžių kuriamos praktiškam įgyvendinimui organizacijose be dedikuotų saugumo komandų. Atsakomybes priskiriame vaidmenims, kuriuos iš tikrųjų turite, pavyzdžiui, generaliniam direktoriui ir jūsų IT paslaugų teikėjui, o ne specialistų komandai. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, nuosekliu kontroliniu sąrašu, kurį lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Viso gyvavimo ciklo saugumas

Apima diegimą, eksploatavimą, stebėseną ir saugų šalinimą, kad būtų sumažintos IoT/OT saugumo spragos ir rizikos.

Ketvirtiniai inventoriaus ir atnaujinimų auditai

Nustato reguliarias peržiūras, kad būtų identifikuoti pasenę, be pataisų ar nepalaikomi įrenginiai prieš atsirandant pažeidžiamumams.

Išimčių tvarkymas su kompensacinėmis kontrolės priemonėmis

Leidžia ribotos trukmės išimtis, tačiau visada reikalauja dokumentuoto rizikos tvarkymo ir švelninimo priemonių.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →