Descripción general

Esta Política de seguridad de IoT/OT adaptada para pymes define reglas obligatorias para proteger, gestionar y monitorizar todos los dispositivos conectados en entornos de oficina, producción y acceso remoto. Con roles claros para el Director General y controles sencillos, garantiza que las pymes puedan aplicar la protección de IoT/OT conforme a las mejores prácticas y el cumplimiento normativo sin equipos de TI y de seguridad de la información especializados.

Proteger los dispositivos

Proteja los sistemas de IoT/OT de oficina, producción y almacén frente al acceso no autorizado y las interrupciones.

Controles orientados a pymes

Diseñada para pymes con roles claros, sin necesidad de equipos de TI y de seguridad de la información dedicados.

Cumplimiento de proveedores y terceros

Exige una instalación segura y rendición de cuentas por parte de proveedores externos de servicios y proveedores terceros.

Cumplimiento normativo integrado

Se alinea con ISO 27001, NIS2, GDPR, DORA y NIST para una protección empresarial completa.

Leer descripción completa

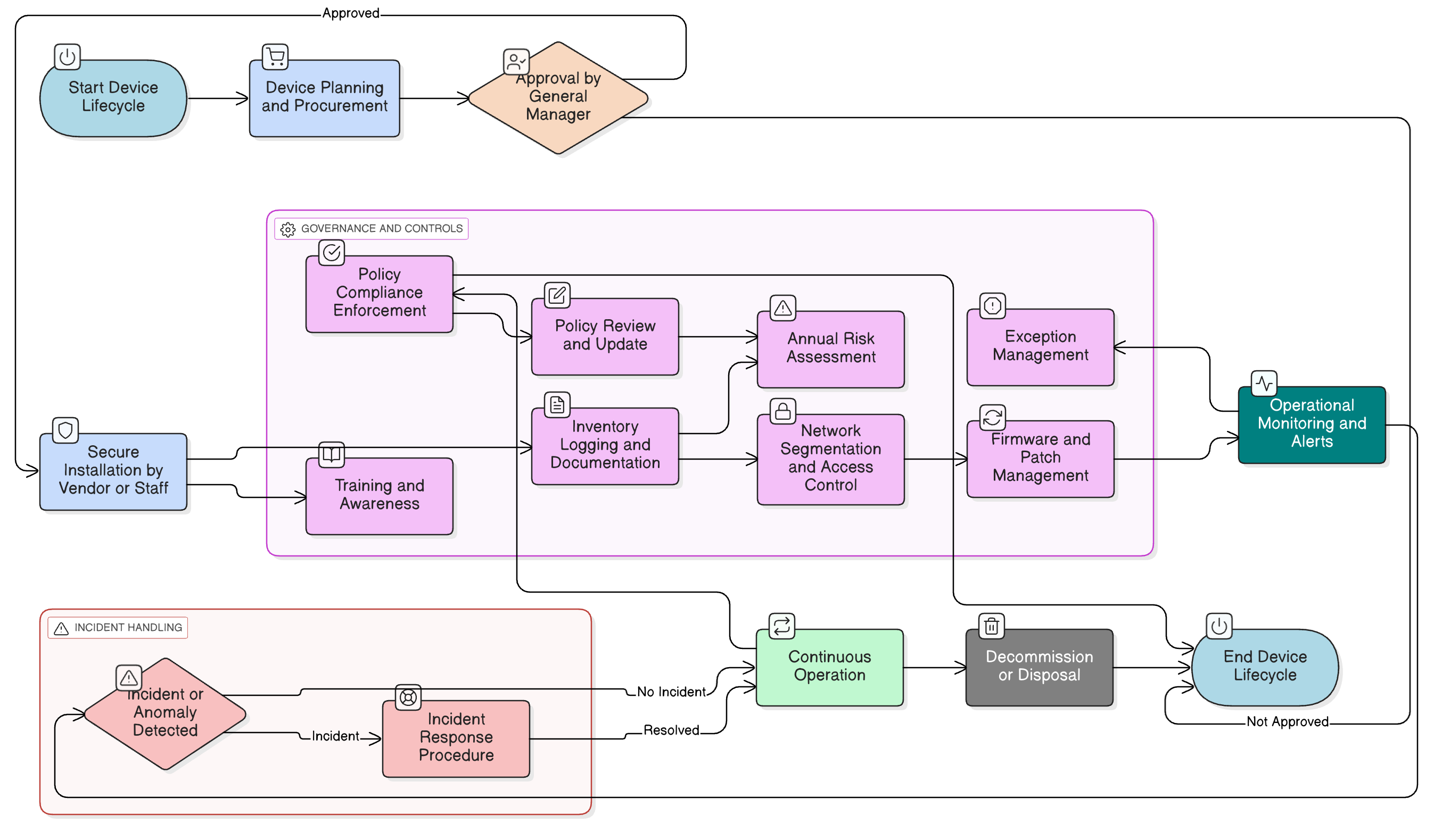

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Inventario de dispositivos y segmentación

Medidas de seguridad de terceros y proveedores

Gestión de parches y firmware

Respuesta a incidentes para IoT/OT

Evaluación de riesgos anual y gestión de excepciones

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de control de acceso-SME

Aplica controles de inicio de sesión a nivel de dispositivo, uso seguro de contraseñas y procedimientos de acceso autorizado para plataformas IoT y OT.

Política de teletrabajo-SME

Evita el uso de acceso remoto a paneles de IoT/OT mediante canales inseguros o no aprobados.

Política de protección de datos y privacidad-SME

Se aplica si los dispositivos IoT (p. ej., cámaras de seguridad) tratan o registran datos personales, garantizando el cumplimiento de GDPR.

Política de respuesta a incidentes-SME

Define procedimientos de gestión de incidentes para detectar, notificar y resolver incidentes de IoT u OT, incluyendo sospecha de manipulación o fallo operativo.

Política de redes sociales y comunicaciones externas-SME

Garantiza que no se comparta externamente información de dispositivos o el diseño de la red salvo aprobación.

Sobre las Políticas de Clarysec - Política de seguridad de IoT/OT - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles indefinidos. Esta política es diferente. Nuestras políticas para pymes están diseñadas desde cero para una implementación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tiene, como el Director General y su proveedor de TI, no a un ejército de especialistas que no tiene. Cada requisito se desglosa en una cláusula con numeración única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implementación, auditoría y personalización sin reescribir secciones completas.

Seguridad del ciclo de vida de extremo a extremo

Cubre la instalación, la operación, la monitorización y la eliminación segura para minimizar brechas y riesgos de seguridad de IoT/OT.

Auditorías trimestrales de inventario y actualizaciones

Exige revisiones periódicas para identificar dispositivos obsoletos, sin parches o no compatibles antes de que aparezcan vulnerabilidades.

Gestión de excepciones con controles compensatorios

Permite excepciones limitadas en el tiempo, pero siempre exige tratamiento del riesgo documentado y pasos de mitigación.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →