Aperçu

Cette politique de sécurité IoT/OT adaptée aux PME définit des règles obligatoires pour sécuriser, gérer et assurer la surveillance de tous les objets connectés dans des environnements de bureau, de production et à distance. Avec des rôles clairs pour le Directeur général et des contrôles simples, elle permet aux PME d’appliquer une protection IoT/OT conforme aux bonnes pratiques et la conformité réglementaire, sans équipes informatiques spécialisées.

Protéger les équipements

Protégez les systèmes IoT/OT de bureau, de production et d’entrepôt contre l’accès non autorisé et les perturbations.

Contrôles adaptés aux PME

Conçue pour les PME avec des rôles clairs, sans besoin d’équipes informatiques dédiées.

Conformité des fournisseurs et des prestataires tiers de services

Impose une installation sécurisée et l’autorité et la responsabilité des prestataires externes.

Conformité réglementaire intégrée

Alignée sur ISO 27001, NIS2, DORA, GDPR et NIST pour une protection complète de l’entreprise.

Lire l'aperçu complet

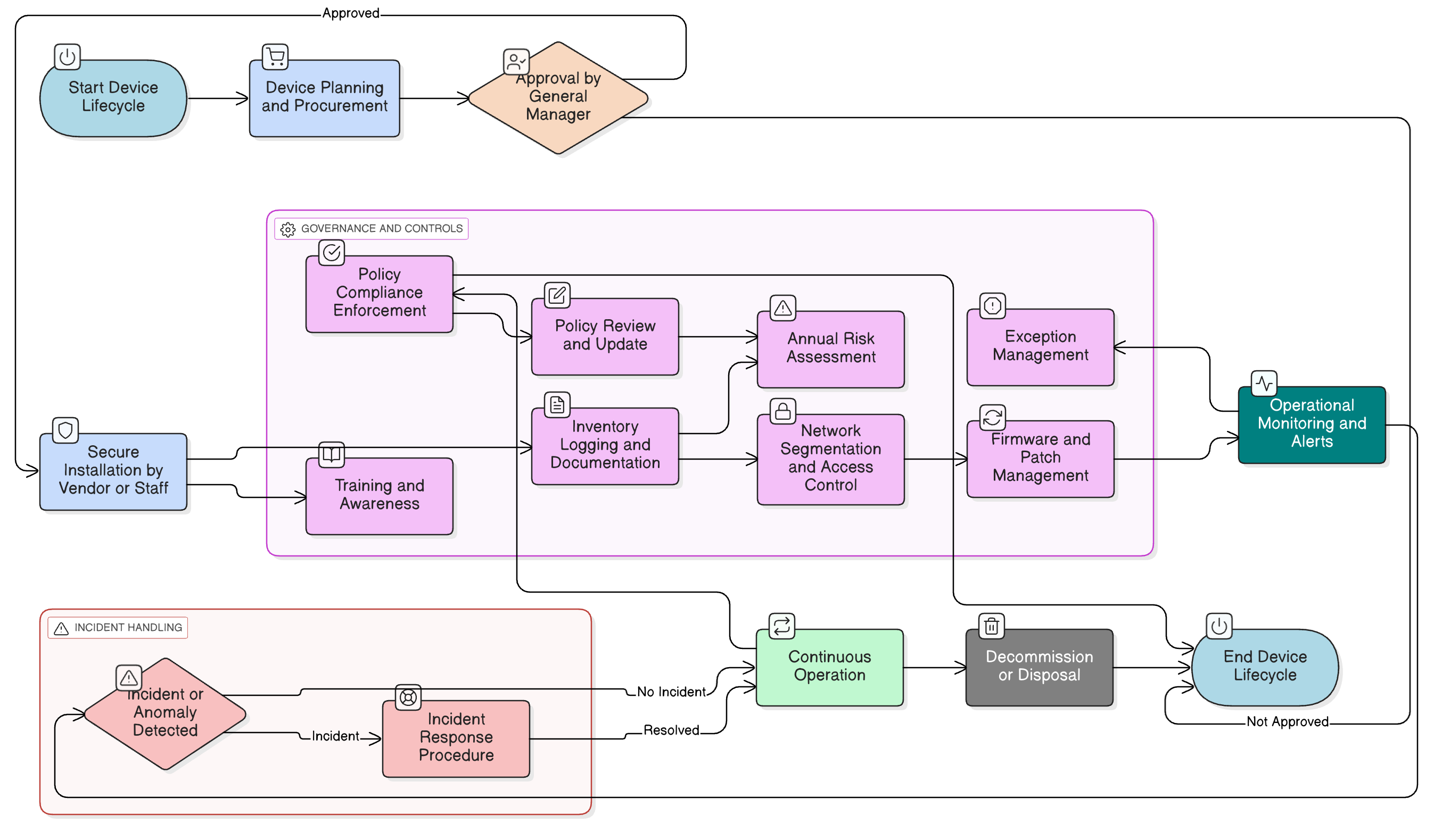

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Inventaire des équipements et segmentation

Mesures de sécurité des tiers et des fournisseurs

Gestion des correctifs et des micrologiciels

Réponse aux incidents pour l’IoT/OT

Appréciation des risques annuelle et gestion des exceptions

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique de contrôle d’accès - PME

Applique des contrôles de connexion au niveau des équipements, l’utilisation sécurisée des mots de passe et des procédures d’accès autorisé pour les plateformes IoT et OT.

Politique de télétravail - PME

Empêche l’utilisation de l’accès à distance aux tableaux de bord IoT/OT via des canaux non sécurisés ou non approuvés.

Politique de protection des données et de confidentialité - PME

S’applique si des objets connectés (par exemple, des caméras de sécurité) traitent ou enregistrent des données à caractère personnel, afin d’assurer la conformité au GDPR.

Politique de réponse aux incidents - PME

Définit des procédures de détection, de notification des incidents et de résolution des incidents IoT ou OT, y compris en cas de suspicion d’altération ou de défaillance opérationnelle.

Politique des réseaux sociaux et des communications externes - PME

Garantit qu’aucune information sur les équipements ou la topologie réseau n’est partagée à l’extérieur sans approbation.

À propos des politiques Clarysec - Politique de sécurité IoT-OT - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, ce qui laisse les petites entreprises en difficulté pour appliquer des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et vos prestataires tiers de services, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par exemple, 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et la personnalisation sans réécrire des sections entières.

Sécurité du cycle de vie de bout en bout

Couvre l’installation, l’exploitation, la surveillance et l’élimination sécurisée afin de réduire les écarts et les risques de sécurité IoT/OT.

Audits trimestriels d’inventaire et de mises à jour

Impose des revues régulières pour identifier les équipements obsolètes, non corrigés ou non pris en charge avant l’apparition de vulnérabilités.

Gestion des exceptions avec mesures compensatoires

Autorise des exceptions limitées dans le temps, mais exige toujours un traitement des risques documenté et des étapes d’atténuation.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →