Přehled

Tato politika zabezpečení IoT/OT přizpůsobená pro SME definuje povinná pravidla pro zabezpečení, správu a monitorování všech připojených zařízení v kancelářském, výrobním a vzdáleném prostředí. Díky jasným rolím pro generálního ředitele a jednoduchým kontrolám umožňuje SME vynucovat ochranu IoT/OT podle osvědčených postupů v odvětví a regulační soulad bez specializovaných IT týmů.

Ochrana zařízení

Chraňte kancelářské, výrobní a skladové systémy IoT/OT před neoprávněným přístupem a narušením provozu.

Kontroly zaměřené na SME

Navrženo pro SME s jasnými rolemi, bez potřeby vyhrazených týmů IT a informační bezpečnosti.

Soulad dodavatelů a poskytovatelů služeb třetích stran

Vyžaduje bezpečnou instalaci a odpovědnost externích poskytovatelů.

Regulační soulad jako součást

Sladěno s ISO 27001, NIS2, GDPR, DORA a NIST pro ochranu celé organizace.

Přečíst celý přehled

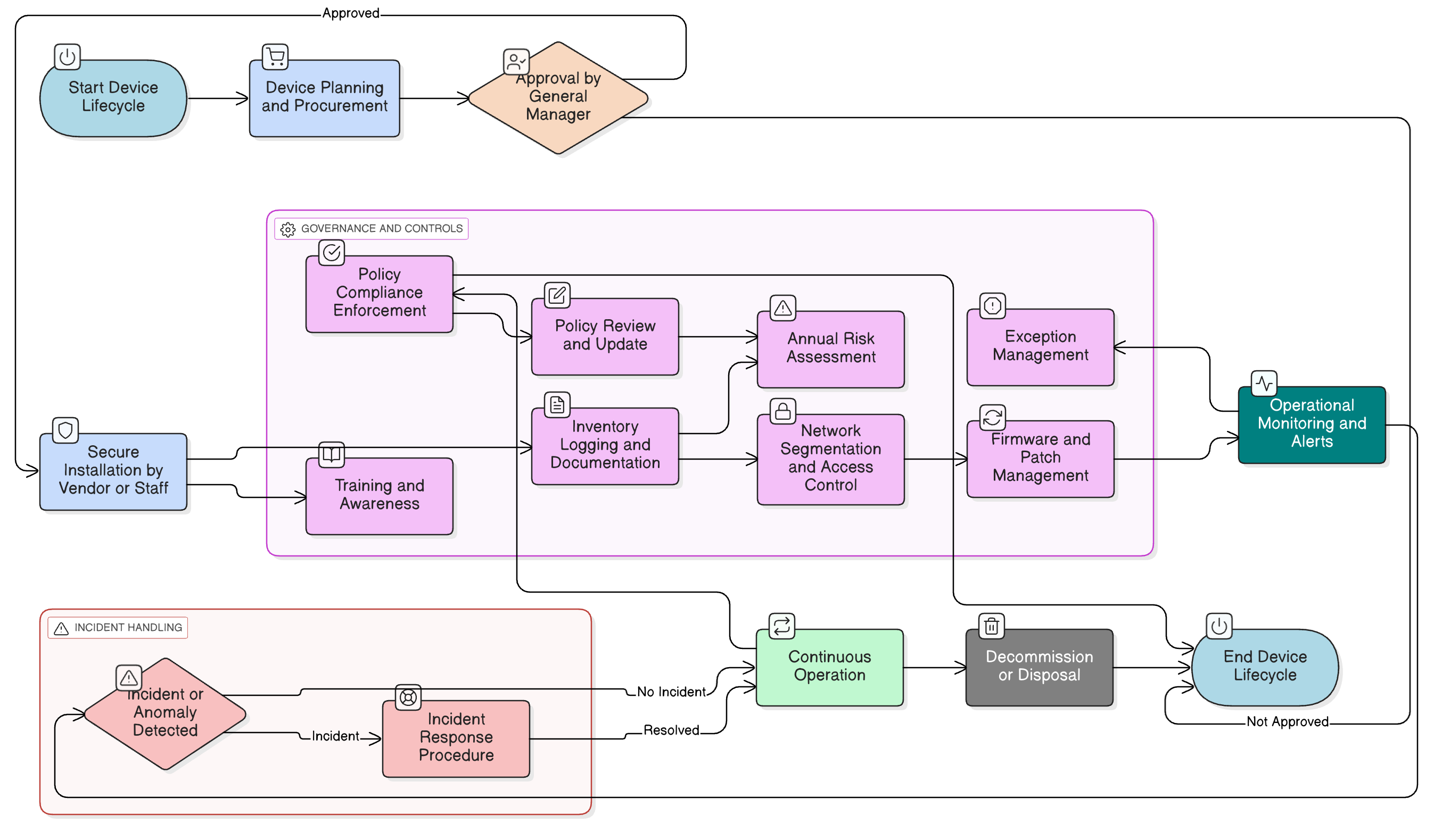

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Inventář aktiv zařízení a segmentace

Bezpečnostní opatření pro třetí strany a dodavatele

správa záplat a firmwaru

Reakce na incidenty pro IoT/OT

Každoroční posouzení rizik a správa výjimek

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika řízení přístupu – SME

Vynucuje přihlašovací kontroly na úrovni zařízení, bezpečné používání hesel a postupy autorizovaného přístupu pro IoT a OT platformy.

Politika práce na dálku – SME

Zabraňuje používání vzdáleného přístupu k řídicím panelům IoT/OT prostřednictvím nezabezpečených nebo neschválených kanálů.

Politika ochrany údajů a soukromí – SME

Použije se, pokud zařízení IoT (např. bezpečnostní kamery) zpracovávají nebo zaznamenávají osobní údaje, a zajišťuje soulad s GDPR.

Politika reakce na incidenty – SME

Definuje postupy pro detekci, hlášení incidentů a řešení incidentů IoT nebo OT, včetně podezření na manipulaci nebo provozní selhání.

Politika sociálních médií a externí komunikace – SME

Zajišťuje, že žádné informace o zařízeních ani rozvržení sítě nejsou sdíleny externě bez schválení.

O politikách Clarysec - Politika zabezpečení IoT-OT – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, takže malé firmy mají potíže aplikovat složitá pravidla a nejasně definované role. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez vyhrazených bezpečnostních týmů. Odpovědnosti přiřazujeme rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované doložky (např. 5.2.1, 5.2.2). To mění politiku na jasný kontrolní seznam krok za krokem, díky čemuž je snadné ji implementovat, auditovat a přizpůsobit bez přepisování celých částí.

Zabezpečení životního cyklu end-to-end

Pokrývá instalaci, provoz, monitorování a bezpečnou likvidaci, aby se minimalizovaly mezery a rizika zabezpečení IoT/OT.

Čtvrtletní audity inventáře a aktualizací

Vyžaduje pravidelné přezkumy k identifikaci zastaralých, nezáplatovaných nebo nepodporovaných zařízení dříve, než se objeví zranitelnosti.

Ošetření výjimek s kompenzačními opatřeními

Umožňuje časově omezené výjimky, ale vždy vyžaduje dokumentované ošetření rizik a kroky zmírňování.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →