Overzicht

Dit MKB-aangepaste IoT/OT-beveiligingsbeleid definieert verplichte regels voor het beveiligen, beheren en monitoren van alle verbonden apparaten in kantoor-, productie- en omgevingen met toegang op afstand. Met duidelijke rollen voor de algemeen directeur en eenvoudige beheersmaatregelen zorgt het ervoor dat MKB's best practices voor IoT/OT-bescherming en naleving van de regelgeving kunnen handhaven zonder specialistische IT-teams.

Bescherm apparaten

Bescherm IoT/OT-systemen in kantoor, productie en magazijn tegen ongeautoriseerde toegang en verstoring.

MKB-gerichte beheersmaatregelen

Ontworpen voor MKB's met duidelijke rollen, zonder noodzaak voor toegewijde IT- en beveiligingsteams.

Naleving door leveranciers en dienstverleners van derde partijen

Verplicht veilige installatie en verantwoordingsplicht van externe dienstverleners.

Naleving van regelgeving ingebouwd

Afgestemd op ISO 27001, NIS2, DORA, GDPR en NIST voor volledige bedrijfsbescherming.

Volledig overzicht lezen

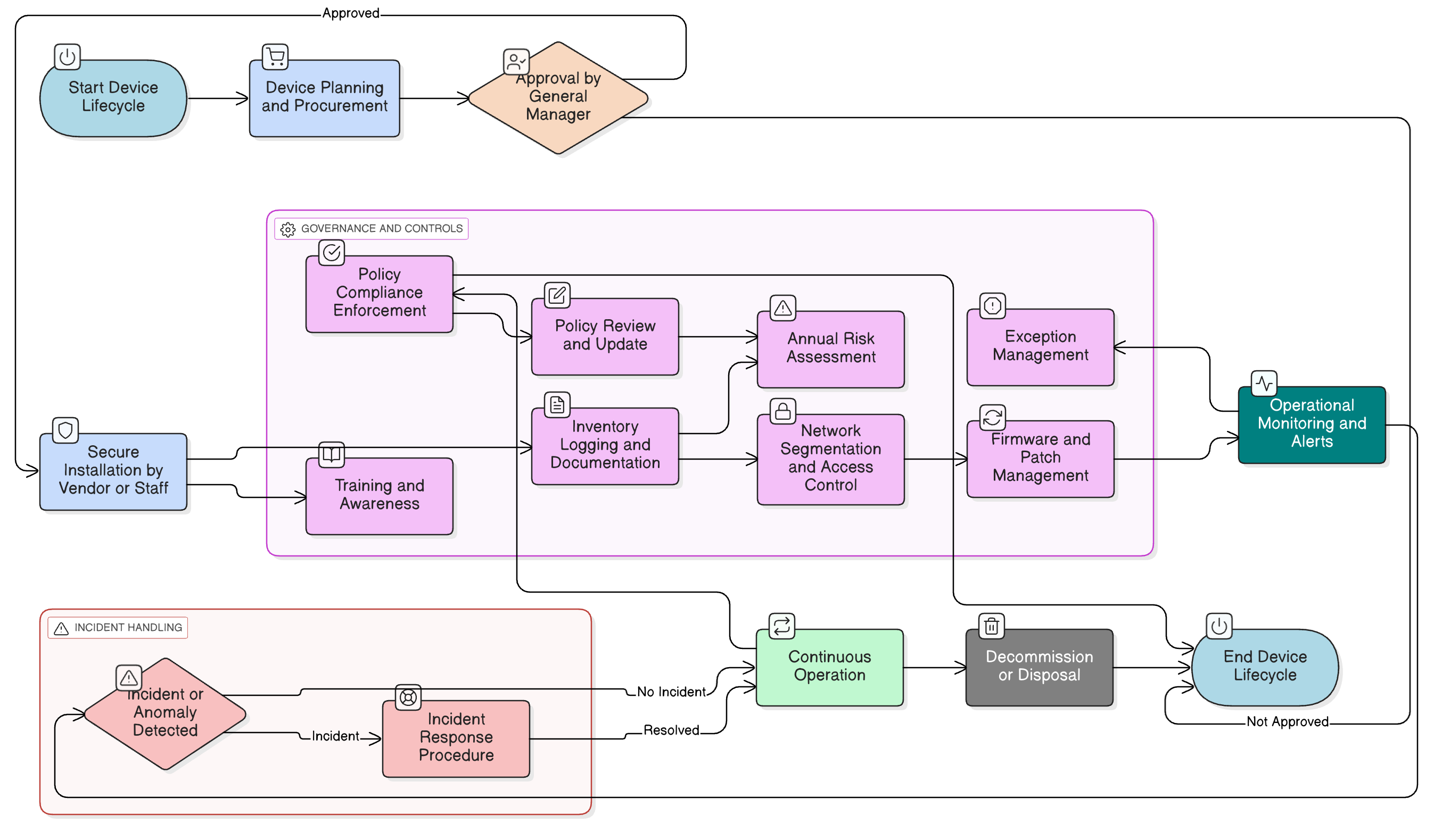

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en scopegrenzen

Inventaris van bedrijfsmiddelen en netwerksegmentatie

Beveiligingsmaatregelen voor derden en leveranciers

Patch- en firmwarebeheer

Incidentrespons voor IoT/OT

Jaarlijkse risicobeoordeling en afhandeling van uitzonderingen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake toegangscontrole-SME

Handhaaft inlogbeheersmaatregelen op apparaatniveau, veilig wachtwoordgebruik en procedures voor geautoriseerde toegang voor IoT- en OT-platformen.

Beleid inzake werken op afstand-SME

Voorkomt gebruik van toegang op afstand tot IoT/OT-dashboards via onveilige of niet-goedgekeurde kanalen.

Gegevensbescherming en privacybeleid-SME

Van toepassing als IoT-apparaten (bijv. beveiligingscamera's) persoonsgegevens verwerken of opnemen, en waarborgt naleving van GDPR.

Incidentresponsbeleid-SME

Definieert procedures voor het detecteren, melden en oplossen van IoT- of OT-incidenten, inclusief vermoedelijke manipulatie of operationeel falen.

Social media- en externe communicatiebeleid-SME

Zorgt ervoor dat geen apparaatinformatie of netwerklay-out extern wordt gedeeld tenzij goedgekeurd.

Over Clarysec-beleidsdocumenten - IoT-OT-beveiligingsbeleid - MKB

Generiek beveiligingsbeleid is vaak gebouwd voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en ongedefinieerde rollen toe te passen. Dit beleid is anders. Onze MKB-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw dienstverleners van derde partijen, niet aan een leger van specialisten dat u niet heeft. Elke vereiste is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt het beleid tot een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

End-to-end beveiliging van de levenscyclus

Omvat installatie, werking, monitoring en veilige afvoer om IoT/OT-beveiligingshiaten en risico's te minimaliseren.

Kwartaalgewijze inventaris- en update-audits

Verplicht regelmatige beoordelingen om verouderde, niet-gepatchte of niet-ondersteunde apparaten te identificeren voordat kwetsbaarheden ontstaan.

Afhandeling van uitzonderingen met compenserende maatregelen

Staat tijdgebonden uitzonderingen toe, maar vereist altijd gedocumenteerde risicobehandeling en risicobeperkende stappen.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →