Visão geral

Esta Política de Segurança de IoT/OT adaptada a PME define regras obrigatórias para proteger, gerir e monitorizar todos os dispositivos conectados em ambientes de escritório, produção e acesso remoto. Com papéis claros para o Diretor Executivo e controlos simples, garante que as PMEs conseguem aplicar proteção de IoT/OT baseada em melhores práticas da indústria e conformidade regulamentar sem equipas de Operações de TI especializadas.

Proteger dispositivos

Proteja sistemas de IoT/OT de escritório, produção e armazém contra acesso não autorizado e interrupções.

Controlos focados em PME

Concebida para PMEs com papéis claros, sem necessidade de equipas de Operações de TI dedicadas.

Conformidade de fornecedores e prestadores de serviços terceiros

Impõe instalação segura e responsabilização por parte de prestadores de serviços terceiros.

Conformidade regulamentar incorporada

Alinha-se com ISO 27001, NIS2, GDPR e NIST para proteção completa do negócio.

Ler visão geral completa

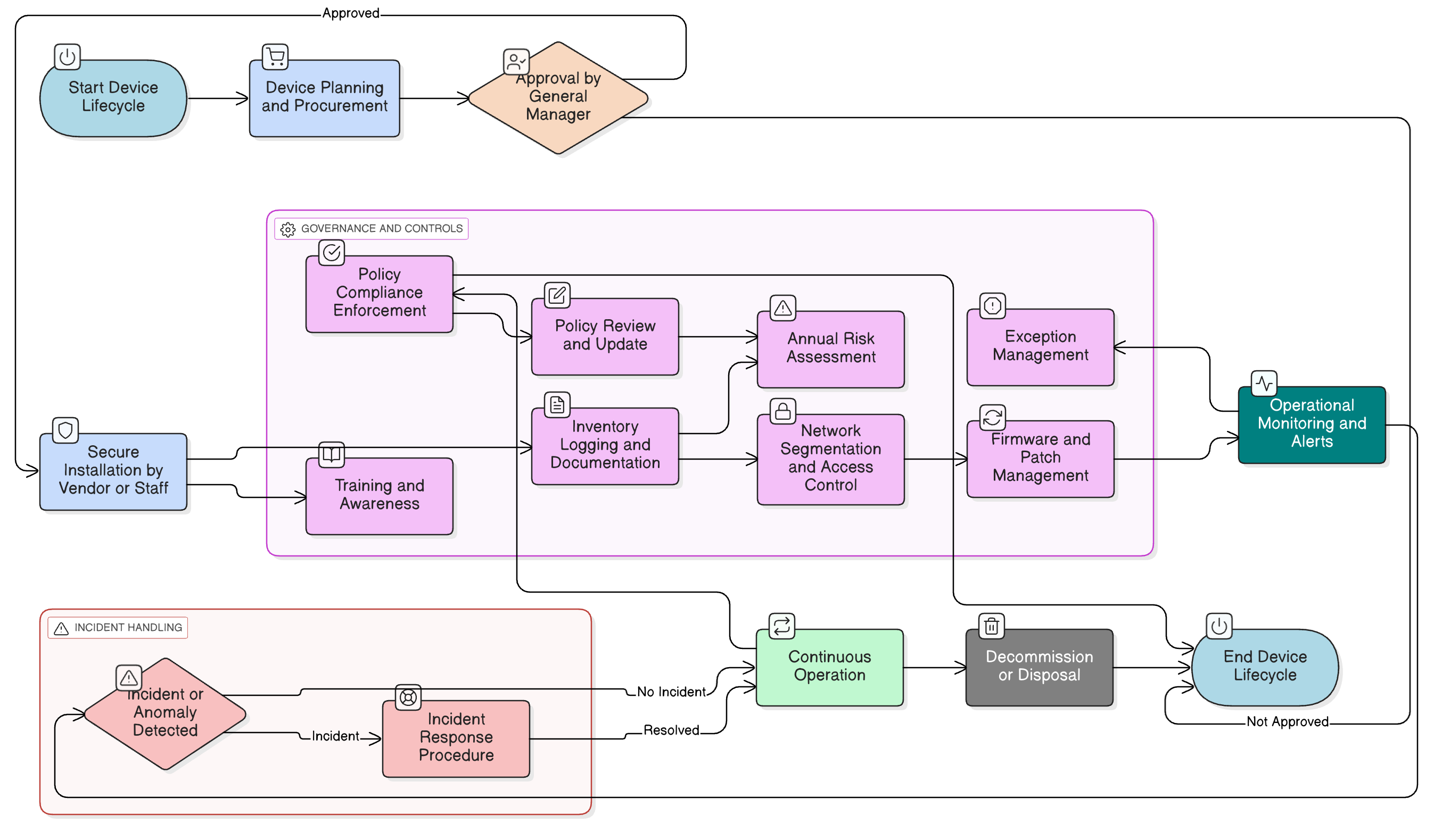

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de aplicação

Inventário de dispositivos e Segmentação de rede

Medidas de segurança de terceiros e fornecedores

Gestão de patches e firmware

Resposta a incidentes para IoT/OT

Avaliação de riscos anual e tratamento de exceções

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de controlo de acesso-SME

Aplica controlos de início de sessão ao nível do dispositivo, utilização segura de palavras-passe e procedimentos de acesso não autorizado para plataformas IoT e OT.

Política de trabalho remoto-SME

Evita a utilização de acesso remoto a painéis de IoT/OT através de canais inseguros ou não aprovados.

Política de Proteção de dados e Privacidade-SME

Aplica-se se dispositivos IoT (por exemplo, câmaras de segurança) tratarem ou registarem dados pessoais, assegurando conformidade com GDPR.

Política de Resposta a Incidentes-SME

Define procedimentos para detetar, notificar e resolver incidentes de IoT ou OT, incluindo suspeita de adulteração ou falha operacional.

Política de Redes Sociais e Comunicações Externas-SME

Garante que nenhuma informação de dispositivos ou layout de rede é partilhada externamente sem aprovação.

Sobre as Políticas Clarysec - Política de Segurança de IoT-OT - PME

Políticas de segurança genéricas são frequentemente concebidas para grandes empresas, deixando as pequenas empresas com dificuldades em aplicar regras complexas e papéis indefinidos. Esta política é diferente. As nossas políticas para PME são concebidas de raiz para implementação prática em organizações sem equipas de segurança dedicadas. Atribuímos responsabilidades aos papéis que realmente existem, como o Diretor Executivo e o seu Prestador de Serviços Terceiro de TI, e não a um conjunto de especialistas que não tem. Cada requisito é decomposto numa cláusula com numeração única (por exemplo, 5.2.1, 5.2.2). Isto transforma a política numa lista de verificação clara e passo a passo, tornando-a fácil de implementar, auditar e adaptar sem reescrever secções inteiras.

Segurança do ciclo de vida de ponta a ponta

Abrange instalação, operação, monitorização e eliminação segura para minimizar lacunas e riscos de segurança de IoT/OT.

Auditorias trimestrais de inventário e atualizações

Impõe revisões regulares para identificar dispositivos desatualizados, sem patches ou não suportados antes de surgirem vulnerabilidades.

Tratamento de exceções com controlos compensatórios

Permite exceções limitadas no tempo, mas exige sempre tratamento de riscos documentado e passos de mitigação.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote PME completo

Poupe 78%Obtenha todas as 37 políticas PME por €399, em vez de €1.813 individualmente.

Ver Pacote PME completo →