Przegląd

Ta Polityka rozwoju oprogramowania w outsourcingu ukierunkowana na MŚP określa jasne wymagania dotyczące bezpiecznego, kontrolowanego umową rozwoju oprogramowania przez strony trzecie. Obejmuje zobowiązania dotyczące zgodności z wymaganiami umownymi, bezpieczne kodowanie, własność aktywów oraz offboarding po zakończeniu projektu, zapewniając zgodność regulacyjną i ograniczanie ryzyka nawet w organizacjach bez dedykowanych zespołów IT lub bezpieczeństwa.

Bezpieczeństwo ukierunkowane na MŚP

Dostosowane do MŚP bez dedykowanych zespołów IT, zapewniające solidne środki kontrolne i zgodność w rozwoju oprogramowania w outsourcingu.

Jasna własność

Wymaga jasnych postanowień umownych dotyczących własności aktywów oraz pełnych praw do rezultatów prac i dokumentacji.

Zgodne i audytowalne

Wspiera certyfikację ISO 27001:2022 oraz utrzymuje zapisy na potrzeby audytów, wymogów prawnych i regulacyjnych.

Wymuszone bezpieczne praktyki

Wymaga bezpiecznego kodowania, właściwego due diligence dostawców komponentów stron trzecich oraz testów bezpieczeństwa po instalacji.

Czytaj pełny przegląd

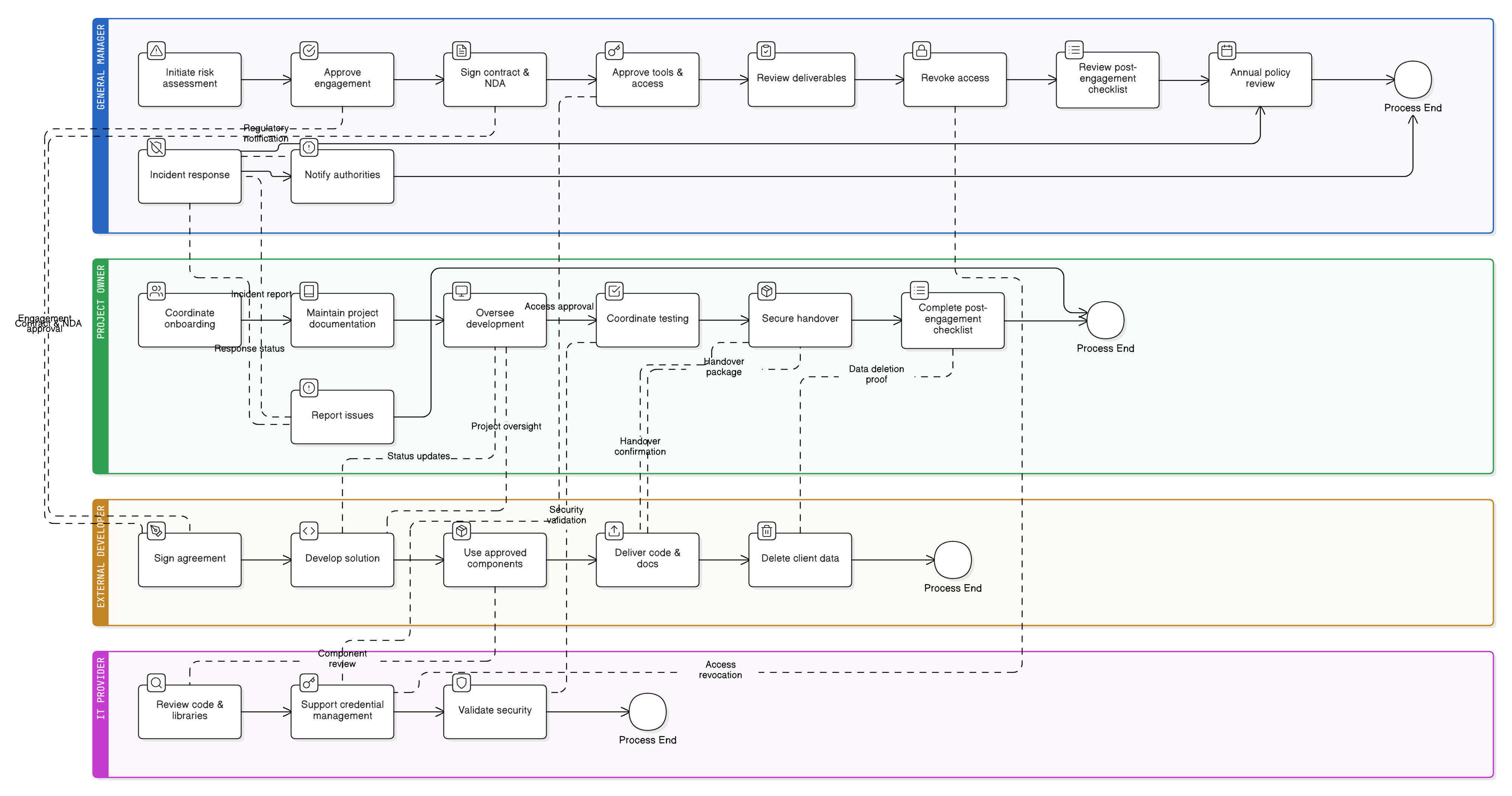

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady dla rozwoju zewnętrznego

Obowiązkowe umowy i klauzule umowy o zachowaniu poufności

Wymagania dotyczące bezpiecznego kodowania i testowania

Zarządzanie dostępem i danymi uwierzytelniającymi

Własność, przekazanie i offboarding

Procesy zarządzania wyjątkami i reagowania na incydenty

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu - SME

Wyjaśnia, kto odpowiada za zatwierdzanie dostawców, kontrolę dostępu oraz akceptację ryzyka podczas korzystania z programistów w outsourcingu.

Polityka kontroli dostępu SME

Definiuje właściwe tworzenie, ograniczanie i zakończenie kont użytkowników oraz dostępu administracyjnego używanych podczas rozwoju w outsourcingu.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji SME

Zapewnia, że personel wewnętrzny rozumie, jak bezpiecznie koordynować pracę z zewnętrznymi programistami, w tym postępowanie z danymi uwierzytelniającymi i plikami projektowymi.

Polityka ochrony danych i prywatności SME

Ustanawia wymagania bezpieczeństwa i obowiązki prawne dotyczące postępowania z danymi osobowymi, które mogą być przetwarzane przez programistów w outsourcingu zgodnie z GDPR.

Polityka bezpiecznego rozwoju oprogramowania SME

Określa, w jaki sposób rozwój wewnętrzny i zewnętrzny musi stosować praktyki bezpiecznego kodowania oraz weryfikację bibliotek i frameworków.

Polityka reagowania na incydenty (P30) SME

Wymagana, gdy rozwój w outsourcingu prowadzi do incydentu bezpieczeństwa lub podatności, zapewniając skoordynowane dochodzenie i działania naprawcze.

O politykach Clarysec - Polityka rozwoju oprogramowania w outsourcingu - SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i nieokreślonych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak Dyrektor generalny i Twój dostawca usług IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Prosty nadzór oparty na rolach

Przypisuje nadzór i zatwierdzanie do rzeczywistych ról MŚP, takich jak GM i dostawca usług IT, dla praktycznej, codziennej kontroli oraz uprawnień i rozliczalności.

Lista kontrolna przekazania i offboardingu

Wymaga podpisanych list kontrolnych dostarczenia, przekazania kodu oraz potwierdzenia usunięcia danych dla bezpiecznego zamknięcia projektu i minimalnego ryzyka szczątkowego.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →