Übersicht

Diese KMU-orientierte Richtlinie für ausgelagerte Entwicklung legt klare Anforderungen für sichere, vertraglich gesteuerte Softwareentwicklung durch Drittparteien fest. Sie behandelt vertragliche Anforderungen, sicheres Programmieren, Asset-Eigentümerschaft sowie Offboarding nach Projektende und stellt regulatorische Compliance und Risikominderung sicher – auch in Organisationen ohne dedizierte IT- oder Sicherheitsteams.

KMU-orientierte Sicherheit

Auf KMU ohne dedizierte IT- und Sicherheitsteams zugeschnitten und stellt robuste Kontrollen und Compliance in der ausgelagerten Entwicklung sicher.

Klare Verantwortlichkeiten

Schreibt vertragliche Klarheit zur Asset-Eigentümerschaft sowie vollständige Rechte an Liefergegenständen und Dokumentation vor.

Konform & auditierbar

Unterstützt die ISO 27001:2022-Zertifizierung und führt Aufzeichnungen für Audits sowie rechtliche und regulatorische Anforderungen.

Durchgesetzte sichere Praktiken

Erfordert sicheres Programmieren, eine angemessene Prüfung von Drittanbieterkomponenten und Sicherheitstests nach der Installation.

Vollständige Übersicht lesen

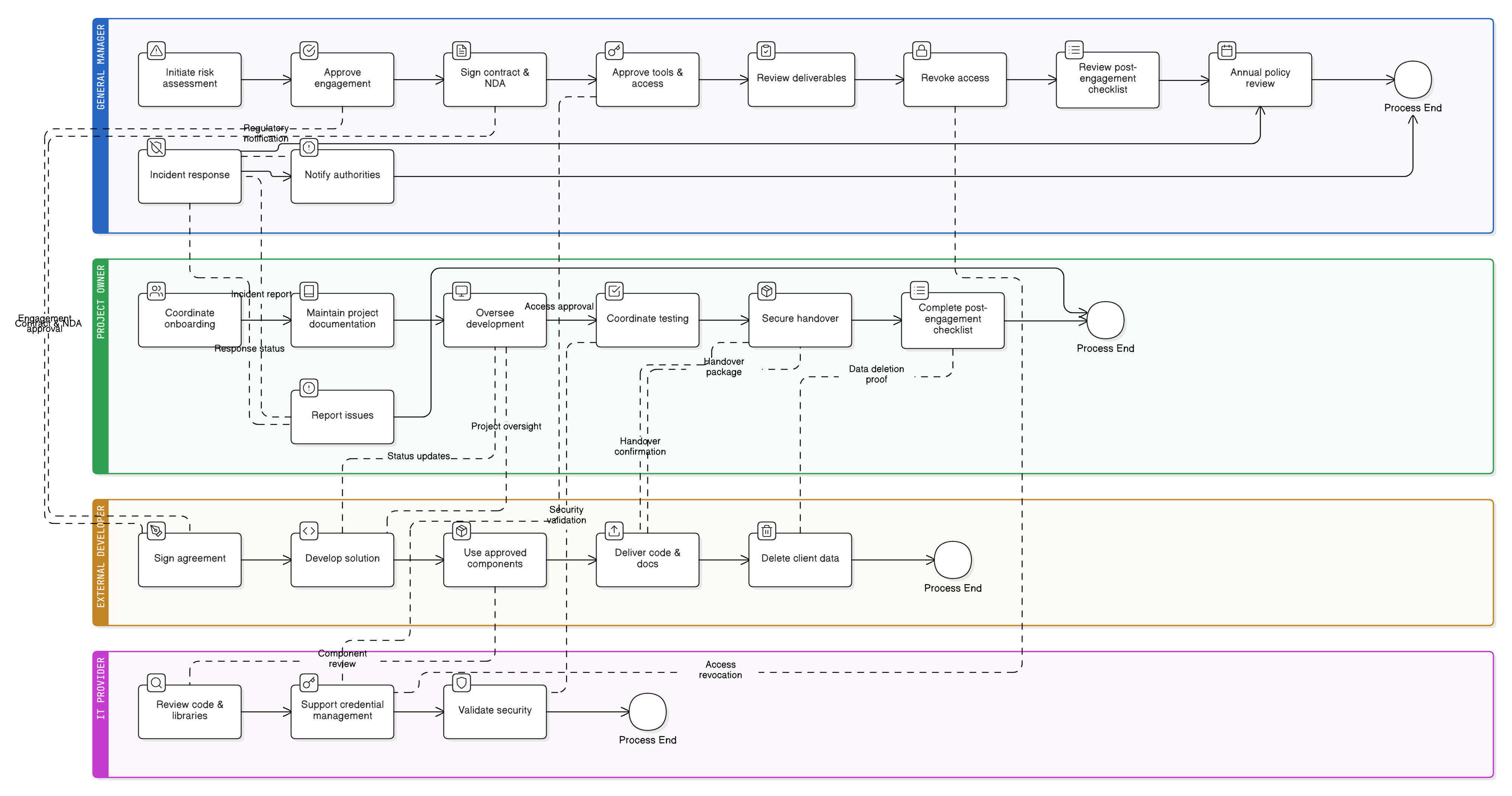

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für externe Entwicklung

Verpflichtende Verträge und Auftragsverarbeitungsvertragsklauseln

Anforderungen an sicheres Programmieren und Tests

Zugriffs- und Zugangsdatenmanagement

Eigentümerschaft, Übergabe und Offboarding

Ausnahmemanagement und Incident-Response-Prozesse

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zu Governance-Rollen und Verantwortlichkeiten – KMU

Konkretisiert, wer für Lieferantengenehmigung, Zugangskontrolle und Risikoakzeptanz bei der Nutzung ausgelagerter Entwickler verantwortlich ist.

Zugriffskontrollrichtlinie – KMU

Definiert die ordnungsgemäße Erstellung, Einschränkung und Beendigung von Benutzerkonten und Admin-Zugriff, die während der ausgelagerten Entwicklung genutzt werden.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – KMU

Stellt sicher, dass interne Mitarbeitende verstehen, wie sie sicher mit externen Entwicklern zusammenarbeiten, einschließlich Umgang mit Zugangsdaten und Projektdateien.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Legt Sicherheits- und rechtliche Anforderungen für den Umgang mit personenbezogenen Daten fest, die von ausgelagerten Entwicklern unter der DSGVO verarbeitet werden können.

Richtlinie für sichere Entwicklung – KMU

Spezifiziert, wie interne und externe Entwicklung sichere Programmierpraktiken sowie die Prüfung von Bibliotheken und Frameworks einhalten muss.

Incident-Response-Richtlinie – KMU

Erforderlich, wenn ausgelagerte Entwicklung zu Sicherheitsvorfällen oder Schwachstellen führt, und leitet koordinierte Untersuchung und Abhilfemaßnahmen an.

Über Clarysec-Richtlinien - Richtlinie für ausgelagerte Entwicklung – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne ausgelegt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und nicht definierte Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Dienstleister – und nicht einer Vielzahl von Spezialisten. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Einfache, rollenbasierte Aufsicht

Weist Aufsicht und Genehmigung realen KMU-Rollen zu, wie GM und IT-Dienstleister, für praktikable tägliche Steuerung und Rechenschaftspflicht.

Checkliste für Übergabe & Offboarding

Erfordert unterzeichnete Liefer-Checklisten, Code-Übergabe und Nachweis der Datenlöschung für einen sicheren Projektabschluss und minimales Restrisiko.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →