Ülevaade

See VKE-keskne sisseostetud arenduse poliitika kehtestab selged nõuded turvaliseks, lepingutega kontrollitud tarkvaraarenduseks kolmandate isikute poolt. See hõlmab lepingulisi kohustusi, turvalist programmeerimist, vara omandiõigust ning projekti lõpu lahkumisprotsessi, tagades õigusnormidele vastavuse ja riskide maandamise ka organisatsioonides, kus puuduvad pühendunud IT- või turvameeskonnad.

VKE-keskne turvalisus

Kohandatud VKE-dele ilma pühendunud IT-meeskondadeta, tagades tugevad kontrollimeetmed ja vastavuse sisseostetud arenduses.

Selge omandiõigus

Nõuab lepingulist selgust vara omandiõiguse ning täielike õiguste osas tarnitavatele tulemitele ja dokumentatsioonile.

Nõuetele vastav ja auditeeritav

Toetab ISO 27001:2022 sertifitseerimist ning säilitab kirjed auditite, õiguslike ja regulatiivsete vajaduste jaoks.

Jõustatud turvalised tavad

Nõuab turvalist programmeerimist, kolmandate osapoolte komponentide nõuetekohast hindamist ning tarnimisjärgset testimist.

Loe täielikku ülevaadet

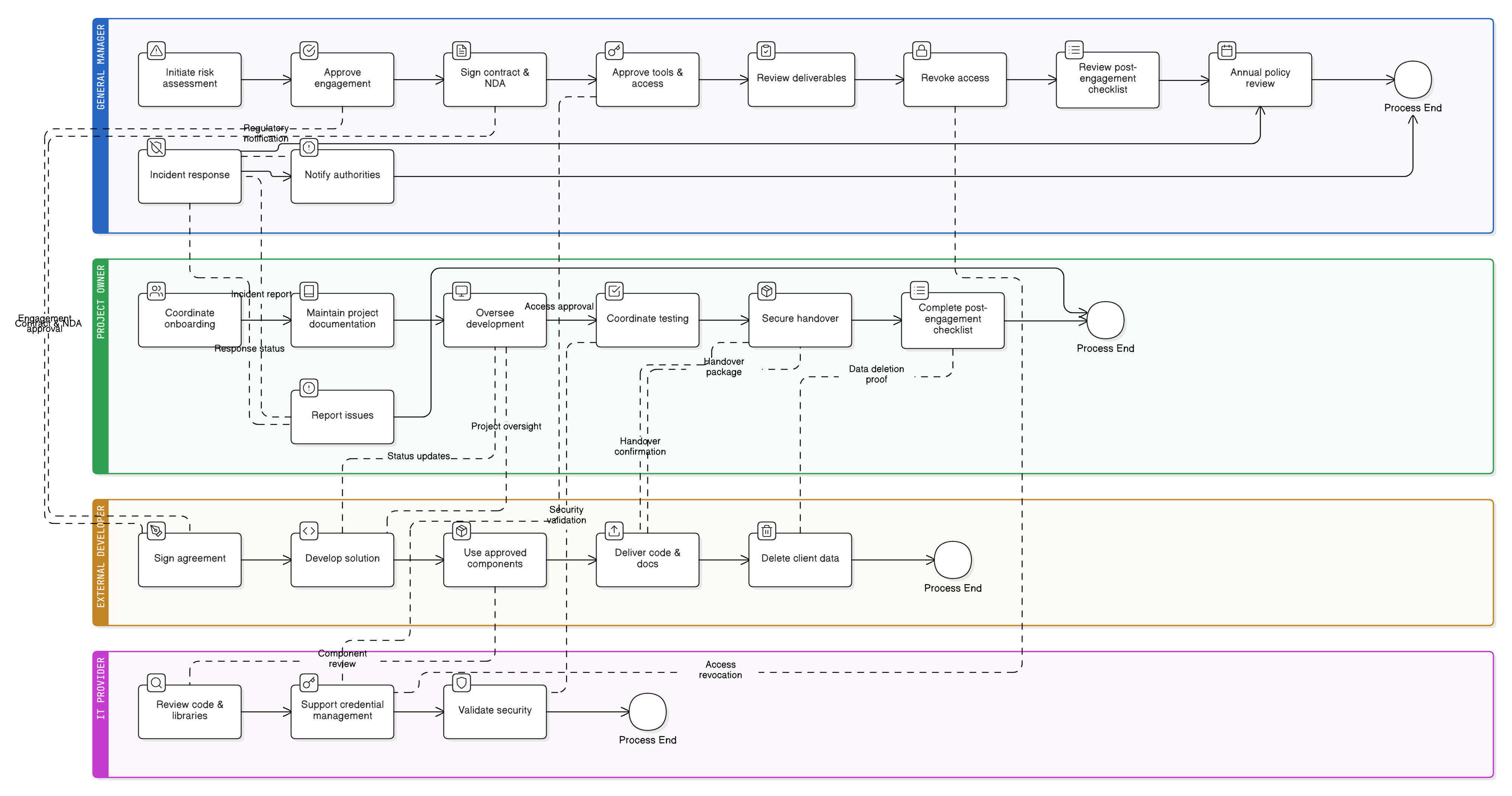

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja reeglid välise arenduse jaoks

Kohustuslikud lepingud ja andmetöötluslepingu klauslid

Turvalise programmeerimise ja testimise nõuded

Juurdepääsu ja autentimistunnuste haldus

Omandiõigus, üleandmine ja lahkumisprotsess

Erandite käsitlemine ja intsidentidele reageerimise protsessid

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

Juhtimisrollide ja vastutuste poliitika – SME

Selgitab, kes vastutab tarnija heakskiidu, juurdepääsukontrolli ja riski aktsepteerimise eest sisseostetud arendajate kasutamisel.

Juurdepääsukontrolli poliitika SME

Määratleb kasutajakontode ja administraatori juurdepääsu nõuetekohase loomise, piiramise ja lõpetamise, mida kasutatakse sisseostetud arenduse ajal.

Infoturbe teadlikkuse ja koolituse poliitika SME

Tagab, et sisepersonal mõistab, kuidas turvaliselt koordineerida väliste arendajatega, sh autentimistunnuste ja projektifailide käitlemist.

Andmekaitse ja privaatsuse poliitika SME

Kehtestab turbe- ja õigusnõuded isikuandmete käitlemiseks, mida sisseostetud arendajad võivad GDPR-i alusel töödelda.

Turvalise arendamise poliitika SME

Täpsustab, kuidas sise- ja välisarendus peab järgima turvalise programmeerimise tavasid ning teekide ja raamistikute hindamist.

Intsidentidele reageerimise poliitika SME

Nõutav, kui sisseostetud arendus viib turbeintsidentide või haavatavusteni, juhendades koordineeritud uurimist ja parandusmeetmeid.

Claryseci poliitikate kohta - Sisseostetud arenduse poliitika – SME

Üldised turbepoliitikad on sageli loodud suurkorporatsioonidele, jättes väikeettevõtted hätta keerukate reeglite ja määratlemata rollide rakendamisega. See poliitika on teistsugune. Meie VKE poliitikad on algusest peale loodud praktiliseks rakendamiseks organisatsioonides, kus puuduvad pühendunud turvameeskonnad. Me määrame vastutused rollidele, mis teil tegelikult olemas on, nagu tegevjuht ja teie IT-teenuseosutaja, mitte spetsialistide armeele, mida teil ei ole. Iga nõue on jaotatud unikaalselt nummerdatud punktideks (nt 5.2.1, 5.2.2). See muudab poliitika selgeks samm-sammuliseks kontrollnimekirjaks, muutes selle lihtsaks rakendada, auditeerida ja kohandada ilma tervete jaotiste ümberkirjutamiseta.

Lihtne, rollipõhine järelevalve

Määrab järelevalve ja heakskiidu tegelikele VKE rollidele, nagu GM ja IT-teenuseosutaja, praktiliseks igapäevaseks kontrolliks ning volituste ja aruandekohustuse tagamiseks.

Üleandmise ja lahkumisprotsessi kontrollnimekiri

Nõuab allkirjastatud tarnimise kontrollnimekirju, koodi üleandmist ja tõendit andmete kustutamise kohta turvaliseks projekti lõpetamiseks ja minimaalse jääkriski tagamiseks.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust VKE paketist

Säästa 78%Hangi kõik 37 VKE poliitikat €399 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku VKE paketti →