Yleiskatsaus

Tämä pk-yrityksille kohdennettu ulkoistetun kehityksen politiikka asettaa selkeät vaatimukset turvalliselle, sopimuksin ohjatulle ohjelmistokehitykselle kolmansien osapuolten toimesta. Se kattaa sopimusvelvoitteet, turvallisen ohjelmoinnin, omaisuuden omistajuuden sekä projektin jälkeisen poistumismenettelyn, varmistaen sääntelyvaatimusten noudattamisen ja riskien lieventämisen myös organisaatioissa ilman omistautuneita IT- tai tietoturvatiimejä.

Pk-yrityksille kohdennettu turvallisuus

Räätälöity pk-yrityksille ilman omistautuneita IT-toimintoja, varmistaen vahvat hallintakeinot ja vaatimustenmukaisuuden ulkoistetussa kehityksessä.

Selkeä omistajuus

Edellyttää sopimuksellista selkeyttä omaisuuden omistajuudesta sekä täydet oikeudet toimituksiin ja dokumentaatioon.

Vaatimustenmukainen ja auditoitava

Tukee ISO 27001:2022 -sertifiointia ja ylläpitää tallenteita auditointeja sekä laki- ja sääntelytarpeita varten.

Turvalliset käytännöt täytäntöönpantuina

Edellyttää turvallista ohjelmointia, kolmannen osapuolen komponenttien asianmukaista arviointia sekä toimituksen jälkeistä testausta.

Lue koko yleiskatsaus

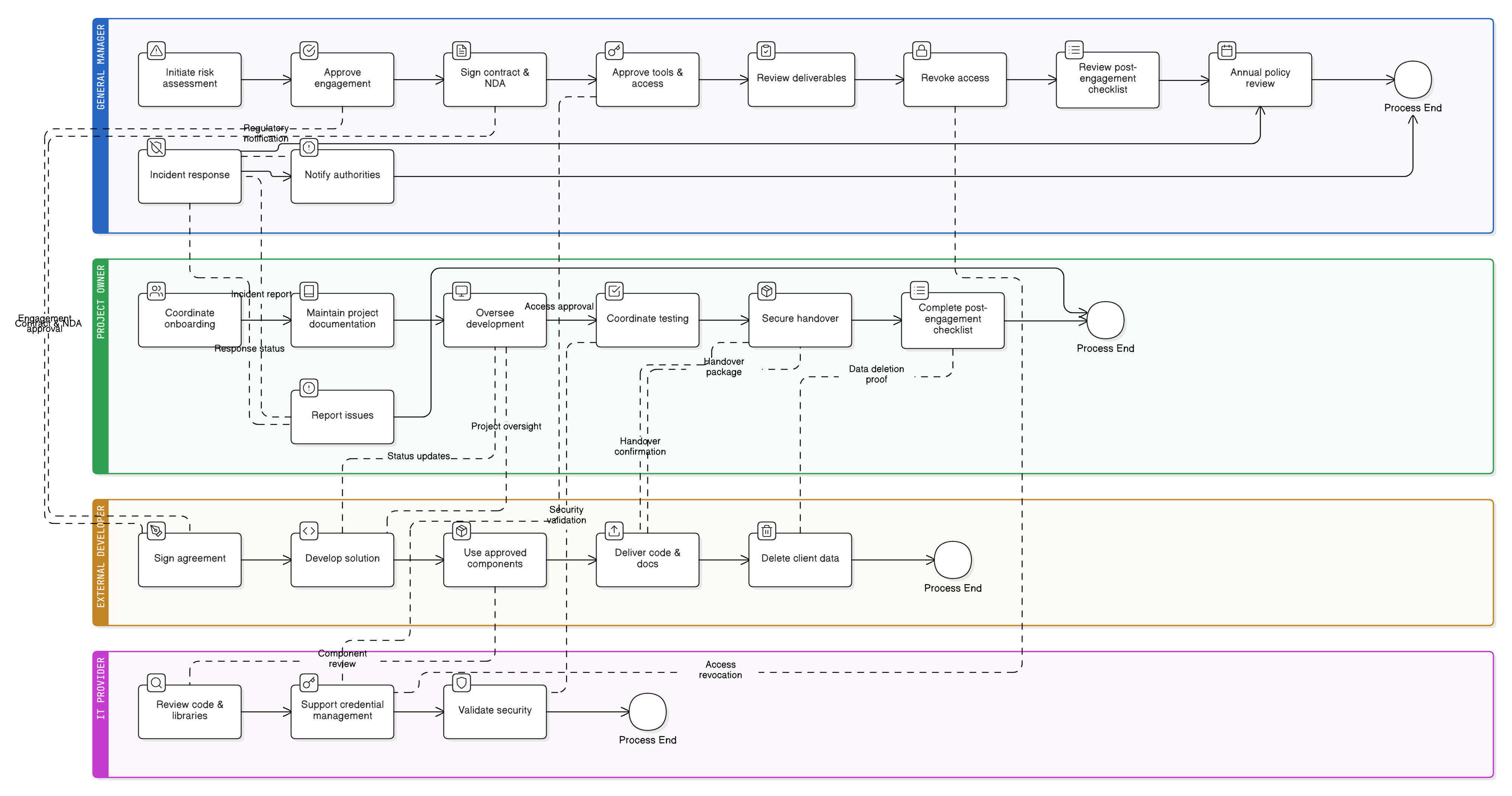

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja säännöt ulkoiselle kehitykselle

Pakolliset sopimukset ja NDA-lausekkeet

Turvallinen ohjelmointi ja testausvaatimukset

Käyttöoikeuksien ja tunnistetietojen hallinta

Omistajuus, luovutus ja poistumismenettely

Poikkeusten käsittely ja tietoturvapoikkeamiin reagointi -prosessit

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Hallintotavan roolit ja vastuut -politiikka – pk-yritykset

Selventää, kuka vastaa toimittajien hyväksynnästä, pääsynhallinnasta ja riskin hyväksymisestä, kun käytetään ulkoistettuja kehittäjiä.

Pääsynhallintapolitiikka – pk-yritykset

Määrittää käyttäjätilien ja ylläpitäjäpääsyn asianmukaisen luomisen, rajoittamisen ja käytöstäpoiston ulkoistetun kehityksen aikana.

Tietoturvatietoisuus- ja koulutuspolitiikka – pk-yritykset

Varmistaa, että sisäinen henkilöstö ymmärtää, miten koordinoida turvallisesti ulkoisten kehittäjien kanssa, mukaan lukien tunnistetietojen ja projektitiedostojen käsittely.

Tietosuoja- ja yksityisyys -politiikka – pk-yritykset

Määrittää tietoturva- ja lakivaatimukset henkilötietojen käsittelylle, joita ulkoistetut kehittäjät voivat käsitellä GDPR:n mukaisesti.

Turvallinen kehittäminen -politiikka – pk-yritykset

Määrittää, miten sisäisen ja ulkoisen kehityksen on noudatettava turvallisen ohjelmoinnin käytäntöjä sekä kirjastojen ja viitekehysten arviointia.

Tietoturvapoikkeamiin reagoinnin politiikka – pk-yritykset

Tarvitaan, kun ulkoistettu kehitys johtaa tietoturvapoikkeamiin tai haavoittuvuuksiin, ohjaten koordinoitua tutkintaa ja korjaavia toimenpiteitä.

Tietoa Clarysecin käytännöistä - Ulkoistetun kehityksen politiikka – pk-yritykset

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset joutuvat kamppailemaan monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. Pk-yrityspolitiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa ilman omistautuneita tietoturvatiimejä. Määritämme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme erikoisasiantuntijoiden joukolle, jota teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, jolloin se on helppo toteuttaa, auditoida ja räätälöidä ilman kokonaisten osioiden uudelleenkirjoittamista.

Yksinkertainen, roolipohjainen valvonta

Määrittää valvonnan ja hyväksynnän todellisille pk-yritysrooleille, kuten GM:lle ja IT-palveluntarjoajalle, käytännön päivittäistä hallintaa ja vastuuvelvollisuutta varten.

Luovutus- ja poistumismenettelyn tarkistuslista

Edellyttää allekirjoitettuja toimitustarkistuslistoja, koodin siirtoa ja näyttöä tietojen poistamisesta turvallista projektin päättämistä ja minimaalista jäännösriskiä varten.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →