Przegląd

Ta Polityka urządzeń mobilnych i wykorzystywania prywatnych urządzeń (BYOD) dla MŚP (P34S) określa obowiązkowe zabezpieczenia techniczne oraz ład zarządczy dla urządzeń mobilnych i prywatnych uzyskujących dostęp do danych firmowych, ze szczególnym naciskiem na egzekwowalność, prywatność i zgodność w organizacjach bez dedykowanych zespołów IT.

Ujednolicone bezpieczeństwo mobilne

Stosuje solidne zabezpieczenia techniczne dla urządzeń firmowych i prywatnych, chroniąc wrażliwe dane w różnych lokalizacjach.

Zarządzanie BYOD

Ustanawia jasne zasady i ścieżki akceptacji dla korzystania z urządzeń prywatnych, chroniąc prywatność i zgodność.

Prostota przyjazna dla MŚP

Zaprojektowana dla MŚP bez dedykowanych zespołów IT, z dostępnymi i wykonalnymi rolami oraz z dyrektorem generalnym nadzorującym egzekwowanie.

Czytaj pełny przegląd

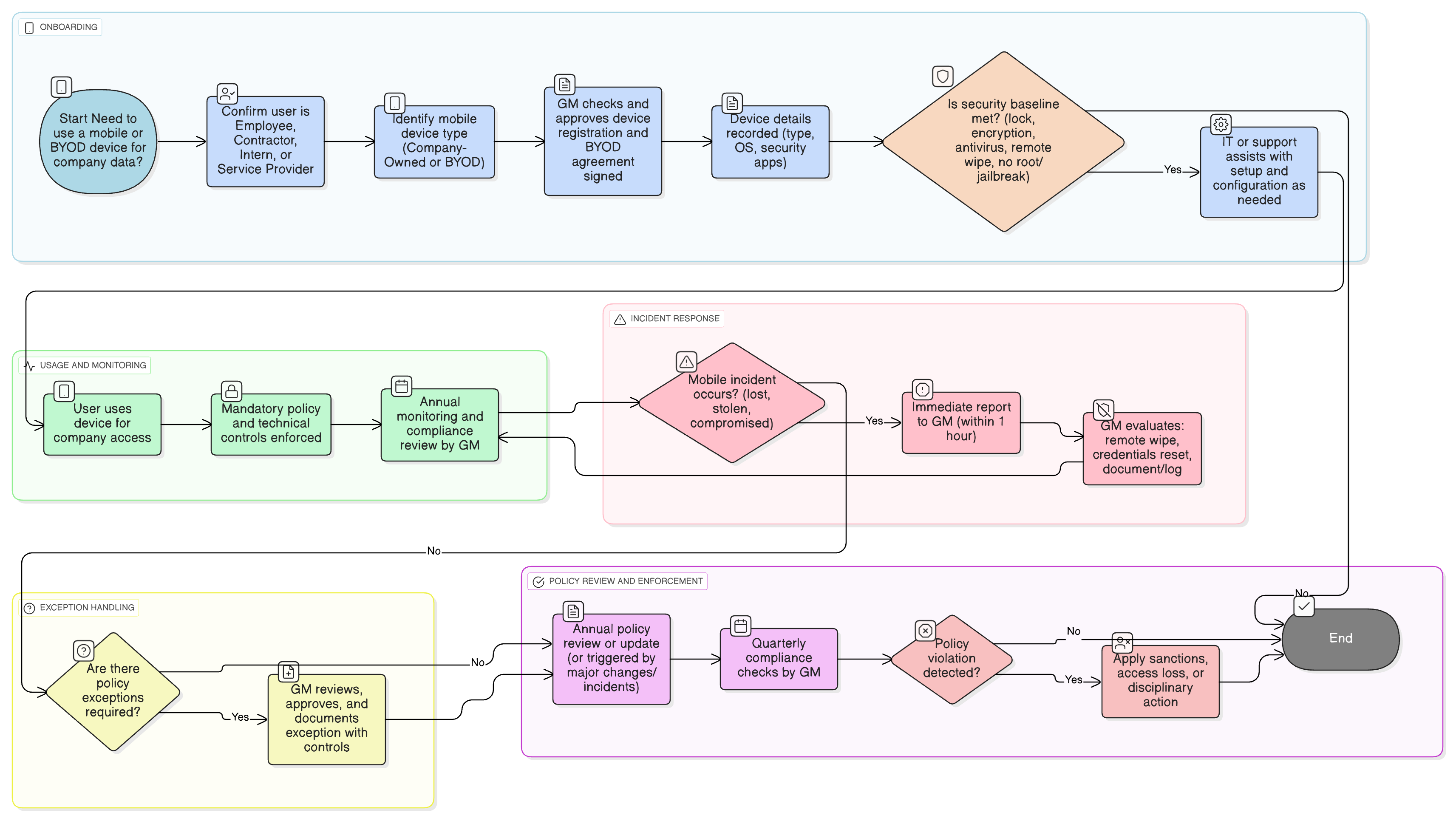

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Rejestracja urządzeń i bazowy zestaw środków kontrolnych

Prywatność i autoryzacja BYOD

Zgłaszanie incydentów i reagowanie mobilne

Zabezpieczenia techniczne dla pracy publicznej/zdalnej

Coroczny oraz wyzwalany zdarzeniami przegląd polityki

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka kontroli dostępu - SME

Definiuje wymagania dotyczące zarządzania bezpiecznym dostępem do systemów, w tym tych, do których uzyskuje się dostęp za pośrednictwem urządzeń mobilnych.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji - SME

Zapewnia, że użytkownicy są przeszkoleni w zakresie bezpiecznego korzystania z urządzeń mobilnych, zgłaszania incydentów oraz warunków BYOD.

Polityka ochrony danych - SME

Ustanawia zgodne z GDPR postępowanie z danymi osobowymi i danymi firmowymi na platformach mobilnych, zwłaszcza gdy do pracy używa się urządzeń prywatnych.

Polityka pracy zdalnej - SME

Zapewnia spójność z oczekiwaniami dotyczącymi korzystania z urządzeń mobilnych podczas pracy poza siedzibą lub z domu, w tym postępowania z urządzeniami i zabezpieczeń dostępu do sieci.

Polityka reagowania na incydenty (P30) - SME

Zapewnia ramy reagowania na incydenty dla incydentów związanych z urządzeniami mobilnymi, w tym urządzeń naruszonych lub utraconych.

O politykach Clarysec - Polityka urządzeń mobilnych i BYOD - MŚP

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i nieokreślonych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa informacji. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz — takich jak dyrektor generalny i Twój dostawca IT — a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, gotowość do audytu oraz dostosowanie bez przepisywania całych sekcji.

Rozdzielenie danych biznesowych i prywatnych

Egzekwuje techniczne granice w BYOD, aby dane biznesowe mogły być zarządzane lub zdalnie wymazywane, bez dostępu do prywatnych plików lub aplikacji.

Zautomatyzowane audytowanie zgodności

Wymaga rejestrowania i regularnych przeglądów zgodności urządzeń, instalacji aplikacji bezpieczeństwa oraz gotowości do audytu.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →