Oversigt

Denne politik for mobile enheder og BYOD for SMV'er (P34S) fastlægger obligatoriske sikkerhedskontroller og styring for mobile og personlige enheder, der tilgår virksomhedens data, med et stærkt fokus på håndhævelighed, databeskyttelse og overholdelse for organisationer uden dedikerede IT-teams.

Samlet mobilsikkerhed

Anvender robuste sikkerhedskontroller på virksomhedens og personlige enheder og beskytter følsomme data på tværs af lokationer.

BYOD-styring

Fastlægger klare regler og godkendelsesarbejdsgange for brug af personlige enheder og beskytter databeskyttelse og overholdelse.

SME-venlig enkelhed

Udformet til SMV'er uden dedikerede IT-teams, med tilgængelige og handlingsorienterede roller, hvor en General Manager fører tilsyn med håndhævelse.

Læs fuld oversigt

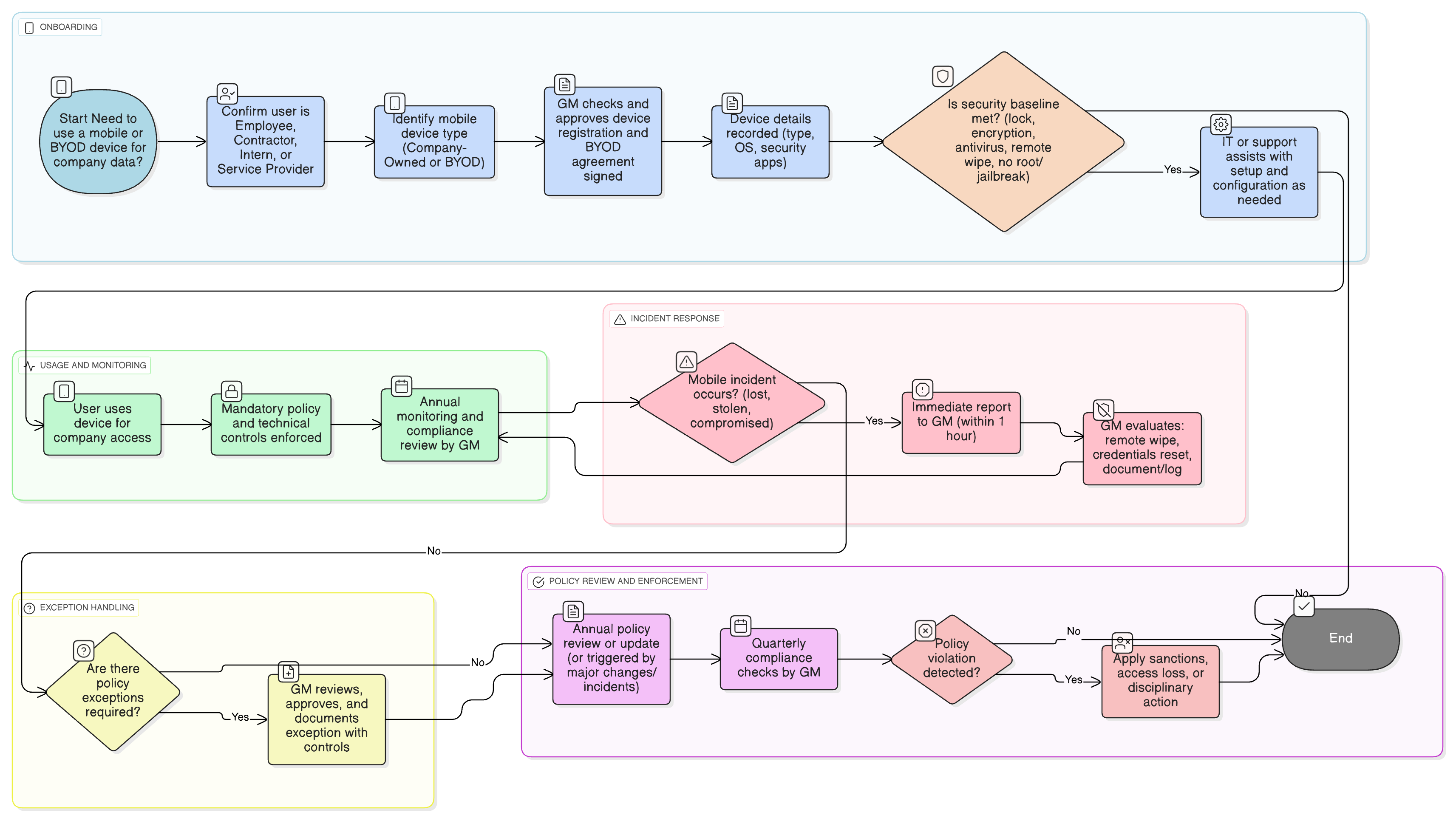

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Registrering af enheder og grundlæggende sikkerhedskontroller

BYOD-databeskyttelse og autorisation

Hændelsesrapportering og mobil respons

Tekniske sikkerhedsforanstaltninger ved offentlig/fjernarbejde

Årlig og udløserbaseret politikgennemgang

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Adgangskontrolpolitik-SME

Definerer krav til styring af sikker adgang til systemer, herunder dem, der tilgås via mobile enheder.

Politik for informationssikkerhedsbevidsthed og -uddannelse-SME

Sikrer, at brugere trænes i sikker brug af mobile enheder, hændelsesrapportering og Bring Your Own Device (BYOD)-betingelser.

Databeskyttelse og databeskyttelsespolitik-SME

Etablerer GDPR-kompatibel håndtering af personlige og virksomhedens data på mobile platforme, især når personlige enheder bruges til arbejde.

Fjernarbejdspolitik-SME

Harmoniserer med forventninger til mobil brug ved arbejde uden for kontoret eller hjemme, herunder enhedshåndtering og sikkerhedsforanstaltninger for netværksadgang.

Politik for hændelseshåndtering (P30)-SME

Leverer rammeværket for håndtering af mobilrelaterede hændelser, herunder kompromitterede eller mistede enheder.

Om Clarysec-politikker - Politik for mobile enheder og BYOD - SME

Generiske sikkerhedspolitikker er ofte udarbejdet til store virksomheder, hvilket efterlader små virksomheder med udfordringer i forhold til at anvende komplekse regler og udefinerede roller. Denne politik er anderledes. Vores SME-politikker er designet fra bunden til praktisk implementering i organisationer uden dedikerede informationssikkerhedsteam. Vi tildeler ansvar til de roller, I faktisk har, såsom General Manager og jeres IT-leverandør, ikke en hær af specialister, som I ikke har. Hvert krav er opdelt i en unikt nummereret klausul (f.eks. 5.2.1, 5.2.2). Det gør politikken til en klar, trinvis tjekliste, som er nem at implementere, auditere og tilpasse uden at omskrive hele afsnit.

Adskillelse af forretnings- og persondata

Håndhæver tekniske grænser for Bring Your Own Device (BYOD), så forretningsdata kan administreres, eller fjernsletning kan udføres, uden nogensinde at tilgå personlige filer eller apps.

Automatiseret compliance-auditering

Kræver revisionslogning og regelmæssige gennemgange af enhedsoverholdelse, installation af sikkerhedsapps og revisionsparathed.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde SMV-pakke

Spar 78%Få alle 37 SMV-politikker for €399, i stedet for €1.813 ved individuelle køb.

Se fuld SMV-pakke →