Pregled

Ta politika mobilnih naprav in uporabe lastnih naprav (BYOD) za SME (P34S) določa obvezne varnostne kontrolne ukrepe in upravljanje za mobilne in osebne naprave, ki dostopajo do podatkov podjetja, s poudarkom na uveljavljivosti, zasebnosti in skladnosti za organizacije brez namenskih ekip IT.

Enotna mobilna varnost

Uporablja robustne varnostne kontrolne ukrepe za naprave podjetja in osebne naprave ter ščiti občutljive podatke na vseh lokacijah.

Upravljanje BYOD

Določa jasna pravila in odobritvene delovne tokove za uporabo osebnih naprav ter varuje zasebnost in skladnost.

Preprostost, primerna za SME

Zasnovano za SME brez namenskih ekip IT, z dostopnimi in izvedljivimi vlogami, pri čemer nad uveljavljanjem bdi generalni direktor.

Preberi celoten pregled

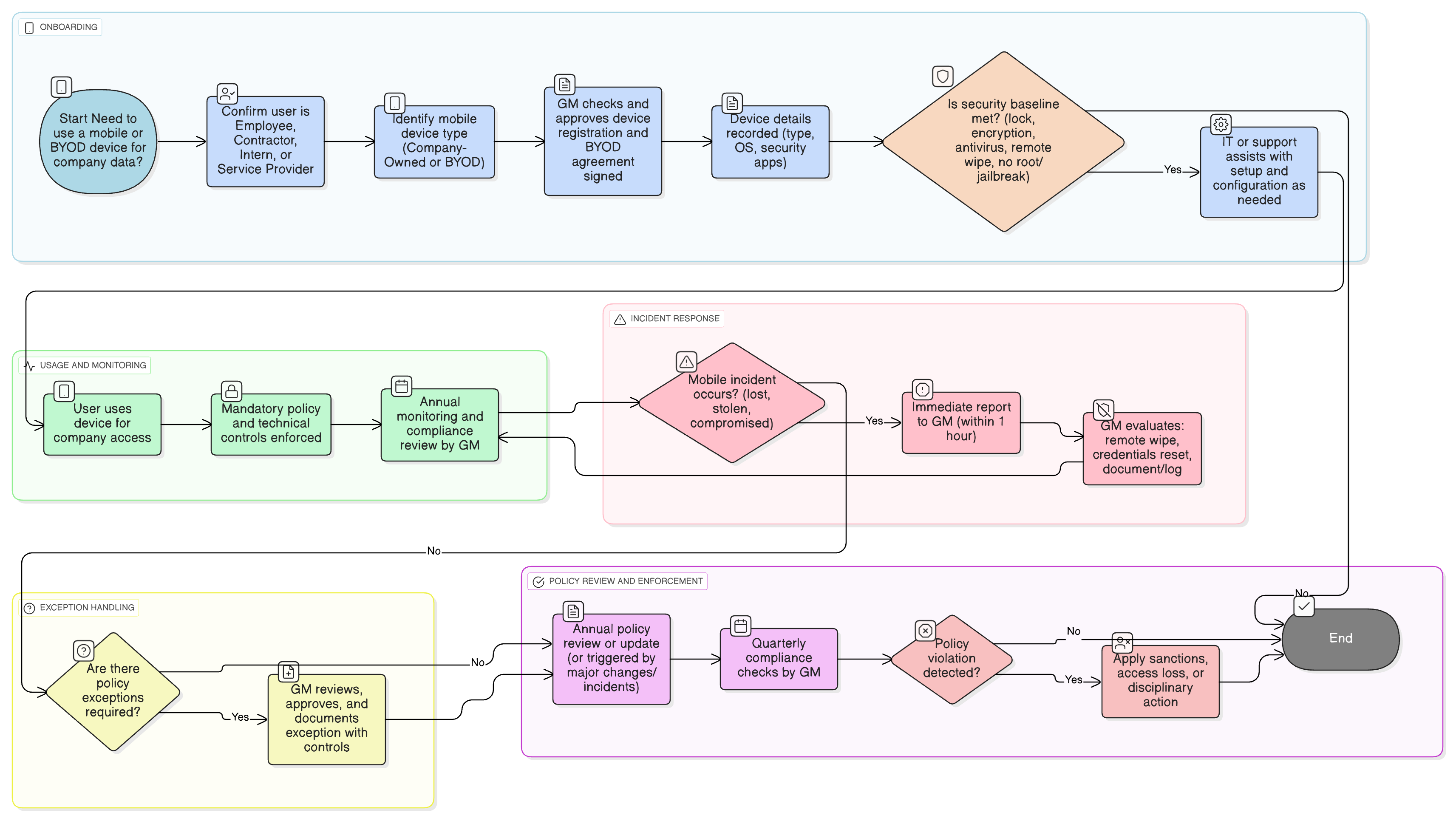

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Registracija naprav in izhodiščni varnostni kontrolni ukrepi

Zasebnost in pooblastitev BYOD

Poročanje o incidentih in mobilni odziv

Tehnološki varovalni ukrepi za javno/oddaljeno delo

Letni in sprožilno pogojeni pregled politike

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika nadzora dostopa - SME

Opredeljuje zahteve za upravljanje varnega dostopa do sistemov, vključno s tistimi, do katerih se dostopa prek mobilnih naprav.

Politika ozaveščanja in usposabljanja za informacijsko varnost - SME

Zagotavlja, da so uporabniki usposobljeni za varno uporabo mobilnih naprav, poročanje o incidentih in pogoje uporabe lastnih naprav (BYOD).

Politika varstva podatkov in zasebnosti - SME

Vzpostavlja ravnanje z osebnimi in poslovnimi podatki na mobilnih platformah, skladno z GDPR, zlasti kadar se za delo uporabljajo osebne naprave.

Politika dela na daljavo - SME

Usklajuje pričakovanja glede mobilne uporabe pri delu zunaj lokacije ali od doma, vključno z ravnanjem z napravami in varovalnimi ukrepi za dostop do omrežja.

Politika odzivanja na incidente - SME

Zagotavlja okvir odzivanja za incidente, povezane z mobilnimi napravami, vključno s kompromitiranimi ali izgubljenimi napravami.

O pravilnikih Clarysec - Politika mobilnih naprav in BYOD - SME

Generične varnostne politike so pogosto zgrajene za velike korporacije, zaradi česar se mala podjetja težko znajdejo pri uporabi kompleksnih pravil in nejasno opredeljenih vlog. Ta politika je drugačna. Naše politike za SME so zasnovane od začetka za praktično implementacijo v organizacijah brez namenskih varnostnih ekip. Odgovornosti dodelimo vlogam, ki jih dejansko imate, kot sta generalni direktor in vaš ponudnik IT, ne pa množici specialistov, ki jih nimate. Vsaka zahteva je razčlenjena v enolično oštevilčeno klavzulo (npr. 5.2.1, 5.2.2). To politiko spremeni v jasen kontrolni seznam po korakih, zaradi česar jo je enostavno uvesti, revidirati in prilagoditi brez prepisovanja celotnih razdelkov.

Ločevanje poslovnih in osebnih podatkov

Uveljavlja tehnološke meje pri uporabi lastnih naprav (BYOD), tako da je mogoče poslovne podatke upravljati ali izbrisati brez dostopa do osebnih datotek ali aplikacij.

Avtomatizirana presoja skladnosti

Zahteva revizijsko beleženje in redne preglede skladnosti naprav, namestitve varnostnih aplikacij in pripravljenost na revizijo.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu za MSP

Prihranite 78%Pridobite vseh 37 politik MSP za €399, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket MSP →