Přehled

Tato Politika mobilních zařízení a využívání soukromých zařízení (BYOD) pro SME (P34S) stanovuje povinná bezpečnostní opatření a správu pro mobilní a osobní zařízení přistupující k firemním datům, se silným důrazem na vynutitelnost, ochranu osobních údajů a soulad pro organizace bez dedikovaných týmů IT.

Jednotné zabezpečení mobilních zařízení

Uplatňuje robustní bezpečnostní opatření na firemní i osobní zařízení a chrání citlivá data napříč lokalitami.

Správa BYOD

Stanovuje jasná pravidla a schvalovací pracovní postupy pro využívání soukromých zařízení (BYOD) a chrání soukromí i soulad.

Jednoduchost vhodná pro SME

Navrženo pro SME bez dedikovaných týmů IT, s přístupnými a proveditelnými rolemi, přičemž na vynucování dohlíží generální ředitel (GM).

Přečíst celý přehled

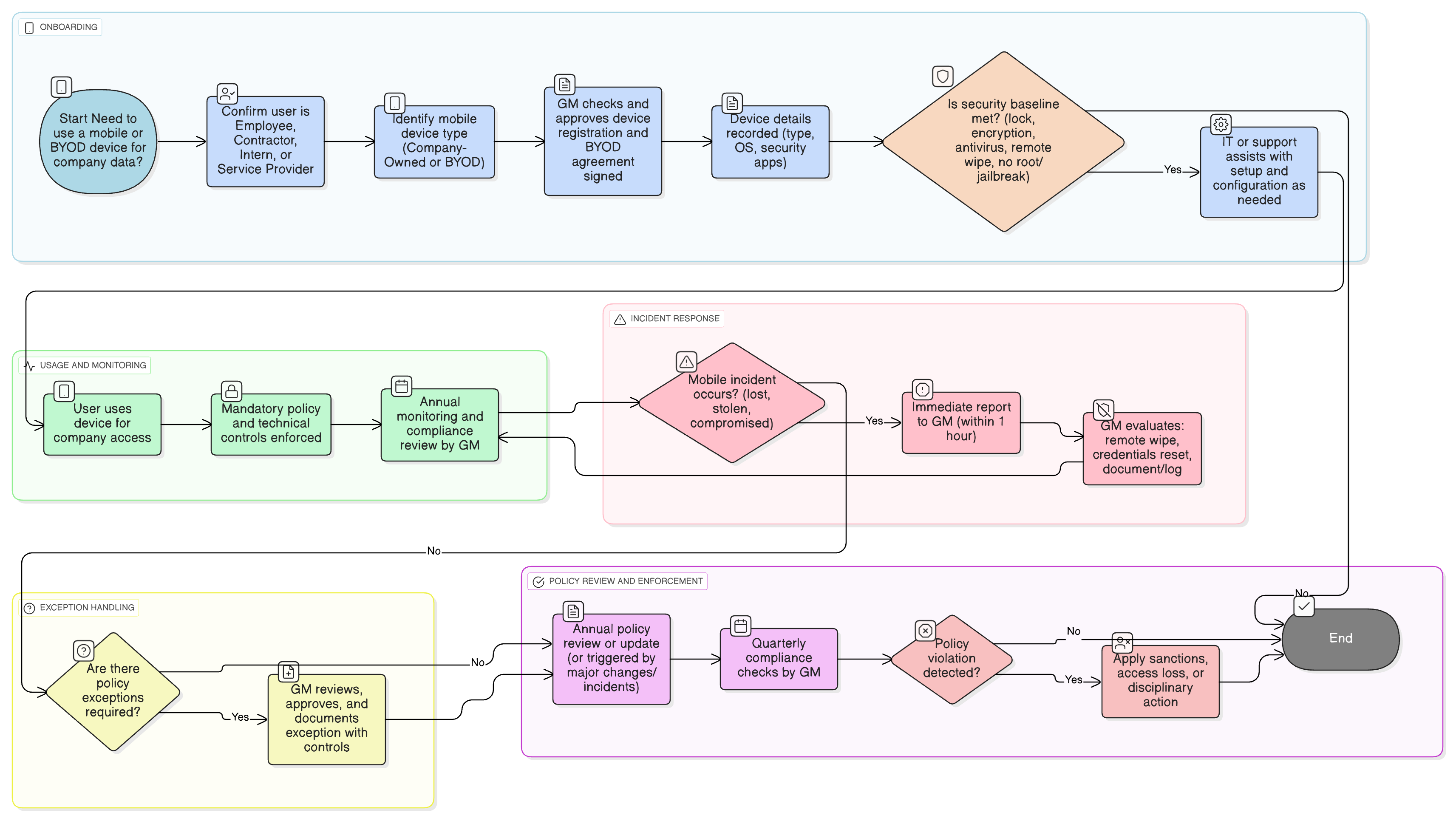

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Registrace zařízení a základní bezpečnostní opatření

Soukromí a autorizace BYOD

Hlášení incidentů a mobilní reakce

Technická zmírňující kontrolní opatření pro veřejnou/vzdálenou práci

Každoroční přezkum politiky a přezkum řízený spouštěči

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika řízení přístupu – SME

Definuje požadavky pro řízení přístupu k systémům, včetně těch, ke kterým se přistupuje prostřednictvím mobilních zařízení.

Politika povědomí o bezpečnosti informací a školení – SME

Zajišťuje, že uživatelé jsou proškoleni v bezpečném používání mobilních zařízení, hlášení incidentů a podmínkách BYOD.

Politika ochrany údajů a ochrany osobních údajů – SME

Stanovuje nakládání s osobními a firemními daty na mobilních platformách v souladu s GDPR, zejména když jsou pro práci používána osobní zařízení.

Politika práce na dálku – SME

Sladí očekávání pro používání mobilních zařízení při práci mimo pracoviště nebo z domova, včetně nakládání se zařízeními a zmírňujících opatření pro přístup k síti.

Politika reakce na incidenty (P30) – SME

Poskytuje rámec reakce na incidenty související s mobilními zařízeními, včetně kompromitovaných nebo ztracených zařízení.

O politikách Clarysec - Politika mobilních zařízení a BYOD – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malým firmám ztěžuje uplatnění složitých pravidel a nejasně definovaných rolí. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez dedikovaných bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované doložky (např. 5.2.1, 5.2.2). To mění politiku na jasný, krok za krokem kontrolní seznam, díky čemuž je snadné ji implementovat, auditovat a přizpůsobit bez přepisování celých částí.

Oddělení firemních a osobních dat

Vynucuje technické hranice u využívání soukromých zařízení (BYOD), aby bylo možné spravovat nebo vymazat firemní data, aniž by byl kdykoli umožněn přístup k osobním souborům nebo aplikacím.

Automatizované auditování souladu

Vyžaduje auditní protokolování a pravidelné revize souladu zařízení, instalaci bezpečnostních aplikací a připravenost na audit.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →