Übersicht

Diese Richtlinie für mobile Geräte und BYOD für KMU (P34S) legt verbindliche Sicherheitskontrollen und Governance für mobile und private Geräte fest, die auf Unternehmensdaten zugreifen, mit starkem Fokus auf Durchsetzbarkeit, Datenschutz und Compliance für Organisationen ohne dedizierte IT-Teams.

Einheitliche mobile Sicherheit

Wendet robuste Sicherheitskontrollen auf Unternehmens- und Privatgeräte an und schützt sensible Daten standortübergreifend.

BYOD-Governance

Legt klare Regeln und Genehmigungs-Workflows für die Nutzung privater Geräte fest und schützt Datenschutz und Compliance.

KMU-taugliche Einfachheit

Für KMU ohne dedizierte IT-Teams konzipiert: zugängliche, umsetzbare Rollen; die Durchsetzung wird durch den General Manager (GM) überwacht.

Vollständige Übersicht lesen

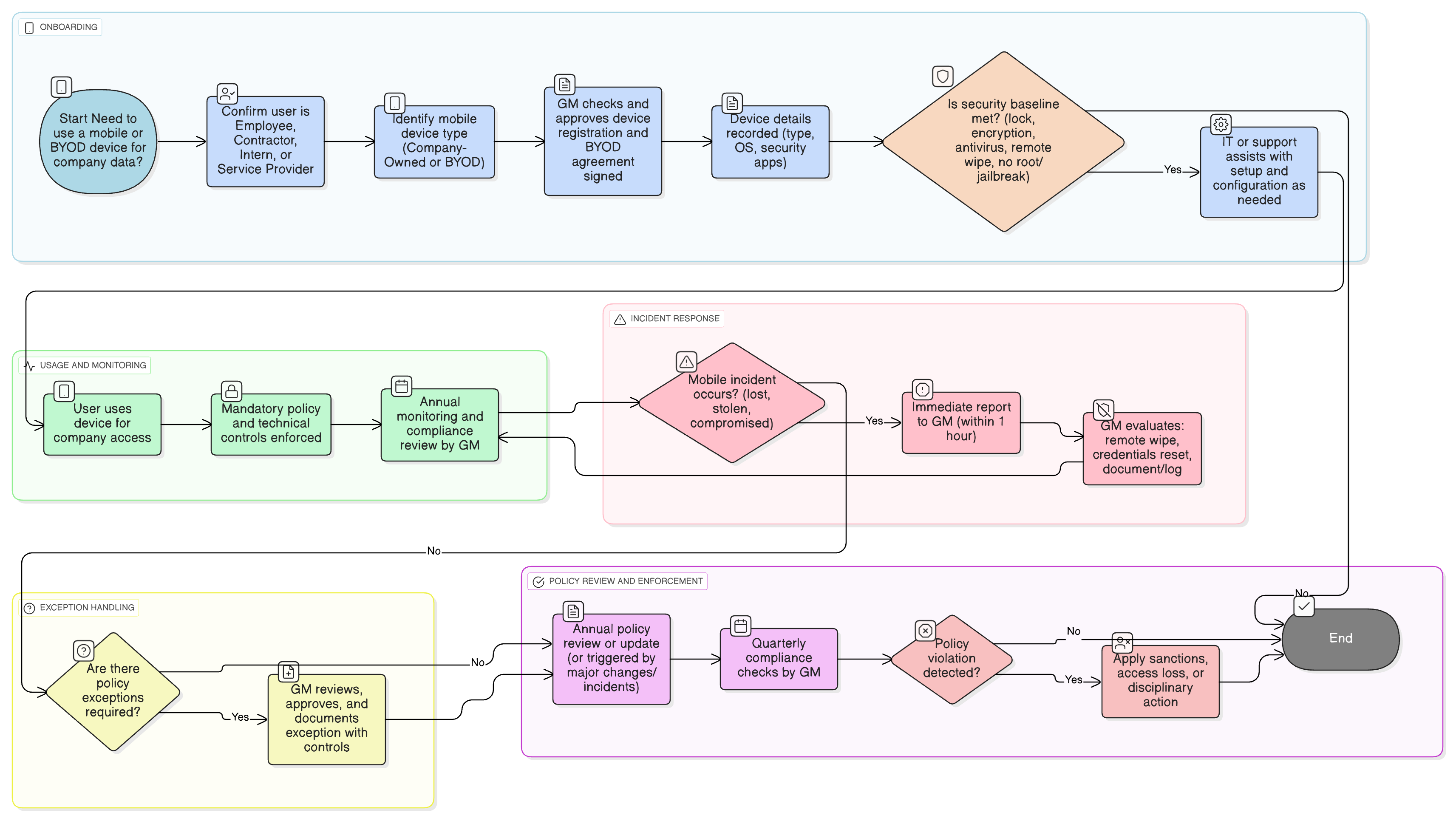

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Geräteerfassung und Basissicherheitskontrollen

BYOD-Datenschutz und Autorisierung

Vorfallmeldung und mobile Reaktion

Technische Schutzmaßnahmen für öffentliche/Remote-Arbeit

Jährliche und anlassbezogene Richtlinienüberprüfung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Zugriffskontrollrichtlinie-SME

Definiert Anforderungen für die Zugangskontrolle zu Systemen, einschließlich solcher, auf die über mobile Geräte zugegriffen wird.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie-SME

Stellt sicher, dass Benutzer zur sicheren Nutzung mobiler Geräte, zur Vorfallmeldung und zu BYOD-Bedingungen geschult werden.

Datenschutz- und Datenschutzrichtlinie-SME

Legt eine DSGVO-konforme Handhabung personenbezogener und Unternehmensdaten auf mobilen Plattformen fest, insbesondere wenn private Geräte für die Arbeit genutzt werden.

Telearbeitsrichtlinie-SME

Stimmt Erwartungen an die mobile Nutzung bei Arbeit außerhalb des Standorts oder von zu Hause ab, einschließlich Gerätehandhabung und Schutzmaßnahmen für den Netzwerkzugriff.

Incident-Response-Richtlinie (P30)-SME

Stellt das Reaktionsrahmenwerk für mobilbezogene Sicherheitsvorfälle bereit, einschließlich kompromittierter oder verlorener Geräte.

Über Clarysec-Richtlinien - Richtlinie für mobile Geräte und BYOD – KMU

Generische Sicherheitsrichtlinien sind häufig für Großunternehmen erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und nicht definierte Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Trennung von Geschäfts- und Privatdaten

Setzt technische Grenzen bei BYOD durch, sodass Geschäftsdaten verwaltet oder gelöscht werden können, ohne jemals auf persönliche Dateien oder Apps zuzugreifen.

Automatisierte Compliance-Audits

Erfordert Protokollierung und regelmäßige Überprüfungen zur Geräte-Compliance, Installation von Sicherheits-Apps und Auditbereitschaft.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →