Yleiskatsaus

Tämä pk-yrityksille tarkoitettu mobiililaitteiden ja omien laitteiden käytön (BYOD) -politiikka (P34S) määrittää pakolliset tietoturvakontrollit ja hallintotavan mobiili- ja henkilökohtaisille laitteille, jotka käyttävät yrityksen dataa, painottaen täytäntöönpantavuutta, tietosuojaa ja vaatimustenmukaisuutta organisaatioissa ilman omia IT- ja tietoturvatiimejä.

Yhtenäinen mobiilitietoturva

Soveltaa vahvoja tietoturvakontrolleja yrityksen ja henkilökohtaisiin laitteisiin ja suojaa arkaluonteiset tiedot eri sijainneissa.

BYOD-hallintotapa

Määrittää selkeät säännöt ja hyväksyntätyönkulut henkilökohtaisten laitteiden käytölle ja turvaa tietosuojan ja vaatimustenmukaisuuden.

Pk-yrityksille sopiva yksinkertaisuus

Suunniteltu pk-yrityksille ilman omia IT- ja tietoturvatiimejä: selkeät ja toteutettavat roolit, joissa toimitusjohtaja (GM) valvoo täytäntöönpanoa.

Lue koko yleiskatsaus

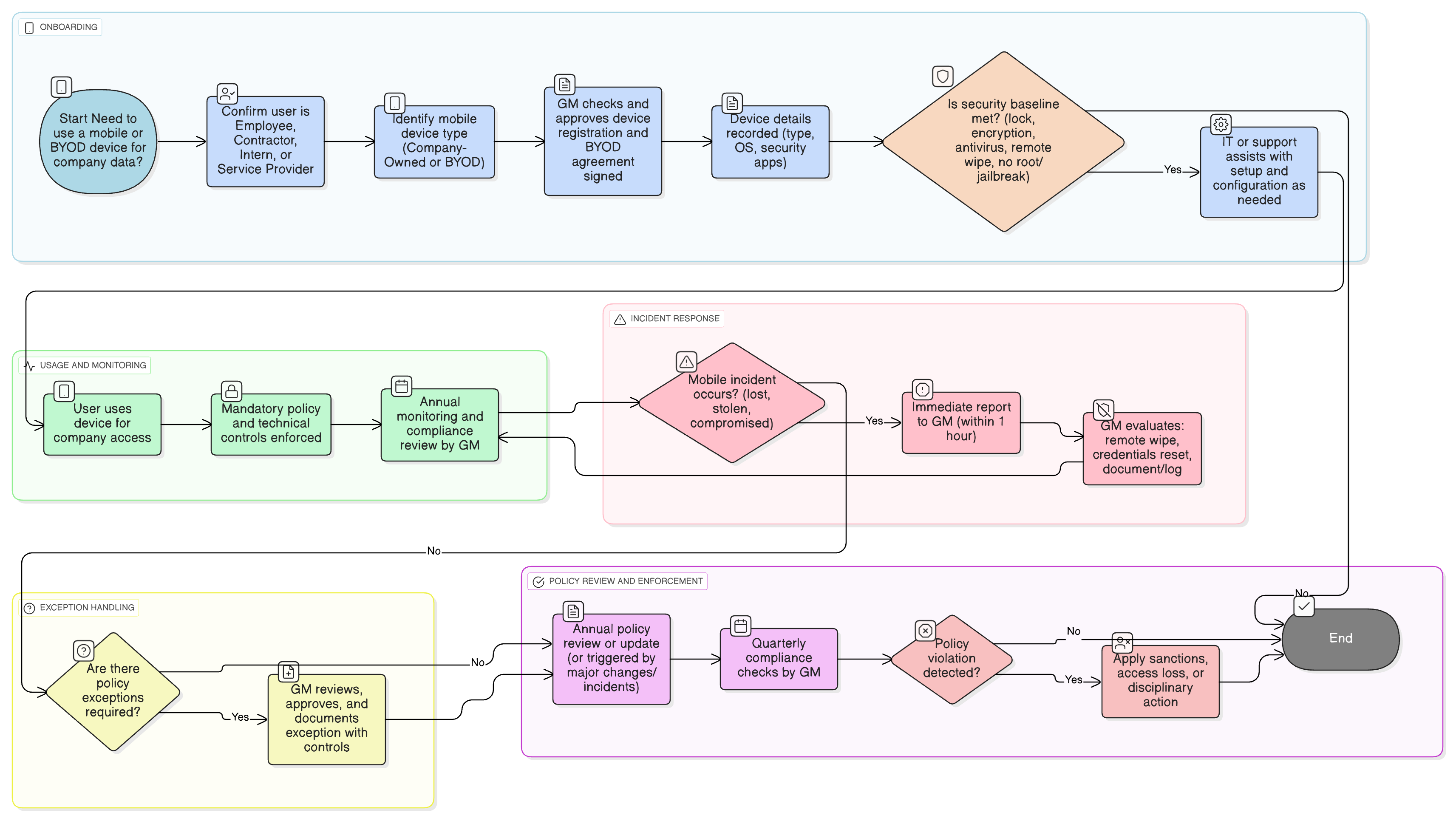

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintasäännöt

Laitteen käyttöönotto ja perustason tietoturvakontrollit

Omien laitteiden käyttö (BYOD) -tietosuoja ja valtuutus

Poikkeamaraportointi ja mobiilivaste

Julkisen/etätyön tekniset suojatoimet

Vuosittainen ja heräteperusteinen politiikan katselmointi

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Pääsynhallintapolitiikka – pk-yritykset

Määrittää vaatimukset järjestelmien turvallisen pääsyn hallintaan, mukaan lukien mobiililaitteilla käytettävät järjestelmät.

Tietoturvatietoisuus- ja koulutuspolitiikka – pk-yritykset

Varmistaa, että käyttäjät koulutetaan mobiililaitteiden turvalliseen käyttöön, poikkeamien raportointiin ja omien laitteiden käyttö (BYOD) -ehtoihin.

Tietosuoja- ja yksityisyydensuojapolitiikka – pk-yritykset

Määrittää GDPR:n mukaisen henkilö- ja yritysdatan käsittelyn mobiilialustoilla, erityisesti kun henkilökohtaisia laitteita käytetään työhön.

Etätyöpolitiikka – pk-yritykset

Yhdenmukaistaa mobiilikäytön odotukset etätyössä ja kotona työskentelyssä, mukaan lukien laitteiden käsittely ja verkon pääsyn suojatoimet.

Tietoturvapoikkeamiin reagoinnin politiikka – pk-yritykset

Tarjoaa reagointiviitekehyksen mobiiliin liittyville poikkeamille, mukaan lukien vaarantuneet tai kadonneet laitteet.

Tietoa Clarysecin käytännöistä - Mobiililaitteiden ja BYOD-politiikka – pk-yritykset

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienyritykset joutuvat kamppailemaan monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. Pk-yrityspolitiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa ilman omia tietoturvatiimejä. Osoitamme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle (GM) ja IT-palveluntarjoajalle, emme erikoisasiantuntijoiden joukolle, jota teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, jonka avulla se on helppo toteuttaa, auditoida ja räätälöidä ilman kokonaisten osioiden uudelleenkirjoittamista.

Liiketoiminta- ja henkilötietojen erottaminen

Panee täytäntöön tekniset rajat omien laitteiden käyttö (BYOD) -ympäristössä, jotta liiketoimintadataa voidaan hallita tai etätyhjennystoiminnolla poistaa ilman pääsyä henkilökohtaisiin tiedostoihin tai sovelluksiin.

Automatisoitu vaatimustenmukaisuusauditointi

Edellyttää lokitusta ja säännöllisiä katselmointeja laitevaatimustenmukaisuudesta, tietoturvasovellusten asennuksesta ja auditointivalmiudesta.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →