Aperçu

Cette politique relative aux appareils mobiles et BYOD pour les PME (P34S) définit des contrôles techniques obligatoires et la gouvernance pour les appareils mobiles et personnels accédant aux données de l’entreprise, avec un fort accent sur la mise en application, la protection des données et la conformité pour les organisations sans équipes informatiques dédiées.

Sécurité mobile unifiée

Applique des contrôles techniques robustes aux appareils de l’entreprise et personnels, protégeant les données sensibles quel que soit le lieu.

Gouvernance BYOD

Définit des règles claires et des circuits d'approbation pour l’usage de terminaux personnels, en protégeant la vie privée et la conformité.

Simplicité adaptée aux PME

Conçue pour les PME sans équipes informatiques et de sécurité dédiées, avec des rôles accessibles et actionnables, et un Directeur général supervisant la mise en application et la conformité.

Lire l'aperçu complet

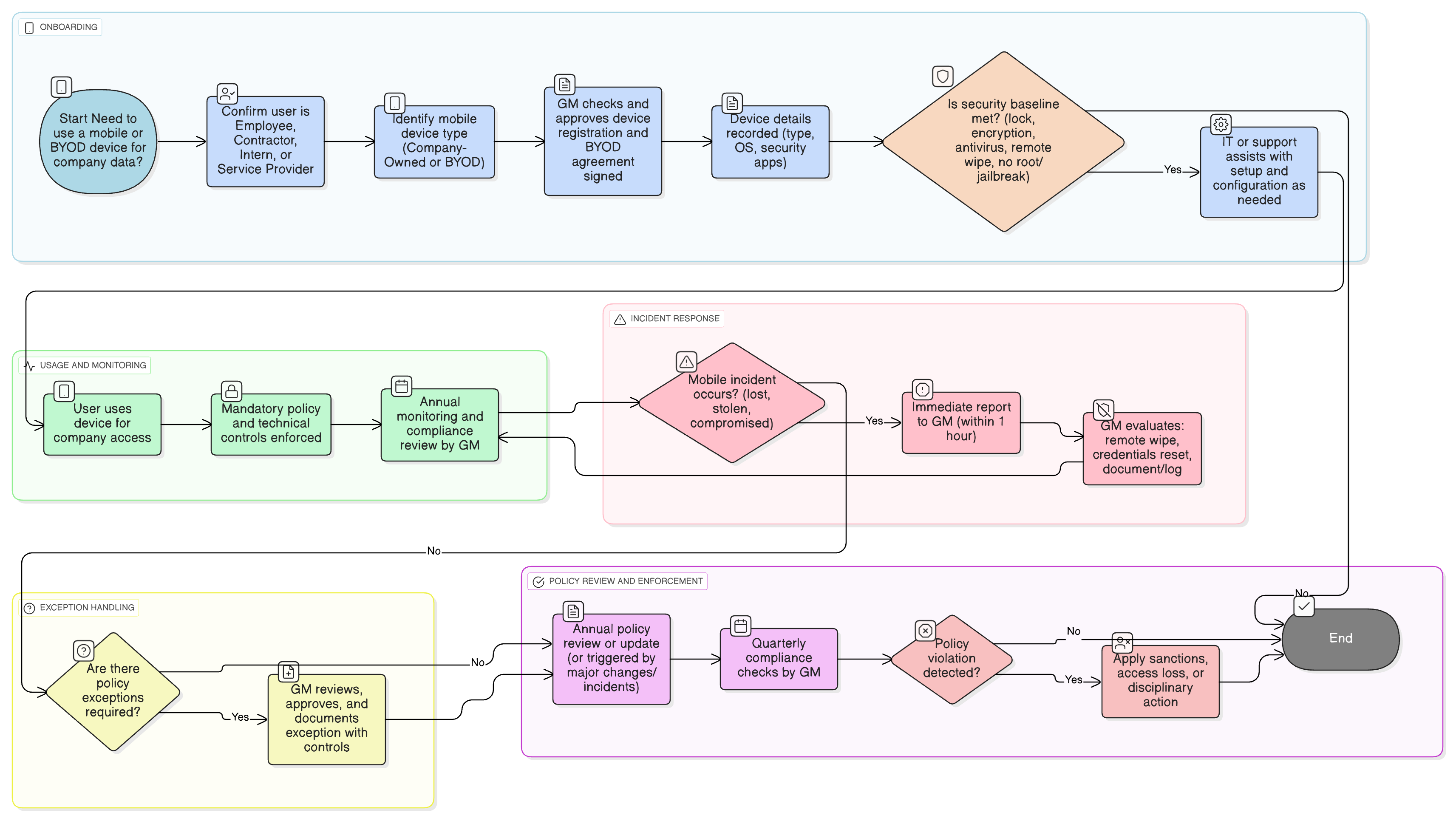

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Enregistrement des appareils et socle de contrôles de sécurité

Confidentialité BYOD et autorisation

Notification des incidents et réponse mobile

Mesures de protection techniques pour le travail public/à distance

Revue annuelle de la politique et revue déclenchée par événements

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de contrôle d’accès - PME

Définit les exigences de contrôle d'accès pour gérer l’accès sécurisé aux systèmes, y compris ceux accessibles via des appareils mobiles.

Politique de sensibilisation et de formation à la sécurité de l’information - PME

Garantit que les utilisateurs sont formés à l’usage sécurisé des appareils mobiles, à la notification des incidents et aux conditions BYOD.

Politique de protection des données et de confidentialité - PME

Établit un traitement conforme au GDPR des données à caractère personnel et des données de l’entreprise sur les plateformes mobiles, en particulier lorsque des appareils personnels sont utilisés pour le travail.

Politique de télétravail - PME

S’aligne sur les attentes d’usage mobile lors du travail hors site ou à domicile, y compris le traitement des appareils et les mesures de protection d’accès réseau.

Politique de réponse aux incidents (P30) - PME

Fournit le cadre de réponse aux incidents pour les incidents liés au mobile, y compris les appareils compromis ou perdus.

À propos des politiques Clarysec - Politique relative aux appareils mobiles et BYOD - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites structures en difficulté face à des règles complexes et à des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire tiers de services informatiques, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et l’adaptation sans réécrire des sections entières.

Séparation des données métier et personnelles

Impose des limites techniques sur le BYOD afin que les données métier puissent être gérées ou effacées, sans jamais accéder aux fichiers ou applications personnels.

Audit de conformité automatisé

Exige la journalisation et des revues régulières de la conformité des appareils, de l’installation des applications de sécurité et de la préparation à l’audit.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →