Panoramica

Questa Politica per dispositivi mobili e BYOD per PMI (P34S) definisce controlli di sicurezza obbligatori e governance per dispositivi mobili e personali che accedono ai dati aziendali, con un forte focus su applicabilità, protezione dei dati e conformità per organizzazioni senza team IT dedicati.

Sicurezza mobile unificata

Applica controlli di sicurezza robusti ai dispositivi aziendali e personali, proteggendo i dati sensibili in tutte le sedi.

Governance BYOD

Definisce regole chiare e workflow di approvazione per l’uso di dispositivi personali, tutelando privacy e conformità.

Semplicità adatta alle PMI

Progettata per PMI senza team IT dedicati, con ruoli accessibili e attuabili, e con l’amministratore delegato a supervisionare l’applicazione e la conformità.

Leggi panoramica completa

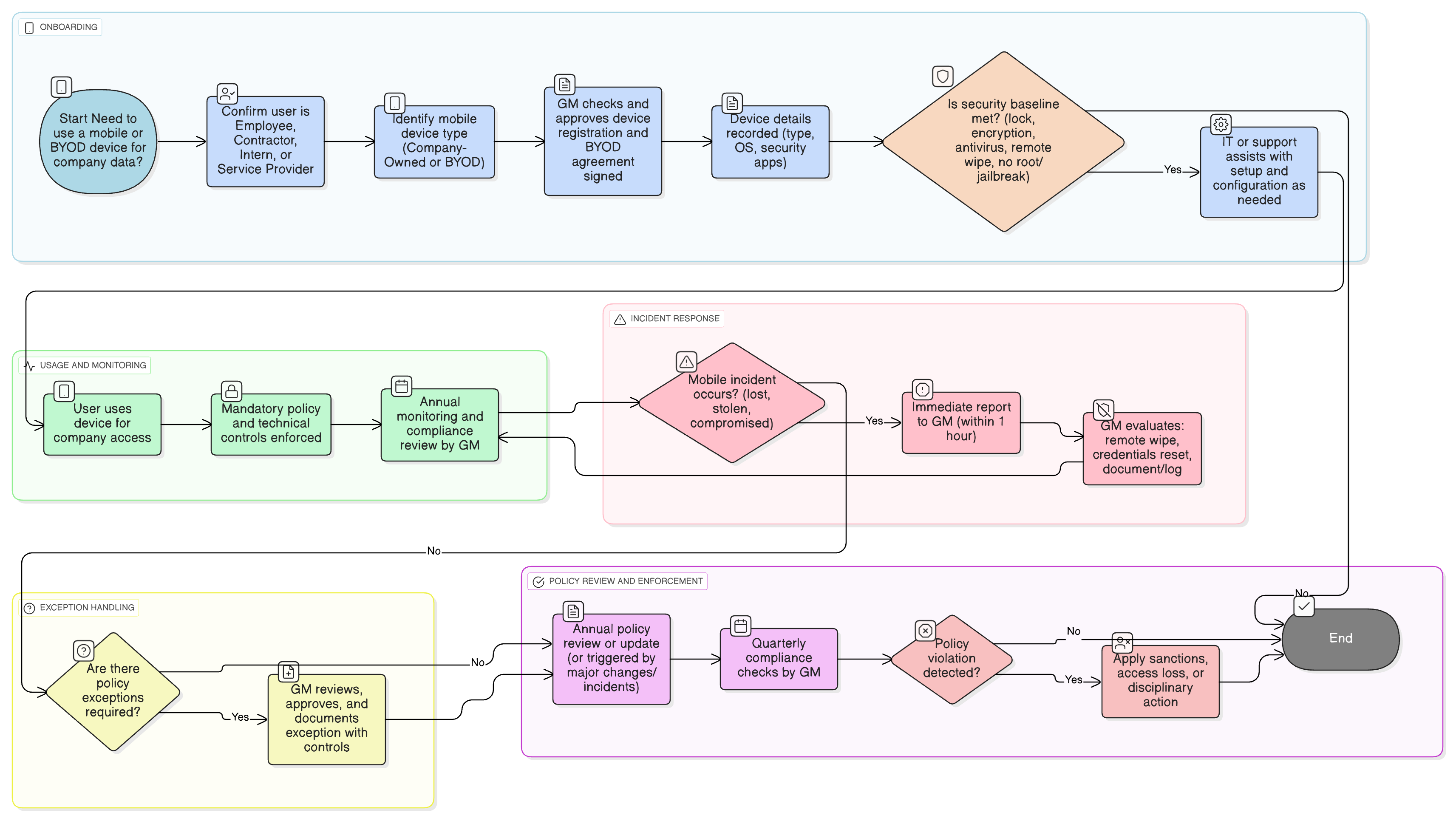

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito di applicazione e regole di ingaggio

Registrazione dei dispositivi e controlli di sicurezza di base

Privacy e autorizzazione BYOD

Segnalazione degli incidenti e risposta mobile

Misure di salvaguardia tecniche per lavoro pubblico/da remoto

Riesame della politica annuale e basato su trigger

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica di controllo degli accessi - PMI

Definisce i requisiti per la gestione dell’accesso sicuro ai sistemi, inclusi quelli a cui si accede tramite dispositivi mobili.

Politica di consapevolezza e formazione sulla sicurezza delle informazioni - PMI

Garantisce che gli utenti siano formati sull’uso sicuro dei dispositivi mobili, sulla segnalazione degli incidenti e sulle condizioni BYOD.

Politica di protezione dei dati - PMI

Stabilisce un trattamento conforme al GDPR dei dati personali e aziendali su piattaforme mobili, soprattutto quando si utilizzano dispositivi personali per il lavoro.

Politica per il lavoro da remoto - PMI

Si allinea alle aspettative sull’uso mobile quando si lavora fuori sede o da casa, inclusi il trattamento dei dispositivi e le misure di salvaguardia per l’accesso alla rete.

Politica di risposta agli incidenti (P30) - PMI

Fornisce il framework di risposta per incidenti legati ai dispositivi mobili, inclusi dispositivi compromessi o smarriti.

Informazioni sulle Policy Clarysec - Politica per dispositivi mobili e BYOD - PMI

Le politiche di sicurezza generiche sono spesso costruite per grandi aziende, lasciando le piccole imprese in difficoltà nell’applicare regole complesse e ruoli non definiti. Questa politica è diversa. Le nostre politiche per PMI sono progettate da zero per un’implementazione pratica in organizzazioni senza team di sicurezza dedicati. Assegniamo responsabilità ai ruoli che avete davvero, come l’amministratore delegato e il vostro fornitore IT, non a un esercito di specialisti che non avete. Ogni requisito è suddiviso in una clausola con numerazione univoca (ad es. 5.2.1, 5.2.2). Questo trasforma la politica in una checklist chiara e step-by-step, rendendola facile da implementare, sottoporre ad audit e personalizzare senza riscrivere intere sezioni.

Separazione tra dati aziendali e personali

Applica confini tecnici nel BYOD affinché i dati aziendali possano essere gestiti o cancellati, senza mai accedere a file o app personali.

Audit automatizzato della conformità

Richiede registrazione di audit e riesami regolari per la conformità dei dispositivi, l’installazione delle app di sicurezza e la preparazione all'audit.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto PMI completo

Risparmia il 78%Ottieni tutte le 37 policy PMI per €399, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto PMI completo →