Apžvalga

Debesijos naudojimo politika nustato privalomuosius reikalavimus saugiam, atitiktį užtikrinančiam visų debesijos paslaugų naudojimui, apibrėždama vaidmenis, kontrolės priemones ir valdyseną kiekvienai aplinkai.

Išsamus debesijos saugumas

Nustato rizika grindžiamas kontrolės priemones, duomenų apsaugą ir nuolatinę atitiktį visuose debesijos paslaugų modeliuose ir paslaugų teikėjuose.

Centralizuota valdysena

Apima Debesijos paslaugų registrą ir aiškią atskaitomybę už paslaugų teikėjo parinkimą, gyvavimo ciklą ir išimčių valdymą.

Griežta prieigos kontrolė

Užtikrina MFA, vaidmenimis pagrįstą prieigos kontrolę (RBAC), SSO ir mažiausių privilegijų principo taikymą visoms administracinėms ir privilegijuotoms debesijos paskyroms.

Skaityti visą apžvalgą

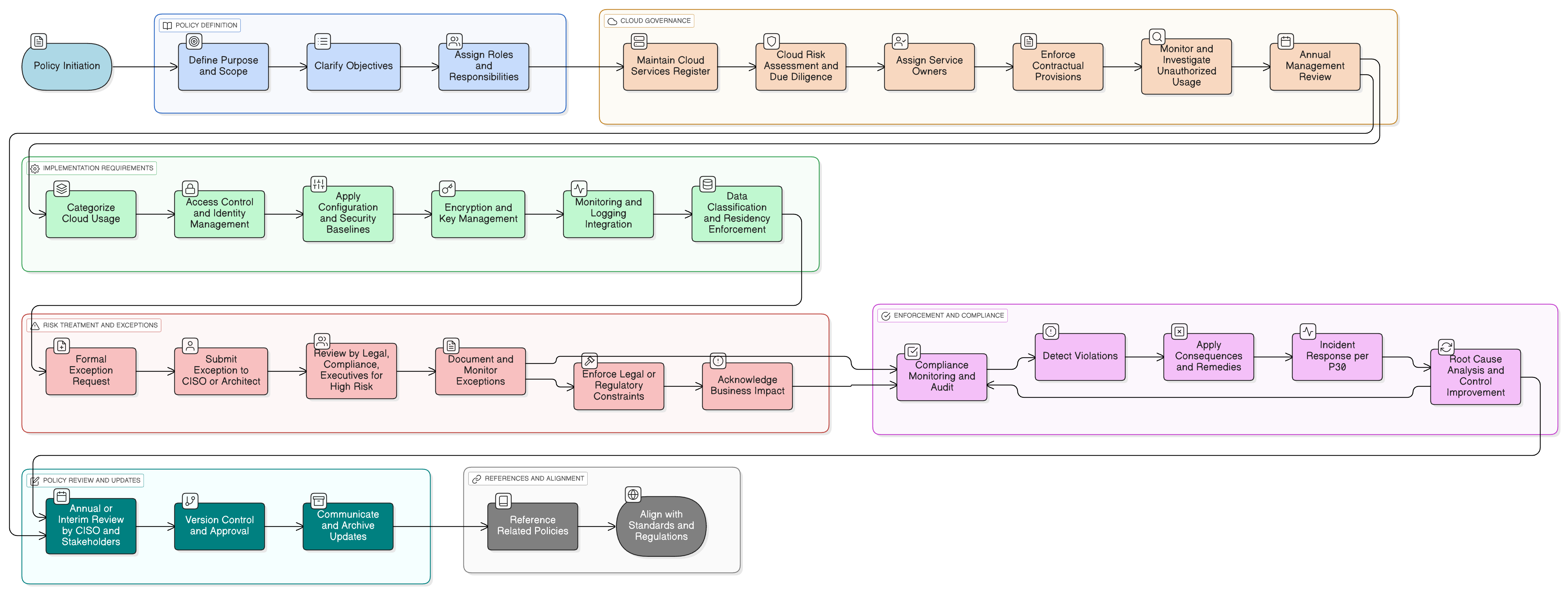

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

tiekėjų deramas patikrinimas

Prieigos kontrolė ir MFA reikalavimai

Centralizuotas Debesijos paslaugų registras

Konfigūracijų ir duomenų rezidavimo kontrolės priemonės

reagavimo į incidentus integracija

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Audito ir atitikties stebėsenos politika

Palaiko pasirengimą auditui ir nuolatinį užtikrinimą, kad debesijos kontrolės priemonės būtų taikomos ir stebimos.

Informacijos saugumo politika

Nustato bendruosius principus, reglamentuojančius saugų sistemų ir paslaugų veikimą, kuriuos ši politika įgyvendina debesijos kontekste.

Pakeitimų valdymo politika

Visi debesijos konfigūracijos pakeitimai turi atitikti pakeitimų kontrolės procedūras, aprašytas P5.

Duomenų klasifikavimo ir ženklinimo politika

Nustato, kaip duomenys vertinami prieš perkeliant į debesiją ir kaip taikomos kontrolės priemonės, pvz., šifravimas ir duomenų rezidavimas.

Kriptografinių kontrolės priemonių politika

Pateikia šifravimą, raktų valdymo ir kriptografinių algoritmų naudojimo standartus, tiesiogiai taikomus debesijos paslaugų konfigūracijose.

Žurnalinimo ir stebėsenos politika

Nurodo reikalavimus žurnalų rinkimui, žurnalų saugojimui ir analizei, kurie turi būti taikomi debesijos aplinkose.

Reagavimo į incidentus politika

Apibrėžia eskalavimą, lokalizavimą ir taisomuosius veiksmus debesijos saugumo įvykiams.

Apie Clarysec politikas - Debesijos naudojimo politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri plečiasi kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybių dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant Vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Sutartinės apsaugos priemonės paslaugų teikėjams

Nustato teises atlikti auditą, duomenų rezidavimą, pranešimų apie pažeidimus teikimą ir paslaugų tęstinumą visose debesijos tiekėjų sutartyse.

Pritaikytas vaidmenų priskyrimas

Nurodo atsakomybes Vyriausiajam informacijos saugumo pareigūnui (CISO), debesijos saugumo architektui, teisei ir atitikčiai ir paslaugų savininkams dėl gyvavimo ciklo ir atitikties valdymo.

Automatizuotas šešėlinės IT aptikimas

Reikalauja aktyvios stebėsenos tinkluose, DNS ir žurnaluose, siekiant identifikuoti ir reaguoti į nesankcionuotų debesijos paslaugų naudojimą.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →