Přehled

Politika používání cloudu stanovuje povinné požadavky pro bezpečné používání cloudu a soulad při používání všech cloudových služeb a definuje role, opatření a správu a řízení pro každé prostředí.

Komplexní zabezpečení cloudu

Nařizuje opatření na základě rizika, ochranu údajů a průběžné monitorování souladu napříč všemi modely a poskytovateli cloudových služeb.

Centralizovaná správa a řízení

Zahrnuje registr cloudových služeb a jasnou odpovědnost za výběr poskytovatele, životní cyklus a správu výjimek.

Přísné řízení přístupu

Vynucuje vícefaktorovou autentizaci (MFA), řízení přístupu na základě rolí (RBAC), SSO a zásadu minimálních oprávnění pro všechny administrátorské a privilegované cloudové účty.

Přečíst celý přehled

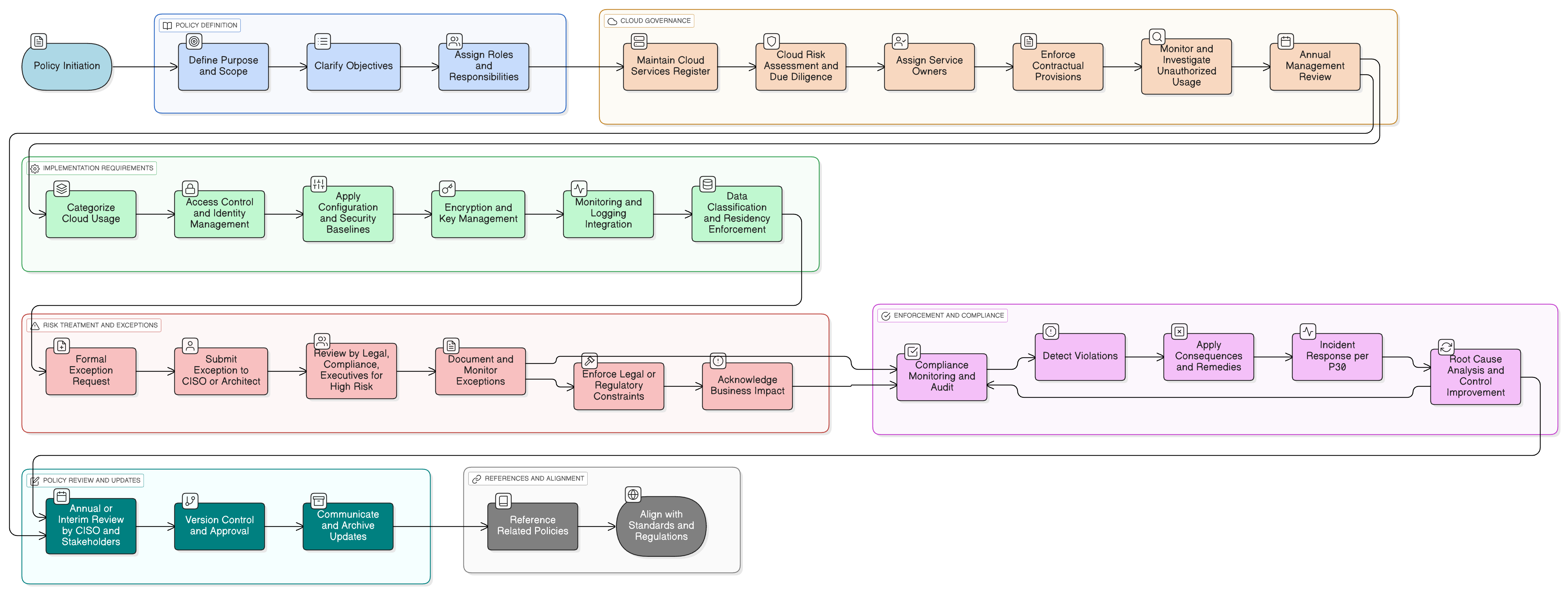

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Prověrka dodavatelů cloudového poskytovatele

Požadavky na řízení přístupu a vícefaktorovou autentizaci (MFA)

Centralizovaný registr cloudových služeb

Opatření konfigurace a rezidence dat

Integrace reakce na incidenty

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika monitorování auditu a dodržování předpisů

Podporuje připravenost na audit a průběžné zajištění, že cloudová opatření jsou vynucována a monitorována.

P01 Politika informační bezpečnosti

Stanovuje zastřešující principy pro bezpečný provoz systémů a služeb, které tato politika vynucuje v cloudovém kontextu.

P05 Politika řízení změn

Všechny změny konfigurace cloudu musí následovat postupy řízení změn uvedené v P5.

Politika klasifikace a označování dat

Určuje, jak jsou data posuzována před přenosem do cloudu a jak jsou uplatňována opatření, jako je šifrování a rezidence.

Politika kryptografických opatření

Poskytuje normy pro šifrování, správu klíčů a používání kryptografických algoritmů, které se přímo uplatňují v konfiguracích cloudových služeb.

Politika protokolování a monitorování

Specifikuje požadavky na sběr, uchovávání logů a analýzu, které musí být vynucovány v cloudových prostředích.

Politika reakce na incidenty (P30)

Definuje eskalaci, zamezení šíření a nápravná opatření pro bezpečnostní události související s cloudem.

O politikách Clarysec - Politika používání cloudu

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), týmů IT a informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná doložka (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, auditování vůči konkrétním opatřením a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž ji mění ze statického dokumentu na dynamický, akční rámec.

Smluvní kontrolní opatření pro poskytovatele

Nařizuje smluvní ustanovení o právu auditu, rezidenci dat, oznamování porušení zabezpečení a kontinuitu služeb ve všech smlouvách s cloudovými dodavateli.

Přizpůsobené přiřazení rolí

Specifikuje odpovědnosti pro ředitele informační bezpečnosti (CISO), architekta zabezpečení cloudu, právní a compliance a vlastníky služeb pro řízení životního cyklu a soulad.

Automatizovaná detekce shadow IT

Vyžaduje aktivní monitorování sítě, DNS a logů pro identifikaci a reakci na neoprávněné cloudové služby.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →