Übersicht

Die Richtlinie zur Cloud-Nutzung legt verbindliche Anforderungen für die sichere, konforme Nutzung aller Cloud-Dienste fest und definiert Rollen, Kontrollen und Governance für jede Umgebung.

Umfassende Cloud-Sicherheit

Schreibt risikobasierte Kontrollen, Datenschutz und fortlaufende Compliance über alle Cloud-Service-Modelle und Anbieter hinweg vor.

Zentralisierte Governance

Umfasst ein Cloud-Services-Register sowie klare Rechenschaftspflicht für Anbieterauswahl, Lebenszyklus und Ausnahmemanagement.

Strenge Zugangskontrolle

Setzt Multi-Faktor-Authentifizierung, rollenbasierte Zugriffskontrolle (RBAC), SSO und das Prinzip der minimalen Berechtigung für alle administrativen und privilegierten Cloud-Konten durch.

Vollständige Übersicht lesen

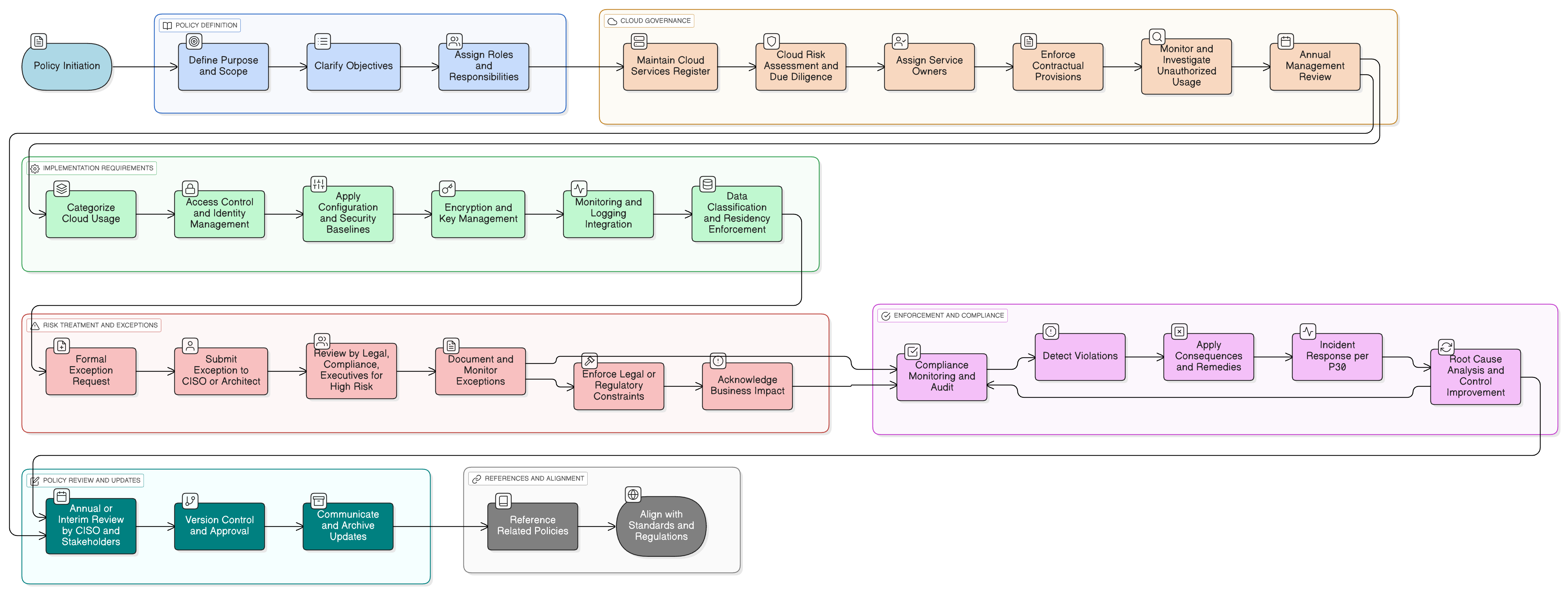

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Lieferantensorgfaltsprüfung für Cloud-Anbieter

Zugangskontroll- und Multi-Faktor-Authentifizierungsanforderungen

Zentralisiertes Cloud-Services-Register

Konfigurations- und Datenresidenz-Kontrollen

Incident-Response-Integration

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zur Audit- und Compliance-Überwachung

Unterstützt Auditbereitschaft und die kontinuierliche Sicherstellung, dass Cloud-Kontrollen durchgesetzt und überwacht werden.

Informationssicherheitsleitlinie

Legt die übergeordneten Prinzipien für den sicheren Betrieb von Systemen und Diensten fest, die diese Richtlinie im Cloud-Kontext durchsetzt.

Änderungsmanagement-Richtlinie

Alle Änderungen an Cloud-Konfigurationen müssen den in P5 beschriebenen Verfahren zur Zugangskontrolle von Änderungen folgen.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Bestimmt, wie Daten vor der Cloud-Übermittlung bewertet werden und wie Kontrollen wie Verschlüsselung und Residenz angewendet werden.

Richtlinie zu kryptografischen Kontrollen

Stellt Standards für Verschlüsselung, Schlüsselmanagement und die Nutzung kryptografischer Algorithmen bereit, die direkt in Cloud-Service-Konfigurationen angewendet werden.

Protokollierungs- und Überwachungsrichtlinie

Spezifiziert Anforderungen an Protokollerfassung, Protokollaufbewahrung und Analyse, die in Cloud-Umgebungen durchgesetzt werden müssen.

Incident-Response-Richtlinie (P30)

Definiert Eskalation, Eindämmung und Abhilfemaßnahmen für cloudbezogene Sicherheitsereignisse.

Über Clarysec-Richtlinien - Richtlinie zur Cloud-Nutzung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist so konzipiert, dass sie das operative Rückgrat Ihres Sicherheitsprogramms bildet. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich des Chief Information Security Officer (CISO), der IT- und Sicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie sich von einem statischen Dokument zu einem dynamischen, umsetzbaren Rahmenwerk entwickelt.

Vertragliche Schutzmaßnahmen für Anbieter

Schreibt Auditrechtsklauseln, Datenresidenz, Meldefristen und Servicekontinuität in allen Verträgen mit Cloud-Anbietern vor.

Angepasste Rollenzuweisung

Spezifiziert Verantwortlichkeiten für Chief Information Security Officer (CISO), Cloud Security Architect, Recht und Service Owner für Lebenszyklus- und Compliance-Management.

Automatisierte Erkennung von Shadow IT

Erfordert aktive Netzwerk-, DNS- und Protokollüberwachung, um nicht autorisierte Cloud-Nutzung zu identifizieren und darauf zu reagieren.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →