Pārskats

Mākoņpakalpojumu izmantošanas politika nosaka obligātās prasības visu mākoņpakalpojumu drošai, atbilstošai izmantošanai, definējot lomas, kontroles pasākumus un pārvaldību katrai videi.

Visaptveroša mākoņdrošība

Nosaka uz risku balstītus kontroles pasākumus, datu aizsardzību un nepārtrauktu atbilstību visos mākoņpakalpojumu modeļos un piegādātājos.

Centralizēta pārvaldība

Ietver mākoņpakalpojumu reģistru un skaidru pārskatatbildību par piegādātāja izvēli, dzīves ciklu un izņēmumu pārvaldību.

Stingra piekļuves kontrole

Nodrošina daudzfaktoru autentifikāciju (MFA), lomu balstītu piekļuves kontroli, SSO un minimālo privilēģiju principu visiem administratīvajiem un priviliģētajiem kontiem mākoņpakalpojumu kontos.

Lasīt pilnu pārskatu

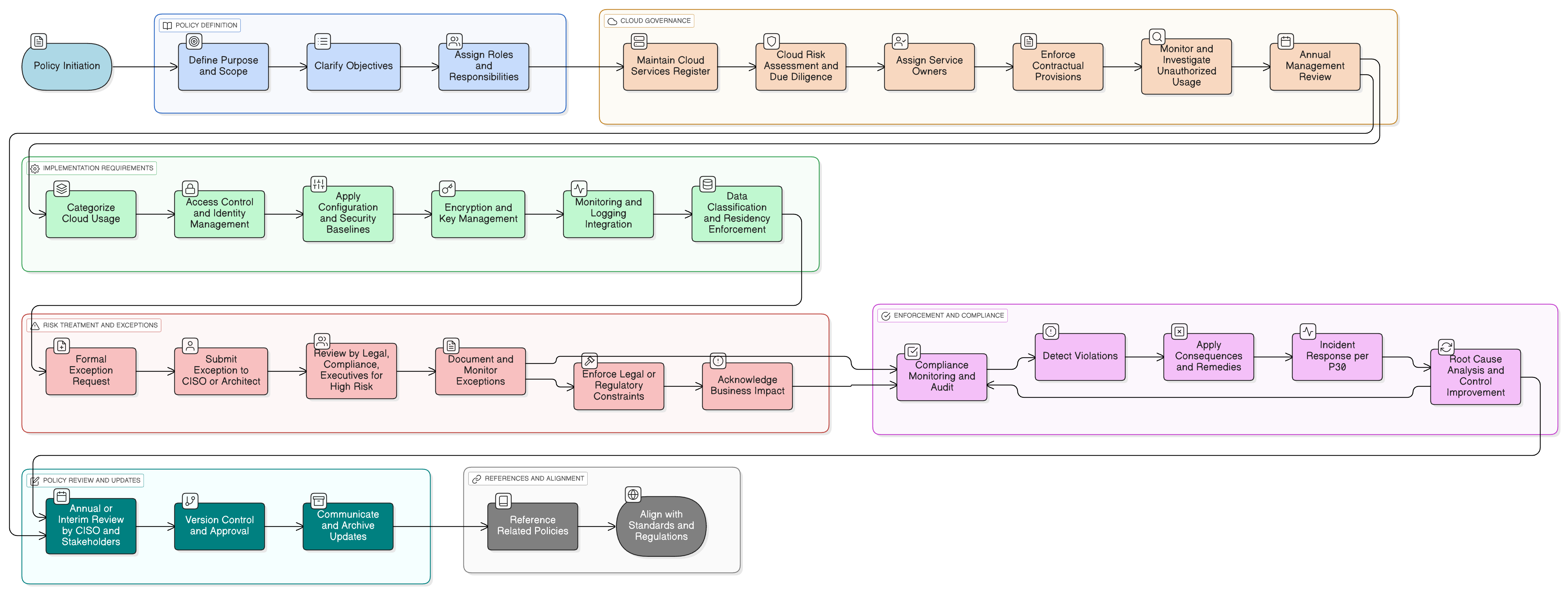

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Piegādātāju pienācīga pārbaude mākoņpakalpojumu sniedzējiem

Piekļuves kontrole un daudzfaktoru autentifikācijas (MFA) prasības

Centralizēts mākoņpakalpojumu reģistrs

Konfigurācijas un datu rezidentūras kontroles pasākumi

Reaģēšanas uz incidentiem integrācija

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

| Ietvars | Aplūkotās klauzulas / Kontroles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 28Article 32Chapter V

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Saistītās politikas

Audita un atbilstības uzraudzības politika

Atbalsta audita gatavību un nepārtrauktu apliecinājumu, ka mākoņkontroles pasākumi tiek īstenoti un uzraudzīti.

P01 Informācijas drošības politika

Nosaka vispārējos principus drošai sistēmu un pakalpojumu darbībai, kurus šī politika īsteno mākoņa kontekstā.

P05 Izmaiņu pārvaldības politika

Visām mākoņkonfigurācijas izmaiņām jāievēro izmaiņu kontroles procedūras, kas noteiktas P5.

Datu klasifikācijas un marķēšanas politika

Nosaka, kā dati tiek novērtēti pirms pārsūtīšanas uz mākoni un kā tiek piemēroti kontroles pasākumi, piemēram, šifrēšana un datu rezidentūra.

Kriptogrāfisko kontroles pasākumu politika

Nodrošina standartus šifrēšanai, atslēgu pārvaldībai un kriptogrāfisko algoritmu izmantošanai, kas tieši tiek piemēroti mākoņpakalpojumu konfigurācijās.

Žurnālfiksēšanas un uzraudzības politika

Nosaka prasības žurnālu apkopošanai, žurnālu glabāšanai un analīzei, kas jāīsteno mākoņvidēs.

Incidentu reaģēšanas politika (P30)

Definē eskalācijas, ierobežošanas un trūkumu novēršanas pasākumu procedūras ar mākoņpakalpojumiem saistītiem drošības notikumiem.

Par Clarysec politikām - Mākoņpakalpojumu izmantošanas politika

Efektīvai drošības pārvaldībai ir nepieciešams vairāk nekā tikai formulējumi; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar jūsu organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operatīvais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT un drošības komandām un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārveidojot to no statiska dokumenta par dinamisku, īstenojamu ietvaru.

Līgumiskie drošības pasākumi piegādātājiem

Nosaka audita tiesību noteikumus, datu rezidentūru, pārkāpumu paziņošanu un pakalpojumu nepārtrauktību visos mākoņpakalpojumu piegādātāju līgumos.

Pielāgota lomu piešķiršana

Precizē pienākumus galvenajam informācijas drošības vadītājam (CISO), mākoņdrošības arhitektam, juridiskajām lietām un atbilstībai un pakalpojumu īpašniekiem dzīves cikla un atbilstības pārvaldībai.

Automatizēta shadow IT atklāšana

Prasa aktīvu tīkla, DNS un žurnālu uzraudzību, lai identificētu un reaģētu uz nesankcionētu mākoņpakalpojumu izmantošanu.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →